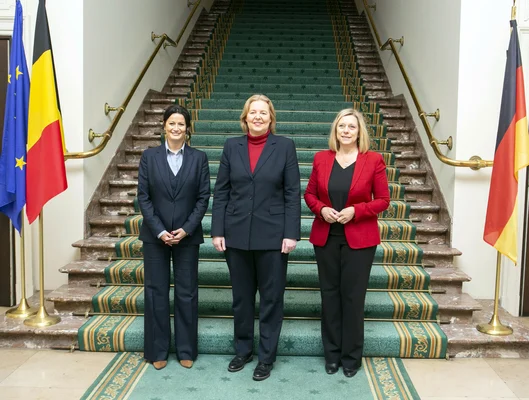

L'intrusion numérique a frappé au cœur du pouvoir berlinois, touchant Julia Klöckner, la présidente de la chambre basse du Parlement allemand. Ce piratage de Signal n'est pas un simple incident technique, mais une faille humaine exploitée avec précision pour accéder aux communications d'une figure centrale de l'État. L'événement déclenche une onde de choc dans toute l'Union européenne, révélant la vulnérabilité des élites politiques face aux tactiques de manipulation modernes.

Le choc Julia Klöckner : quand le sommet de l'État allemand est exposé

L'annonce du piratage du compte Signal de Julia Klöckner a provoqué une onde de stupeur dans les couloirs du Bundestag. Pour une personnalité occupant un poste aussi stratégique, la compromission d'un outil de communication considéré comme sécurisé est un signal d'alarme majeur. Les autorités allemandes ont réagi avec une urgence inhabituelle, conscientisant le public et les responsables politiques sur la réalité des menaces hybrides.

L'incident du Bundestag : un compte Signal compromis

Le piratage a été découvert lorsque des anomalies sont apparues dans l'utilisation du compte de la présidente. Contrairement à une intrusion logicielle complexe, les attaquants ont réussi à prendre le contrôle total de l'accès à l'application. Cette situation a immédiatement forcé les services de sécurité informatique du gouvernement à lancer un audit complet des appareils utilisés par les membres du Parlement.

La rapidité de la réaction montre que Berlin craignait une fuite massive de données sensibles ou de discussions confidentielles liées à la gestion législative du pays. Selon des informations rapportées par The Straits Times, l'attaque a été identifiée comme une opération de phishing ciblée.

L'ombre du Kremlin derrière l'attaque

L'attribution d'une cyberattaque est toujours un exercice délicat, mais les services de renseignement allemands pointent avec insistance du doigt la Russie. Ce scénario s'inscrit dans une stratégie globale de déstabilisation où le Kremlin utilise des groupes de hackers pour infiltrer les institutions occidentales.

En ciblant Julia Klöckner, les attaquants ne cherchaient probablement pas seulement des informations, mais aussi à démontrer leur capacité à atteindre le sommet de l'État allemand. Ce mode opératoire rappelle d'autres alertes, comme celles concernant le piratage de Signal et WhatsApp par la Russie, où la manipulation humaine prime sur la force brute.

Comment Signal a-t-il été contourné ? Le piège du faux support

L'aspect le plus frappant de cette affaire est que Signal, l'application réputée pour son niveau de sécurité exceptionnel, n'a pas été « hackée » au sens technique du terme. Le code de l'application n'a pas été brisé, et le chiffrement n'a pas été contourné par un algorithme. Les pirates ont utilisé une méthode beaucoup plus simple et redoutable : l'ingénierie sociale.

L'art du phishing : l'imposture du support Signal

Le vecteur d'attaque a été un message de phishing extrêmement convaincant. Les hackers ont contacté la victime en se faisant passer pour le support technique officiel de Signal. En utilisant un ton professionnel et urgent, ils ont persuadé l'utilisatrice de fournir des codes d'authentification ou des identifiants nécessaires pour « sécuriser » ou « mettre à jour » le compte.

C'est ce qu'on appelle l'usurpation d'identité. Une fois que la victime a transmis le code de vérification reçu par SMS, les pirates ont pu enregistrer le numéro de téléphone sur leur propre appareil, éjectant ainsi la présidente de son propre compte. Comme le souligne Rescana, cette technique d'impersonnalisation est devenue un standard pour les attaquants visant les officiels.

Pourquoi le chiffrement de bout en bout ne protège pas du phishing

Il existe une confusion courante entre la sécurité du transport des données et la sécurité de l'accès au compte. Le chiffrement de bout en bout, dont on parle souvent pour expliquer pourquoi vos messages restent chiffrés, protège le « tuyau ». Cela signifie que personne, pas même Signal, ne peut lire le message pendant qu'il voyage d'un téléphone à un autre.

Cependant, le phishing s'attaque à la « porte » d'entrée. Si un pirate obtient vos clés, il entre dans la maison. Une fois à l'intérieur, il peut lire les messages qui sont stockés sur l'appareil ou synchronisés. Le chiffrement est donc parfaitement efficace pour empêcher l'interception des données sur le réseau, mais il est totalement inutile si l'utilisateur donne volontairement l'accès à son compte à un imposteur.

Une vague de cyberattaques ciblant les élites berlinoises

L'attaque contre Julia Klöckner n'est pas un événement isolé. Elle s'insère dans une campagne systémique et coordonnée visant les figures de pouvoir en Allemagne. Les pirates ne cherchent pas une cible unique, mais tentent de cartographier et d'infiltrer tout l'écosystème politique et sécuritaire de Berlin.

De Julia Klöckner à Arndt Freytag von Loringhoven

La liste des victimes s'allonge et inclut des profils encore plus sensibles. Arndt Freytag von Loringhoven, ancien vice-président du BND (le service de renseignement extérieur allemand), a également été ciblé par des tentatives similaires. Le fait que des anciens hauts responsables des services secrets soient visés en même temps que des parlementaires prouve que l'objectif est l'espionnage d'État.

Les attaquants cherchent à obtenir des informations sur les réseaux d'influence, les contacts diplomatiques et les secrets de défense. Cette approche méthodique suggère l'implication d'acteurs étatiques disposant de ressources importantes pour le ciblage.

Des centaines de politiciens allemands mis à nu

Au-delà des comptes Signal, l'Allemagne fait face à des fuites de données massives. Selon Euractiv, des centaines de politiciens ont vu leurs informations personnelles s'éparpiller sur le dark web. On parle ici de numéros de téléphone privés, d'adresses e-mail et même de coordonnées de cartes de crédit.

Ces données sont souvent collectées via des campagnes de hacking plus larges ou des failles dans des bases de données tierces. Une fois ces informations en main, les pirates peuvent personnaliser leurs messages de phishing pour les rendre encore plus crédibles, en citant des détails personnels pour mettre la victime en confiance.

Signal vs Pegasus : ne pas confondre manipulation et logiciel espion

Pour comprendre la menace, il faut savoir distinguer les outils utilisés. Dans les médias, on entend souvent parler de « piratage » de manière générique, mais il existe un fossé technique entre le phishing subi au Bundestag et les logiciels espions de grade militaire.

Le mode Zero-Click de Pegasus : l'intrusion invisible

Le logiciel Pegasus, développé par l'entreprise NSO Group, représente le sommet du cyber-espionnage. Contrairement au cas de Julia Klöckner, Pegasus utilise des failles « zero-click ». Cela signifie que la victime n'a rien à faire : elle n'a pas besoin de cliquer sur un lien ou de répondre à un message. Le logiciel s'installe via une faille invisible dans le système d'exploitation du téléphone.

Une fois installé, Pegasus ne s'occupe pas de contourner le chiffrement de Signal. Il lit simplement les messages directement sur l'écran du téléphone, avant qu'ils ne soient chiffrés pour l'envoi ou après qu'ils aient été déchiffrés à la réception. Comme l'explique Sotera Digital, c'est une intrusion au niveau du matériel et de l'OS, et non du compte applicatif.

L'ingénierie sociale : l'arme la plus efficace

Si Pegasus est terrifiant, il est extrêmement coûteux et complexe à déployer. Le phishing, lui, ne coûte presque rien. Il repose sur l'ingénierie sociale, c'est-à-dire la manipulation psychologique. Pourquoi dépenser des millions de dollars dans un exploit technique quand un simple message bien tourné peut pousser une cible à donner ses codes ?

L'attaque contre le Bundestag montre que l'humain reste le maillon le plus fragile. C'est une méthode beaucoup plus scalable que Pegasus : on peut envoyer dix mille messages de phishing en une seconde, alors qu'une attaque zero-click est souvent ciblée sur un petit nombre d'individus. Cette approche rappelle d'autres méthodes de surveillance massive, comme l'utilisation d'un IMSI-catcher pour intercepter des téléphones, bien que le vecteur soit ici purement numérique.

Le risque politique : l'usage de Signal pour les secrets d'État

L'utilisation d'applications de messagerie grand public par des dirigeants politiques est devenue une norme. Signal est apprécié pour sa simplicité et sa confidentialité. Pourtant, l'incident berlinois relance un débat crucial sur la sécurité nationale.

L'illusion de la sécurité grand public pour le Top Secret

Signal est un outil exceptionnel pour le citoyen qui souhaite protéger sa vie privée face aux publicités ou à la surveillance de masse. Cependant, les experts, notamment ceux cités par la BBC, avertissent que « sécurisé » ne signifie pas « invulnérable ». Une application conçue pour le grand public n'est pas un système de communication classifié.

Les systèmes de sécurité nationale utilisent généralement des matériels dédiés, des réseaux isolés et des protocoles de chiffrement gérés par l'État. En utilisant Signal pour des discussions politiques sensibles, les dirigeants créent un point de vulnérabilité unique : si le compte est compromis, tout l'historique et les contacts deviennent accessibles.

Chantage et influence : les dangers d'une fuite au Bundestag

L'enjeu n'est pas seulement la perte de secrets, mais la possibilité de manipulation. Un compte piraté permet aux attaquants de lire les échanges privés, mais aussi d'envoyer des messages en usurpant l'identité de la victime. Imaginez un pirate envoyant un message compromettant à un allié politique ou une instruction erronée à un collaborateur.

Au-delà de l'espionnage, c'est un outil de chantage. En menaçant de publier des conversations privées, des puissances étrangères peuvent influencer des votes, modifier des positions diplomatiques ou déstabiliser un gouvernement en pleine crise.

Comment sécuriser son compte Signal ? Guide de survie numérique

L'attaque contre Julia Klöckner doit servir de leçon à tous les utilisateurs. La technologie ne peut rien si l'utilisateur ne suit pas des règles d'hygiène numérique strictes. Pour éviter que votre compte ne soit volé via un simple message, plusieurs options de sécurité sont disponibles.

Activer le verrouillage d'enregistrement et le code PIN

La protection la plus efficace contre le vol de compte est le « Registration Lock » (verrouillage d'enregistrement). Cette option permet de définir un code PIN personnel. Si un pirate tente d'enregistrer votre numéro de téléphone sur un nouvel appareil, Signal demandera ce code PIN en plus du code SMS.

Même si le pirate a réussi à intercepter votre SMS de vérification, il sera bloqué par le PIN. C'est une barrière indispensable pour empêcher le détournement de compte, comme recommandé par le IC3.

La stratégie des messages éphémères et du verrouillage d'écran

Pour limiter les dégâts en cas de compromission, il est conseillé d'utiliser les messages éphémères. En programmant la disparition des messages après quelques heures ou quelques jours, vous vous assurez qu'un pirate qui accède à votre compte ne pourra pas lire l'intégralité de vos archives passées.

Par ailleurs, l'activation du verrouillage d'écran (via empreinte digitale ou reconnaissance faciale) protège vos données si votre téléphone est physiquement volé ou saisi. Ces mesures sont essentielles pour éviter des scénarios comme ceux observés lors du piratage de LiteLLM, où l'accès non autorisé a conduit à des fuites critiques.

Comment détecter un faux message du support technique ?

Le phishing repose sur la tromperie. Voici les signaux d'alerte pour identifier une tentative d'arnaque :

- L'urgence injustifiée : Le message vous demande d'agir immédiatement pour éviter la suppression de votre compte.

- La demande de codes : Le support officiel de Signal ne vous demandera JAMAIS votre code d'enregistrement ou votre code PIN par message.

- L'expéditeur suspect : Vérifiez si le compte qui vous contacte est réellement vérifié ou s'il utilise un numéro étranger.

- Le lien externe : Méfiez-vous des liens vous demandant de vous connecter à une page de support pour entrer vos identifiants.

Conclusion : l'humain, dernier rempart de la cybersécurité

L'affaire Julia Klöckner démontre une vérité fondamentale de l'ère numérique : le maillon le plus faible n'est jamais le code, mais l'humain. On peut construire le coffre-fort le plus sophistiqué du monde, si l'on donne la clé à un inconnu sous prétexte qu'il est le serrurier, la sécurité devient nulle.

La cybersécurité ne doit pas être vue comme une suite d'outils techniques, mais comme une discipline de vigilance. Que l'on soit présidente du Parlement ou simple utilisateur, la méfiance envers les communications non sollicitées est la seule protection réelle. Face à des adversaires comme les services de renseignement russes, la technique est un soutien, mais la vigilance critique reste l'unique rempart efficace.