Tout commence par une scène qui pourrait sortir d'un film d'espionnage, mais qui s'est déroulée dans l'ordinaire des rues de Paris. Imaginez un véhicule lambda, circulant lentement dans la capitale, dissimulant dans son coffre une technologie d'interception habituellement réservée aux services de renseignement. Ce n'est pas une arme à feu, ni des explosifs, mais un boîtier électronique capable de prendre le contrôle de milliers de téléphones en quelques secondes à peine. C'est le visage moderne du crime : un braquage sans effraction physique, sans cagoule et sans violence visible, mais d'une redoutable efficacité.

L'affaire qui a secoué la 13e chambre correctionnelle de Paris en 2026 nous fait basculer dans une nouvelle ère de la délinquance. Ici, le « casse » ne se fait plus au crochet ou à la masse, mais par ondes radio. Le président du tribunal, Guillaume Daïeff, a souligné lors du procès l'ampleur du phénomène en déclarant que « l'utilisation d'une telle machine de diffusion cellulaire met à néant » les efforts de régulation contre les sollicitations non désirées. Ce procès marque une rupture, celle où le cybercrime quitte les écrans d'ordinateur pour s'inviter physiquement dans nos poches, via des équipements militaires détournés à des fins crapuleuses.

Une découverte fortuite : contrôle routier et anomalies du réseau

Le démantèlement de ce réseau sophistiqué doit beaucoup à un hasard total et à la vigilance technique d'un opérateur majeur. Fin 2022, Orange, l'un des leaders des télécommunications en France, détecte une anomalie inquiétante sur ses réseaux. Des comportements radioélectriques anormaux sont observés sur les relais parisiens, comme si une entité invisible parasite tentait de prendre le pas sur l'infrastructure officielle. L'opérateur, comprenant qu'il est face à une technologie offensive, porte plainte, déclenchant ainsi une enquête judiciaire complexe.

Parallèlement, la réalité rattrape les théories lors d'un banal contrôle routier. Des policiers parisiens interceptent une jeune femme au volant d'une voiture. Dans le coffre, au milieu de bagages ordinaires, ils découvrent un appareil surprenant : un IMSI-catcher. Ce matériel, dont la simple détention est strictement encadrée, constitue la pièce à conviction maîtresse. C'est la collision entre deux enquêtes : l'approche technique d'Orange et le travail de terrain de la police. Ces deux fils se rejoignent pour révéler l'existence d'une organisation structurée capable d'importer et d'utiliser des technologies de surveillance de niveau militaire.

Un premier procès inédit pour la France

L'ampleur de l'affaire a nécessité une réponse judiciaire inédite. Huit accusés ont comparu devant le tribunal judiciaire de Paris, dans une ambiance de procès d'exception. Les débats, qui se sont étalés sur quatre jours d'audience répartis sur trois semaines, ont permis de dévoiler les rouages d'une escroquerie d'un genre nouveau. Le parquet, face à la gravité des faits et à la dangerosité potentielle des outils utilisés, a requis des peines particulièrement lourdes, allant jusqu'à huit ans d'emprisonnement pour le fournisseur du matériel.

Ce procès dépasse le simple cadre d'une affaire de fraude : il est le premier en France à juger l'utilisation criminelle d'IMSI-catchers à cette échelle. Jusqu'alors, ces boîtiers étaient l'apanage des services de l'État, comme la DGSE ou la Gendarmerie, utilisés sous le contrôle étroit de la CNCTR. Voir ces instruments passer entre les mains de groupes criminels pour du « smishing » (phishing par SMS) a constitué un électrochoc pour la justice française. La 13e chambre correctionnelle avait donc pour tâche de définir la jurisprudence face à cette forme inédite de criminalité high-tech, mêlant violations du secret des correspondances et escroquerie en bande organisée.

Une audience marquée par le silence et l'intimidation

L'ambiance à l'audience était tendue, marquée par une « omerta » tactique qui n'a pas échappé aux magistrats. Les prévenus, s'abritant souvent derrière le silence, ont créé un climat pesant. Ce mutisme était particulièrement flagrant chez les deux présumés cerveaux, dont l'attitude contrastait avec celle d'autres accusés, comme la jeune conductrice interpellée lors du contrôle routier. Son avocat a tenté de percer ce mur de silence en soulignant son état d'appréhension, mais la cohésion du groupe face à la justice est restée forte jusqu'au bout, compliquant la tâche de la cour pour reconstituer précisément la chaîne de commandement.

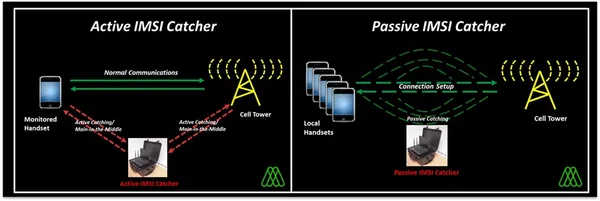

Le fonctionnement de l'IMSI-catcher : une antenne-relais pirate

Pour comprendre la portée de cette affaire, il faut décortiquer la technologie qui l'a rendue possible. L'IMSI-catcher, ou « attrape-IMSI », constitue un outil simulant une antenne-relais. Il repose sur une vulnérabilité inhérente à l'infrastructure des télécommunications : les mobiles sont réglés pour se synchroniser automatiquement avec la source d'émission la plus intense. L'IMSI-catcher instrumentalise cette soumission technique. En diffusant un signal surpassant celui des opérateurs officiels, il parvient à contraindre les smartphones dans son rayon à se caler sur lui, pensant communiquer avec leur opérateur habituel.

Une fois la connexion établie, le boîtier peut récupérer les identifiants uniques de l'appareil, comme l'IMSI (International Mobile Subscriber Identity) qui identifie votre carte SIM, ou l'IMEI qui identifie le téléphone lui-même. Dans le cadre de l'affaire parisienne, cette technique n'était pas utilisée pour espionner des conversations, mais pour transformer chaque téléphone captif en une passerelle d'envoi de SMS. C'est une interception passive qui devient active : le pirate parle à votre téléphone à la place de votre opérateur, et votre téléphone écoute.

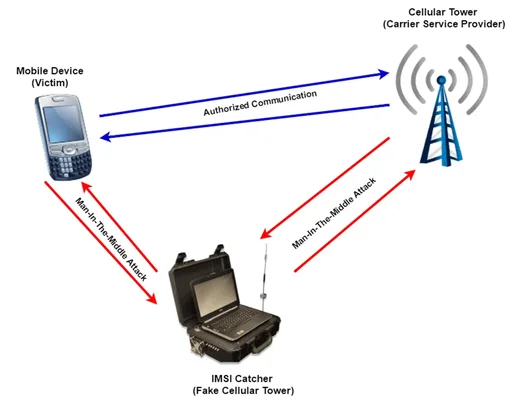

L'attaque de l'homme du milieu sans authentification

Le terme technique pour décrire ce processus est « attaque de l'homme du milieu » (Man-in-the-middle). L'IMSI-catcher se positionne physiquement et virtuellement entre votre téléphone et le véritable réseau de l'opérateur. La faiblesse réside dans le fait que, surtout sur les anciennes générations de réseaux comme la 2G, l'antenne-relais n'a pas besoin de s'authentifier auprès du téléphone pour être reconnue. C'est un peu comme si un inconnu en uniforme factice pouvait entrer dans une maison sécurisée simplement parce qu'il crie « Police » assez fort, sans avoir à montrer son badge.

Votre téléphone, obéissant aux protocoles standard de téléphonie mobile, répond instantanément aux requêtes de l'IMSI-catcher. Il lui fournit ses informations d'identification sans se douter de la supercherie. C'est cette mécanique qui a permis aux criminels parisiens de collecter des millions d'identifiants et d'envoyer des messages. L'utilisateur ne voit rien venir, si ce n'est peut-être une baisse temporaire de la qualité du signal ou l'apparition fugace de l'icône 2G/3G sur son écran, signe que le téléphone a été forcé de baisser ses standards de sécurité pour se connecter à l'intrus.

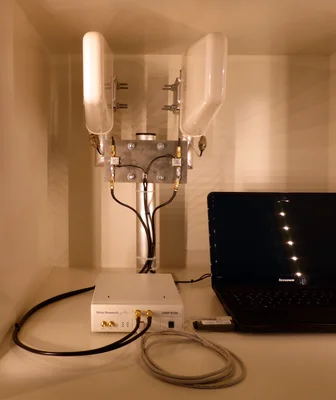

Un équipement coûteux et complexe

Ce matériel de guerre n'est pas donné. Selon les informations recueillies auprès d'experts en cybersécurité, un IMSI-catcher se présente sous la forme d'un large boîtier rigide, équipé de multiples antennes et de systèmes de refroidissement performants. Son prix sur le marché noir ou gris se chiffre en dizaines de milliers d'euros, ce qui en fait un investissement conséquent pour des criminels, mais rentabilisable rapidement si l'escroquerie fonctionne. Sa portée est limitée géographiquement à quelques centaines de mètres autour du dispositif, ce qui explique la nécessité de le déplacer continuellement en voiture pour maximiser le nombre de cibles.

Cependant, cette technologie a des talons d'Achille. Son efficacité repose massivement sur l'exploitation des failles de la 2G (GSM), la technologie la plus ancienne et la moins sécurisée. Les réseaux modernes comme la 4G ou la 5G possèdent des mécanismes d'authentification mutuelle bien plus robustes, bien que les IMSI-catchers les plus sophistiqués parviennent parfois à forcer les téléphones à « rétrograder » en 2G pour les piéger. De plus, ces appareils ne peuvent pas décrypter les communications chiffrées de bout en bout, comme celles échangées sur des applications sécurisées. Ils fonctionnent comme un aspirateur à données non protégées : puissant, mais impuissant face au chiffrement moderne.

Les visages du réseau : Scion Data Agency et le fournisseur chinois

Au-delà de la technique, le procès a révélé la face humaine de cette opération. L'enquête a mis en lumière une structure écran nommée Scion Data Agency. Derrière ce nom aux allures de société de conseil en informatique se cachait en réalité le cœur opérationnel du réseau. À sa tête, deux hommes, Abdoulaye K. et Mohamed M., ont présenté un profil paradoxal qui n'a pas manqué d'interpeler le tribunal. Le parquet les a décrits comme un « curieux duo sans aucune expérience dans les télécoms », mêlant l'amateurisme de « pieds nickelés » et l'audace d'escrocs chevronnés.

C'est ce contraste saisissant qui a marqué les audiences. D'un côté, une technologie de pointe, complexe à mettre en œuvre et à importer ; de l'autre, des organisateurs qui semblaient naviguer à vue. Leurs avocats ont tenté de minimiser leur rôle technique, mais la matérialité des faits — l'achat, l'installation et l'utilisation des machines — a pesé lourd. L'ambiance à l'audience était tendue, marquée par une stratégie de défense basée sur le silence, créant un climat d'intimidation, notamment à l'égard d'autres accusés de moindre envergure, comme des chauffeurs recrutés comme « mules ».

Des organisateurs novices mais déterminés

Pourquoi des individus sans background technique se lancent-ils dans une telle aventure ? La réponse semble résider dans le modèle économique de la fraude. Abdoulaye K. et Mohamed M. n'avaient pas besoin de savoir construire un IMSI-catcher ; ils avaient juste besoin de savoir l'acheter et de trouver des clients pour les SMS frauduleux. Le procureur a souligné cette dualité : ils étaient à la fois les architectes de l'arnaque et des novices absolus en ingénierie radioélectrique. Leur rôle principal était la gestion de la « Scion Data Agency », interface entre la fourniture du matériel et la monétisation du spam.

Face aux juges, leur stratégie de défense a résidé dans le mutisme. En refusant de s'expliquer sur l'origine des fonds ou la destination des messages, ils ont tenté de faire bloc. Cependant, ce silence a été interprété comme une reconnaissance tacite de leur responsabilité centrale. Le tribunal a vu en eux les chefs d'orchestre d'une opération qui, bien qu'artisanale dans son exécution, avait nécessité une logistique internationale pour l'acquisition des outils. C'est ce manque de légitimité technique, couplé à une détermination criminelle sans faille, qui a cristallisé l'attention de la cour.

Le fournisseur : Yin Nongzhong et la chaîne d'approvisionnement

Pour faire fonctionner un tel réseau, il faut un fournisseur. C'est ici qu'intervient Yin Nongzhong, un ressortissant chinois de 46 ans. Son arrestation est une histoire en soi : interpellé lors d'un voyage en Suisse, il a été extradé vers la France pour répondre de sa participation à ce trafic high-tech. Il est le maillon manquant qui relie les réseaux criminels français à un marché mondial de la surveillance. Son rôle était simple mais crucial : il fournissait les « armes ».

Au procès, la peine requise contre lui, puis prononcée, avait une symbolique forte : quatre ans de prison ferme. La justice a calculé cette peine de manière arithmétique et symbolique : un an de prison par machine vendue aux membres du réseau français. Cette condamnation envoie un message clair sur la traçabilité de ces équipements. On ne peut plus vendre de tels dispositifs à des civils sans s'attendre à de graves conséquences pénales. Yin Nongzhong incarnait la facilité avec laquelle des technologies souveraines peuvent fuir vers le marché privé, alimentant des cybercriminels qui n'auraient jamais pu fabriquer ces machines eux-mêmes.

3,7 millions de téléphones : le mécanisme du smishing massif

L'impact de cette affaire se mesure à l'échelle de la masse. Une expertise technique commandée durant l'instruction a permis de chiffrer l'ampleur du phénomène : 3,7 millions de téléphones ont été « accrochés » par l'une des machines déployées par le réseau. Ce chiffre vertigineux signifie que sur une période de quelques mois, entre septembre 2022 et février 2023, une fraction significative de la population parisienne a vu son téléphone capté par ces antennes pirates.

Le mode opératoire était d'une efficacité redoutable. Le réseau utilisait des voitures roulant à basse vitesse, souvent au pas, dans les quartiers les plus denses de la capitale. L'IMSI-catcher dans le coffre scannait en permanence les téléphones alentour. Dès qu'un appareil était identifié, la machine lui injectait directement un SMS frauduleux. Contrairement aux spammeurs classiques qui utilisent des serveurs informatiques et passent par les passerelles SMS des opérateurs, ici, le message voyageait par les airs, de l'antenne pirate au téléphone, sans jamais toucher le réseau légitime d'Orange ou de SFR. C'est cette capacité à contourner totalement l'infrastructure officielle qui a rendu la détection et le blocage si difficiles.

Des voitures fantômes dans les rues de Paris

Paris, avec sa densité exceptionnelle et ses flux constants de piétons et de véhicules, offrait le terrain de jeu idéal pour ces « braqueurs invisibles ». Pendant plusieurs mois, des véhicules ont arpenté les boulevards et les rues résidentielles, transformant l'espace public en zone de capture de données. Ces voitures agissaient comme des émetteurs mobiles, suivant les pics de fréquentation pour maximiser le nombre de cibles potentielles.

Pour le passant ou l'automobiliste lambda, ces véhicules étaient invisibles. Rien ne les distinguait extérieurement. À l'intérieur, le conducteur, souvent une « mule » rémunérée pour conduire sans poser de questions, suivait peut-être simplement un itinéraire dicté par une application. Cette mobilité permettait aux opérateurs de l'IMSI-catcher de changer de secteur géographique rapidement pour éviter d'être repérés par des analyses de signal statiques. C'est une guerre de mouvement dans le spectre radio, où les criminels jouent sur la mobilité pour échapper à la vigilance des opérateurs et de l'ANFR (Agence nationale des fréquences).

Le contournement des filtres anti-spam

Le génie, et le danger, de cette méthode résidaient dans la capacité à outiller les systèmes de protection. Depuis des années, les opérateurs téléphoniques et les banques investissent des millions dans des filtres anti-spam et anti-phishing. Ces systèmes analysent le contenu des SMS qui transitent par leurs réseaux et bloquent les messages suspects ou provenant de numéros douteux. Cependant, dans le cas de l'attaque par IMSI-catcher, ces filtres sont totalement inopérants.

Pourquoi ? Parce que le SMS frauduleux ne transite jamais par le réseau de l'opérateur. Il est injecté directement dans la mémoire du téléphone de la victime via l'antenne pirate. Le téléphone reçoit le message et l'affiche comme s'il venait d'un contact normal. De fait, l'arnaque a pu toucher des millions de personnes sans que les mécanismes de sécurité habituels ne puissent réagir. C'est ce que l'on appelle un contournement total des défenses. Pour la victime, l'adresse du site malveillant ou le numéro surtaxé semble aussi légitime qu'une notification officielle, ce qui augmente considérablement le risque de clic et donc de préjudice financier. C'est cette rupture du lien de confiance qui a rendu possible une campagne de smishing d'une ampleur inégalée en France.

Quand le matériel militaire tombe dans le trafic

Cette affaire parisienne n'est malheureusement qu'un symptôme d'un phénomène plus vaste : la démocratisation des technologies de surveillance. Longtemps, l'utilisation des IMSI-catchers a été une chasse gardée des États, utilisée par des agences comme la DGSE (Direction générale de la sécurité extérieure) pour la lutte contre le terrorisme ou l'espionnage. Mais la barrière à l'entrée s'est effritée. Des équipements qui coûtaient des centaines de milliers de dollars il y a une décennie sont désormais accessibles pour une fraction de ce prix sur le marché international.

Un rapport de l'ANSSI (Agence nationale de la sécurité des systèmes d'information) publié en novembre 2025 souligne cette menace grandissante. Le document met en lumière la commercialisation agressive de capacités de piratage par des entreprises privées spécialisées dans la « lutte informatique offensive privée » (LIOP). Ces acteurs vendent des « solutions » à des États autoritaires, mais parfois aussi à des acteurs privés sans scrupules, augmentant le niveau de menace global pour les citoyens ordinaires. L'affaire de la Scion Data Agency illustre parfaitement cette fuite technologique : un outil de souveraineté se retrouve entre les mains de mafieux du SMS.

L'encadrement légal strict en France

Il est important de rappeler qu'en France, l'utilisation d'IMSI-catchers par les services de l'État est strictement encadrée par la loi relative au renseignement du 24 juillet 2015. Ce texte définit le cadre légal de ces interceptions, qui doivent être autorisées par le Premier ministre et placées sous le contrôle de la CNCTR (Commission nationale de contrôle des techniques de renseignement). Le nombre d'appareils autorisés simultanément est même contingenté par décision du chef du gouvernement.

Pour les services de l'État, les finalités sont strictement limitées : prévention du terrorisme, sécurité nationale et criminalité organisée. De plus, si l'IMSI-catcher permet de recueillir des données de connexion (identifiants, localisation), l'interception du contenu des communications (écoute des appels, lecture des SMS) est soumise à des conditions encore plus drastiques et limitée dans le temps, souvent à 48 heures renouvelables. Ce cadre rigoureux vise à protéger les libertés individuelles. Le contraste est donc saisissant avec l'usage sauvage opéré par le réseau criminel : aucune autorisation, aucun contrôle, aucune finalité d'intérêt général, juste un profit financier immédiat.

Le marché gris de la surveillance internationale

Comment des individus comme Abdoulaye K. et Mohamed M. peuvent-ils mettre la main sur de tels équipements ? La réponse réside dans l'existence d'un marché gris, voire noir, florissant. Des fabricants, souvent situés en Asie ou en Israël, produisent ces technologies pour une clientèle variée : gouvernements, forces de l'ordre, mais aussi entités privées. Le cas de Yin Nongzhong montre que des intermédiaires sont prêts à vendre ces machines sans se soucier de l'identité ou de l'intention des acheteurs, du moment que le prix est payé.

Le rapport de l'ANSSI évoque cette « paupérisation technologique » : ce qui était jadis une capacité réservée aux superpuissances devient accessible à des groupes plus modestes. Pour le cybercriminel, l'IMSI-catcher est un investissement comme un autre, au même titre qu'un botnet ou un logiciel de rançon. Cette disponibilité constitue un défi sécuritaire majeur. Si la technologie de surveillance se banalise, le risque de voir se multiplier des affaires comme celle du « braquage sans se salir les mains » est réel. La communauté internationale et les régulateurs peinent encore à contrôler ces flux technologiques, qui transitent souvent par des sociétés écrans et des paradis réglementaires.

Verdict du 13 mars 2026 : prison ferme et réparations symboliques

L'épilogue judiciaire de cette saga s'est tenu le vendredi 13 mars 2026. Après trois semaines de procès et des réquisitions fermes du parquet, le tribunal correctionnel de Paris a rendu son verdict. Les sanctions étaient attendues comme un signal fort envoyé à tous ceux qui seraient tentés d'emprunter cette voie. Les deux têtes du réseau, Abdoulaye Kone et Mohamed Mhadebi, ont été condamnés à cinq ans de prison ferme assortis d'un mandat de dépôt à effet différé. Une décision qui acte leur responsabilité majeure dans cette première utilisation massive d'IMSI-catchers à des fins frauduleuses en France.

Le fournisseur chinois, Yin Nongzhong, a écopé de quatre ans de prison ferme. Comme l'avait souligné l'accusation, cette peine symbolise « un an par machine vendue ». Les autres membres du réseau, impliqués dans la logistique ou la conduite des véhicules, ont reçu des peines allant de six mois avec sursis probatoire à deux ans de prison ferme. Une femme a été relaxée, le tribunal ayant estimé que son rôle n'était pas suffisamment établi ou qu'elle avait pu être manipulée. Ce verdict marque une étape dans la qualification pénale de ces nouveaux crimes, mêlant techniques de renseignement et délinquance financière.

Des peines exemplaires pour les organisateurs

Le choix de la peine pour les deux principaux accusés est significatif. Cinq ans de prison, c'est lourd pour de l'escroquerie, mais nécessaire au regard du trouble à l'ordre public engendré. Le mandat de dépôt à effet différé signifie que leur incarcération ne commence pas immédiatement en salle d'audience, mais la condamnation est ferme. L'exécution provisoire ordonnée par le tribunal permet d'éviter que les condamnés ne se retrouvent en liberté pendant des années en attendant l'éventuel examen de leur affaire en appel.

La stratégie de défense, basée sur le mutisme et la minimisation, a clairement échoué. Le tribunal a suivi les réquisitions sur le fond, considérant que la sophistication du préjudice technique justifiait une réponse pénale adaptée. Ce verdict doit servir d'exemple : la haute technicité ne protège pas de la loi. Au contraire, l'utilisation d'outils aussi intrusifs pour voler des données bancaires ou personnelles est considérée comme une circonstance aggravante. Pour le monde de la cybersécurité, cette décision rassure sur la capacité de la justice à s'adapter aux nouvelles réalités technologiques, même si la prévention reste le maillon faible.

Un euro symbolique pour Orange et l'ANFR

Un aspect étonnant du verdict concerne les dommages et intérêts. Le tribunal a condamné les prévenus à verser un euro symbolique à l'ANFR et à Orange pour le préjudice moral et de désorganisation. L'opérateur a également reçu 5 000 euros pour chacun de ces deux préjudices. Cette somme dérisoire, au regard des pertes potentielles et du coût de l'enquête, souligne la difficulté d'évaluer le préjudice subi par les opérateurs dans ce type d'affaire.

Ce « euro symbolique » interroge. Est-ce suffisant pour dissuader les réseaux criminels de s'attaquer aux infrastructures critiques ? Certains experts estiment que le véritable coût pour Orange et l'ANFR réside dans les investigations techniques, la mise à jour des protocoles de sécurité et l'atteinte à la réputation. Le verdict reconnaît le tort causé, mais ne sanctionne que marginalement l'impact économique pour les opérateurs. Cela pose la question de la responsabilité partagée : faut-il renforcer les protections réseau pour rendre de telles attaques impossibles, ou se concentrer sur la répression des trafics d'armes technologiques ? En attendant, ce verdict clôt un chapitre, mais n'efface pas la vulnérabilité structurelle du réseau mobile.

Comment se protéger des IMSI-catchers ?

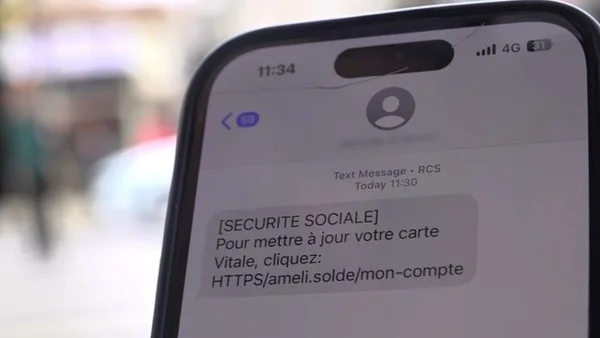

Face à cette menace qui sort de la fiction, il est légitime de se demander comment se protéger. Bien que l'utilisation d'IMSI-catchers par des criminels reste encore un phénomène rare et ciblé, les usagers peuvent adopter des réflexes simples pour limiter les risques. La vigilance reste le premier rempart. Si votre téléphone reçoit un SMS inhabituel vous demandant une action urgente (cliquer sur un lien, payer une facture), la prudence doit être de mise, même si le message semble provenir d'un service officiel.

Il existe également des signes techniques qui peuvent alerter. Une chute soudaine de la qualité du réseau, le passage forcé de la 4G/5G vers la 2G/3G sur votre écran sans raison apparente, ou la réception d'un SMS alors que vous n'avez presque plus de réseau sont des indicateurs potentiels que votre téléphone est en train de dialoguer avec une antenne suspecte. Dans ce cas, le geste le plus efficace est de mettre votre téléphone en mode avion, ce qui coupe toutes les connexions radio, puis de le redémarrer pour forcer une nouvelle recherche de réseau légitime.

Reconnaître les signes d'une interception

Il faut savoir que les IMSI-catchers fonctionnent souvent en forçant les téléphones à se connecter en 2G, car cette norme est la plus facile à pirater. Si vous remarquez que votre téléphone bascule en permanence en « E » (EDGE) ou « G » (GPRS) dans une zone normalement couverte en 4G ou 5G, c'est un signal d'alerte. De même, l'arrivée brutale de SMS provenant de numéros courts ou inconnus, contenant des liens raccourcis (type bit.ly), doit déclencher votre radar anti-arnaque.

Les criminels cherchent souvent à créer un sentiment d'urgence. « Votre compte bancaire va être bloqué », « Vous avez un colis en attente », « Une facture impayée ». N'oubliez jamais que les institutions sérieuses ne demandent jamais de données sensibles par SMS. Si vous avez le moindre doute, ne cliquez jamais sur le lien. Rendez-vous plutôt directement sur le site officiel de l'organisme via votre navigateur web sécurisé. En cas d'arnaque avérée, il est crucial de porter plainte. La plateforme THESEE, mise en place par le ministère de l'Intérieur, permet aux victimes de signaler les faits rapidement, aidant ainsi les forces de l'ordre à cartographier les attaques.

Les solutions techniques : chiffrement et fin de la 2G

L'avenir de la sécurité mobile réside dans deux évolutions techniques majeures. La première est le chiffrement de bout en bout. Des applications comme Signal, WhatsApp ou iMessage protègent le contenu de vos messages de telle sorte que même si une tierce partie intercepte les données via un IMSI-catcher, elle ne pourra pas les lire. Le chiffrement est la meilleure défense contre l'espionnage, car il rend l'interception inutile.

La seconde évolution est la fin programmée des réseaux 2G en France. Les opérateurs prévoient d'arrêter progressivement cette technologie vieille de trente ans pour libérer des fréquences pour la 4G et la 5G. Comme les IMSI-catchers dépendent majoritairement des vulnérabilités de la 2G pour fonctionner efficacement, leur extinction progressive devrait mécaniquement réduire leur efficacité. Cependant, tant que cette extinction n'est pas totale et que les appareils rétrogradent encore en 2G, le risque persiste. L'affaire de l'IMSI-catcher parisien nous rappelle que la technologie est une arme à double tranchant : elle nous connecte, mais elle peut aussi être retournée contre nous par des mains malveillantes. La vigilance et la compréhension des enjeux restent notre meilleure défense.

Conclusion

L'affaire de l'IMSI-catcher à Paris marque un tournant dans l'histoire de la criminalité en France. Elle démontre que le braquage du XXIe siècle ne se joue plus au détonateur, mais avec des boîtiers électroniques capables de vampiriser des millions de téléphones. Ce procès a mis en lumière la fragilité de nos réseaux mobiles face à la prolifération d'outils militaires détournés. Si la justice a su apporter une réponse ferme avec des peines de prison exemplaires, l'épisode soulève des questions inquiétantes sur l'accessibilité de ces technologies.

Au-delà du cas d'espèce, c'est toute la question de la protection des citoyens dans un environnement hyper-connecté qui se pose. La démocratisation des outils de surveillance, jadis réservés aux États, crée un nouveau paysage des menaces. Face à cette réalité, la réponse ne peut être uniquement judiciaire ; elle doit être aussi technique, via le renforcement des protocoles de sécurité et l'abandon des standards obsolètes comme la 2G. Tant que les failles existeront, des réseaux criminels tenteront de les exploiter. Cette affaire reste un avertissement sévère : nos poches sont le nouveau front du crime, et la vigilance n'a jamais été aussi nécessaire.