2016-2026 : les dix ans d'aveuglement du Pentagone face au pistage des soldats

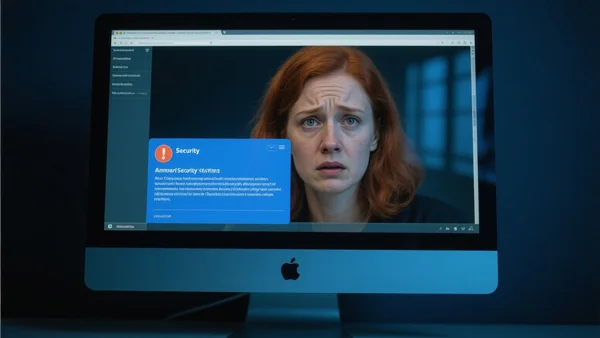

De l'alerte ignorée de PlanetRisk en 2016 à l'aveu du Pentagone en 2026, cette enquête révèle comment les données de localisation des soldats américains et français fuient via des applications grand public, et pourquoi le correctif simple reste ignoré.