Le transfert récent d'un spécialiste du piratage informatique depuis l'Italie vers le sol américain marque une étape concrète dans la lutte contre l'espionnage numérique. Accusé d'avoir agi pour le compte de Pékin, cet homme devient le visage d'un conflit invisible où le code remplace les missiles. Cette affaire révèle comment des individus sont recrutés pour mener des guerres d'information au profit de superpuissances.

Le cas Xu Zewei et l'opération HAFNIUM

L'extradition de Xu Zewei, un citoyen chinois de 33 ans, a été officialisée le 26 avril 2026. Arrêté précédemment en Italie, cet homme est au centre d'une accusation lourde portée par le ministère de la Justice des États-Unis. Il est soupçonné d'avoir orchestré des intrusions informatiques massives entre février 2020 et juin 2021.

Une campagne de piratage à l'échelle mondiale

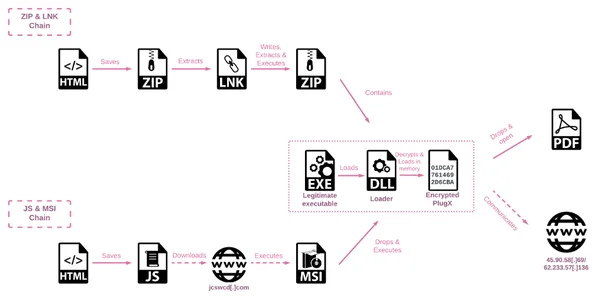

Xu Zewei est lié au groupe HAFNIUM, une entité affiliée aux services de renseignement chinois. Ce groupe a utilisé des failles de sécurité jusque-là inconnues, appelées vulnérabilités « zero-day », pour s'infiltrer dans des serveurs Microsoft Exchange. Cette méthode a permis de compromettre des dizaines de milliers d'ordinateurs à travers le globe, touchant non seulement les États-Unis, mais aussi le Royaume-Uni, le Japon, l'Australie et le Vietnam.

L'objectif était clair : lire des courriels sensibles, voler des identifiants de connexion et créer des comptes utilisateurs frauduleux pour maintenir un accès permanent aux systèmes ciblés. Selon les autorités américaines, plus de 60 000 entités ont été visées, avec plus de 12 700 victimes confirmées.

Le vol de recherches sur le COVID-19

L'un des aspects les plus polémiques de ce dossier concerne la période du début de la pandémie. Alors que le monde entier cherchait des réponses face au virus, Xu Zewei et ses complices auraient ciblé des universités américaines pour dérober des recherches cruciales sur le COVID-19.

Le gouvernement américain souligne l'ironie de cette situation : pendant que Pékin était accusé de retenir des informations sur l'origine du virus, ses agents cybernétiques s'efforçaient de voler les avancées scientifiques de l'autre côté de l'océan. Ce vol de données n'était pas motivé par l'argent, mais par un besoin stratégique de santé publique et de prestige national.

La figure du hacker d'État face au cybercriminel

Pour comprendre l'importance de cette extradition, il faut distinguer le pirate informatique classique du « cyber-soldat ». Si les deux utilisent des outils similaires, leurs motivations et leurs moyens divergent radicalement.

Le profil du cybercriminel classique

Le cybercriminel, souvent qualifié de « Black Hat », agit principalement pour son propre profit. Son but est financier : rançonner une entreprise via un ransomware, voler des coordonnées bancaires ou revendre des bases de données sur le dark web. Il opère généralement seul ou au sein de gangs organisés, sans lien officiel avec un gouvernement. Ses cibles sont souvent choisies pour leur vulnérabilité plutôt que pour leur importance stratégique.

Le hacker d'État ou cyber-soldat

Le hacker d'État, comme Xu Zewei, est un instrument de la politique étrangère. Il est souvent employé par des agences de renseignement, comme le ministère de la Sécurité d'État (MSS) en Chine. Dans le cas de Xu, il travaillait pour une entreprise appelée Shanghai Powerock Network Co. Ltd, qui servait de façade pour mener des opérations de piratage pour le compte du gouvernement.

Ces agents disposent de ressources massives : budgets illimités, accès à des outils de pointe et protection diplomatique. Leurs cibles sont des infrastructures critiques, des ministères ou des centres de recherche. Ici, le code devient une arme diplomatique destinée à affaiblir l'adversaire ou à accélérer le développement technologique national.

L'extradition comme outil de pression diplomatique

L'extradition d'un agent soupçonné de travailler pour un État n'est jamais un acte purement judiciaire. C'est un signal envoyé à la puissance protectrice.

Un signal fort envoyé à Pékin

En réussissant à ramener Xu Zewei sur son territoire, Washington démontre que même les agents protégés par des structures étatiques peuvent être capturés lorsqu'ils voyagent. C'est une manière de dire à la Chine que ses « contractants » ne sont pas intouchables. Cette stratégie vise à créer un sentiment d'insécurité chez les hackers d'État, les rendant plus hésitants à se déplacer à l'étranger.

Cette approche s'inscrit dans une doctrine américaine systématique. Les États-Unis mettent régulièrement en examen et nomment publiquement des hackers russes ou chinois, même quand l'extradition semble improbable. L'idée est de transformer un crime numérique invisible en un scandale public et diplomatique.

Les risques et les précédents juridiques

L'extradition est un processus complexe qui dépend des accords entre pays. L'Italie, en acceptant de livrer Xu Zewei, a choisi de privilégier sa coopération avec les États-Unis plutôt que de risquer des tensions avec la Chine. C'est un arbitrage délicat, car Pékin peut répondre par des pressions économiques ou des mesures de rétorsion.

On observe une tendance mondiale à cette judiciarisation. L'Allemagne a, par exemple, lancé un mandat d'arrêt international contre Dimitri Sergeyevich Badin, un citoyen russe soupçonné d'avoir piraté le Bundestag en 2015. Bien que Badin soit protégé par la Russie, l'acte de l'inculper publiquement sert de condamnation morale et politique. Cette méthode rappelle d'autres affaires de haute importance, comme le piratage de la Cour suprême des États-Unis : Nicholas Moore et sa sentence, où la justice a cherché à marquer les esprits par la sévérité de la réponse.

La Chine et la stratégie du « Typhoon »

L'affaire Xu Zewei n'est qu'une pièce d'un puzzle beaucoup plus vaste. Les services de renseignement américains considèrent la Chine comme la menace cybernétique la plus active et la plus persistante.

L'infiltration des télécommunications

Récemment, une autre opération majeure a été mise en lumière : l'attaque « Salt Typhoon ». En octobre 2024, des hackers sponsorisés par l'État chinois ont infiltré plusieurs entreprises de télécommunications américaines. L'objectif présumé était d'accéder aux systèmes permettant aux forces de l'ordre d'intercepter légalement les communications.

En s'introduisant dans ces réseaux, Pékin aurait pu obtenir des informations sur des candidats à la présidence américaine ou sur des communications gouvernementales hautement confidentielles. Cela montre que la stratégie chinoise a évolué : on ne vole plus seulement des secrets industriels, on cherche à influencer le processus décisionnel de l'adversaire.

La multiplication des acteurs et des façades

La Chine utilise un réseau complexe de sociétés privées pour masquer son implication. Des entreprises comme Shanghai Powerock Network servent de tampons. Si une attaque est découverte, le gouvernement peut nier tout lien officiel, affirmant qu'il s'agit d'initiatives privées ou de cybercriminels indépendants.

Toutefois, les preuves techniques (adresses IP, horaires de travail correspondant aux fuseaux horaires chinois, outils spécifiques) permettent souvent aux experts de remonter jusqu'au MSS. Les États-Unis ont d'ailleurs récemment inculpé douze autres hackers contractuels et officiers de police chinois pour des activités similaires.

L'impact concret sur les infrastructures et les citoyens

On pourrait penser que ces guerres de code ne concernent que les gouvernements, mais la réalité est différente. Les attaques d'État ont des répercussions directes sur la vie quotidienne.

La fragilité des services publics

Lorsqu'un groupe comme HAFNIUM exploite une faille dans un serveur Microsoft Exchange, il ne touche pas seulement des cibles militaires. Des milliers de petites entreprises, des mairies ou des hôpitaux utilisant le même logiciel sont également compromis.

En France, on observe une recrudescence de ces attaques. Le Muséum national d'histoire naturelle a récemment subi une cyberattaque dont le président a attribué l'origine à un « grand pays peu démocratique », entraînant des blocages administratifs majeurs. De même, l'Agence nationale des titres sécurisés (ANTS) a vu 11,7 millions de comptes potentiellement exposés, illustrant la vulnérabilité des données d'identité face à des acteurs déterminés.

Le risque sur les infrastructures critiques

Le danger ultime est le passage de l'espionnage (vol de données) au sabotage (destruction d'infrastructures). Le sabotage de câbles sous-marins en mer Baltique, attribué à des suspects liés à des navires pétroliers, montre que la guerre hybride combine désormais le physique et le numérique.

Si un hacker d'État parvient à s'infiltrer dans le réseau électrique ou le système de distribution d'eau d'une ville, il peut paralyser une région entière sans tirer un seul coup de feu. C'est l'objectif recherché par les doctrines de « guerre hybride » : maintenir l'adversaire dans un état de stress permanent et de fragilité technique.

Le numérique comme nouveau front géopolitique

L'espace numérique est devenu le terrain privilégié de la compétition entre les superpuissances. C'est un espace où l'on peut attaquer sans être immédiatement identifié, et où la riposte est complexe.

Une guerre d'usure invisible

Contrairement à une guerre classique, la cyberguerre ne se termine jamais vraiment. Elle consiste en une infiltration constante, une surveillance passive et des frappes chirurgicales. Les États-Unis, la Russie et la Chine s'affrontent dans une course aux armements numériques où chaque faille découverte est une arme potentielle.

L'utilisation de l'intelligence artificielle accélère ce processus. Les IA permettent désormais de créer des malwares capables de s'adapter en temps réel pour contourner les antivirus, rendant la défense beaucoup plus difficile que l'attaque.

La réponse des États : vers une souveraineté numérique

Face à ces menaces, les pays tentent de reprendre le contrôle de leurs données. La France, par exemple, a lancé « Tchap », une messagerie sécurisée d'État destinée aux ministères pour réduire la dépendance aux applications étrangères. L'idée est simple : si l'on ne possède pas l'outil, on ne peut pas garantir que l'on n'est pas espionné.

Cette quête de souveraineté numérique est une réponse directe aux activités de groupes comme HAFNIUM ou Salt Typhoon. Elle marque la fin de l'illusion d'un internet ouvert et global, pour laisser place à un réseau fragmenté où chaque bloc tente de protéger ses secrets.

Conclusion

L'extradition de Xu Zewei vers les États-Unis est bien plus qu'une simple procédure judiciaire. Elle symbolise la volonté de Washington de rendre le coût du piratage d'État plus élevé pour Pékin. En transformant des hackers en prisonniers, les États-Unis cherchent à briser l'impunité des cyber-soldats.

Cette affaire nous rappelle que le code informatique est devenu l'un des outils les plus puissants de la diplomatie moderne. Entre vol de recherches médicales, infiltration de télécoms et sabotage d'infrastructures, la frontière entre le crime et la guerre s'efface. Dans ce nouveau paradigme, la sécurité d'un serveur peut avoir autant d'importance que la surveillance d'une frontière physique.