Nous sommes en février 2026, et une nouvelle enquête secoue le monde du journalisme international. Un smartphone, objet du quotidien que nous gardons constamment sur nous, s'est transformé en instrument de surveillance redoutable. Ce n'est pas le scénario d'un film de science-fiction, mais la réalité vécue par un professionnel de l'information en Angola. Cette histoire nous rappelle brutalement que la technologie peut être retournée contre ceux qui défendent la liberté d'expression, transformant un outil de communication en une arme silencieuse

« Je me suis senti nu » : Teixeira Cândido, premier journaliste angolais espionné par Predator

L'affaire commence par une révélation aussi troublante qu'inattendue. Teixeira Cândido, un journaliste respecté en Angola, a découvert que son téléphone personnel avait été compromis par l'un des logiciels espions les plus sophistiqués au monde. Cette confirmation, publiée par Amnesty International ce mois-ci, marque une première inquiétante dans le pays : c'est la première fois qu'un cas d'espionnage par Predator est documenté avec certitude en Angola. Le journaliste, qui travaille pour le Jornal de Angola et est secrétaire général d'une organisation de défense de la liberté de la presse, a décrit un sentiment de vulnérabilité total.

Imaginez un instant que chaque conversation privée, chaque photo et chaque note personnelle que vous stockez sur votre téléphone soit accessible à un inconnu. C'est exactement ce que Cândido a ressenti. En apprenant qu'il avait été ciblé, il a confié aux chercheurs : « Je me suis littéralement senti nu ». Cette phrase résume parfaitement l'atteinte à l'intimité provoquée par ces technologies intrusives. Ce n'est pas seulement une attaque contre un appareil, c'est une violation psychologique qui brise le sentiment de sécurité nécessaire à l'exercice du journalisme. Le hacker… Hacké !

Mai 2024 : l'infection invisible dans la poche du journaliste

L'intrusion s'est produite plusieurs mois avant sa découverte, remontant à mai 2024. À cette époque, Teixeira Cândido poursuivait son travail d'investigation et de reportage sans se douter que son iPhone était devenu un mouchard. L'infection a eu lieu à un moment où le journaliste couvrait des sujets potentiellement sensibles, bien que l'identité précise des commanditaires de l'attaque reste, à ce jour, une énigme. Ce qui est effrayant, c'est la discrétion de l'opération : le journaliste n'a rien remarqué. Aucun message bizarre, aucun avertissement, aucun ralentissement notable de son téléphone. Le logiciel s'est installé en sourdine, opérant en arrière-plan sans laisser la moindre trace visible pour l'utilisateur.

Cette période de mai 2024 correspond à une activité intense pour le journaliste, qui multipliait les interviews et les déplacements. Son travail pour le Jornal de Angola l'amène souvent à interagir avec des sources diverses, ce qui nécessite une confiance absolue dans la sécurité de ses communications. La découverte récente que son téléphone était infecté durant cette période jette le doute sur la confidentialité de tous ses échanges de cette époque. C'est le problème fondamental du spyware moderne : il remet en cause tout le travail passé de la victime.

La révélation d'Amnesty en février 2026 et le traumatisme d'être surveillé

Ce n'est que fin février 2026 que la vérité a éclaté grâce au travail acharné du Security Lab d'Amnesty International. Les chercheurs ont analysé le téléphone de Cândido et ont trouvé les traces numériques indéniables de l'intrusion. L'annonce a eu un effet immédiat sur le moral du journaliste. Au-delà de la technique, c'est la charge émotionnelle qui pèse lourd. Savoir que chaque mouvement, chaque appel, chaque SMS a été observé par une tierce partie hostile crée un climat de paranoïa justifiée. C'est ce traumatisme que Cândido a tenté d'exprimer en parlant de se sentir « nu ».

Cette révélation est d'autant plus importante qu'elle vient confirmer les craintes de nombreuses organisations de défense des droits de l'homme. Pendant longtemps, l'utilisation de tels logiciels en Afrique australe restait suspectée mais non prouvée. Désormais, il n'y a plus de doute : la cybersurveillance de haute technologie est arrivée en Angola. Pour Amnesty, ce cas est un signal d'alarme. Il montre que les outils autrefois réservés aux grandes puissances militaires sont désormais utilisés pour cibler des journalistes individuels dans des régions du monde où l'État de droit est déjà fragile.

Angola : un pays sous haute tension médiatique

Le contexte angolais est crucial pour comprendre la gravité de cet événement. L'Angola est un pays où la liberté de la presse fait face à des défis constants. Bien que le pays ait connu des améliorations démocratiques ces dernières années, les journalistes sont régulièrement soumis à des pressions, des intimidations et parfois même des arrestations. L'arrivée de Predator sur ce territoire change la donne : elle permet une surveillance invisible et quasi indétectable, sans avoir besoin de placer physiquement des microphones ou de procéder à des écoutes téléphoniques traditionnelles complexes.

Pour la société civile angolaise, ce cas symbolise une nouvelle étape dans la répression du dissentiment. Si un journaliste connu comme Teixeira Cândido peut être piraté impunément, qu'en est-il des militants politiques, des avocats des droits de l'homme ou des simples citoyens critiques ? L'utilisation de Predator en Angola suggère que certains acteurs étatiques ou proches du pouvoir ont décidé d'investir dans des coûteuses technologies de surveillance pour museler la presse. C'est une menace directe pour le droit du public à être informé. Si les journalistes ne peuvent pas garantir la protection de leurs sources ni leur propre sécurité, l'information finit par se tarir.

Zero-click : comment Predator infecte un iPhone sans qu'on touche à l'écran

Comment diable un logiciel peut-il s'introduire dans un iPhone, réputé pour sa sécurité, sans que l'utilisateur ne s'en rende compte ? C'est toute la puissance et l'effroi provoqués par les attaques dites « zero-click ». Contrairement aux piratages classiques où vous devez cliquer sur un lien piégé ou télécharger une pièce jointe malveillante, l'attaque zero-click ne nécessite aucune interaction de votre part. Vous pourriez simplement dormir avec votre téléphone éteint à côté de vous, et il serait infecté. C'est la méthode utilisée par Predator pour compromettre l'appareil de Teixeira Cândido.

Cette technologie repose sur l'exploitation de failles de sécurité inconnues, appelées « zero-day », présentes dans le système d'exploitation d'Apple, iOS. Ces failles sont comme des portes dérobées secrètes que même le fabricant du téléphone ne connaît pas encore. Les créateurs de Predator, l'entreprise Intellexa, déploient des ressources immenses pour découvrir ou acheter ces failles sur le marché noir. Une fois la faille identifiée, ils envoient un paquet de données malveillantes, souvent via un appel iMessage manqué ou une notification WhatsApp silencieuse. Le téléphone traite ces données, la faille s'ouvre, et le logiciel s'installe automatiquement. Tout se passe en une fraction de seconde.

L'arsenal technique de Predator : micro, caméra, messages, tout est accessible

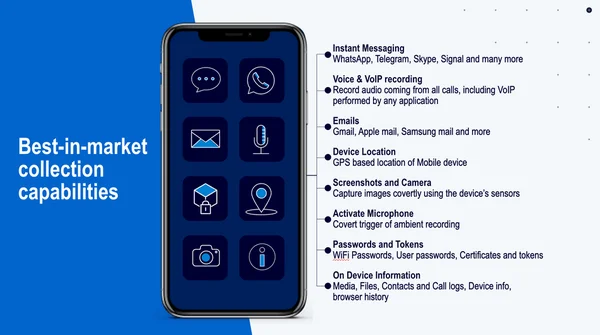

Une fois installé, Predator devient le maître absolu de l'appareil. Il transforme votre smartphone en un outil d'espionnage complet. Le logiciel peut accéder à vos messages SMS, vos conversations cryptées sur WhatsApp ou Signal, vos emails, et vos photos. Mais ce n'est pas tout. Predator peut activer à distance le microphone et la caméra de l'appareil, permettant aux opérateurs d'écouter vos conversations en temps réel, même si le téléphone est verrouillé sur une table, ou de voir ce qui se passe devant l'objectif.

Une analyse technique récente de février 2026 a révélé une capacité encore plus inquiétante : Predator est capable de contourner les indicateurs de confidentialité d'iOS. Vous savez, ces petits points oranges ou verts qui apparaissent en haut de l'écran d'un iPhone pour vous avertir que le microphone ou la caméra est en cours d'utilisation ? Predator peut désactiver ces avertissements. Cela signifie que les opérateurs peuvent vous filmer ou vous écouter sans qu'aucun voyant ne trahisse leur activité. C'est un niveau d'intrusion qui rend la détection par l'utilisateur quasi impossible, transformant l'iPhone en un mouchard parfait

15 failles zero-day : pourquoi Intellexa est le champion de l'intrusion iPhone

La performance d'Intellexa n'est pas un hasard. Selon le groupe Google Threat Intelligence (GTIG), Intellexa s'est imposé comme l'un des fournisseurs de spyware les plus prolifiques au monde en matière d'exploitation de failles zero-day. Sur environ 70 failles zero-day documentées par Google depuis 2021, pas moins de 15 sont attribuées à Intellexa. C'est un chiffre énorme qui démontre la puissance de feu technique de l'entreprise. Cela signifie qu'ils ont la capacité de trouver ou d'acquérir des méthodes d'attaque extrêmement complexes et coûteuses bien plus souvent que leurs concurrents.

Ces 15 failles comprennent divers types de vulnérabilités, comme l'exécution de code à distance (RCE) ou l'échappement de bac à sable (Sandbox Escape), qui permettent de contourner les protections de sécurité internes du téléphone. Maintenir un tel arsenal nécessite des équipes d'ingénieurs en cybersécurité de très haut niveau. Intellexa ne se contente pas d'acheter des outils ; elle semble avoir une capacité constante de R&D pour trouver de nouveaux moyens de pénétrer les défenses d'Apple et de Google, mettant ainsi en échec les efforts continus des géants de la tech pour sécuriser leurs appareils.

« Smack » et autres noms de code : l'exploit utilisé en Égypte et ailleurs

L'attaque subie par le journaliste angolais n'est pas un cas isolé ni une nouvelle invention. En 2023, les chercheurs de Citizen Lab avaient déjà documenté une chaîne d'exploitation complète utilisée par Intellexa contre des cibles en Égypte. Selon les métadonnées analysées à l'époque, les développeurs d'Intellexa avaient baptisé cet outil « Smack ». Cet exploit permettait déjà d'installer Predator furtivement sur des iPhone sans aucune interaction de l'utilisateur. Le fait que le même type de technologie soit retrouvé en Angola deux ans plus tard montre que ces outils sont réutilisés et partagés entre les différents clients du consortium.

Cette continuité dans l'usage des failles, comme celle corrigée par Apple sous la référence CVE-2023-41993, prouve que les marchands d'armes numériques ont une longueur d'avance. Ils savent comment exploiter les failles pendant des mois, voire des années, avant qu'elles ne soient découvertes et colmatées par les fabricants. L'Égypte, la Grèce, et maintenant l'Angola : la carte des victimes de Predator s'agrandit, suggérant une stratégie commerciale agressive d'Intellexa pour vendre ses « produits » à divers gouvernements, quel que soit leur bilan en matière de droits humains.

Intellexa : le consortium grec dirigé par un ancien du Mossad

Derrière le logiciel Predator se cache une entreprise tout aussi complexe et controversée : Intellexa. Ce n'est pas une simple startup technologique, mais un vaste consortium de sociétés de cybersurveillance. L'entreprise est aujourd'hui basée en Grèce, sous le nom d'Intellexa S.A., mais elle a des racines et des ramifications qui traversent l'Europe et le Moyen-Orient. Intellexa est le parfait exemple de cette industrie discrète mais lucrative des « mercenaires du cyber » qui vendent leurs services aux gouvernements du monde entier, souvent dans le plus grand secret.

Comprendre qui est Intellexa est essentiel pour saisir l'ampleur du problème. Ce n'est pas seulement une question de code malveillant ; c'est une question de personnes, de réseaux et de stratégies commerciales qui exploitent les failles juridiques internationales. L'entreprise a su prospérer en se déplaçant d'un pays à l'autre, en changeant de structure, et en profitant de la passivité, voire de la complicité, de certains États européens. Intellexa s'est positionnée comme une alternative puissante à NSO Group, le créateur de Pegasus, offrant à ses clients des capacités d'espionnage similaires avec peut-être encore moins de scrupules.

Tal Jonathan Dilian, l'architecte des armes numériques

Au cœur de ce dispositif se trouve un homme : Tal Jonathan Dilian. C'est lui qu'on présente comme l'architecte principal des outils de surveillance d'Intellexa. Son parcours est édifiant. Dilian est un ancien agent du Mossad, les services de renseignement extérieurs israéliens. C'est cette expérience au sein d'une élite du renseignement qui lui a permis d'acquérir l'expertise technique nécessaire pour développer des outils de surveillance de niveau militaire. Après avoir quitté les services officiels, il a transposé ses compétences dans le secteur privé, devenant un marchand d'armes numériques.

Dilian n'est pas un simple programmeur caché dans un sous-sol. Il est connu dans le milieu, décrit comme un visionnaire par certains et comme un danger public par les défenseurs des droits de l'homme. Il a fondé ou cofondé plusieurs entités qui ont fini par fusionner ou s'associer pour former le consortium Intellexa. Sous sa direction, l'entreprise a développé une philosophie commerciale basée sur l'efficacité et l'agressivité, promettant à ses clients gouvernementaux la capacité d'accéder à n'importe quelle cible, n'importe où, comme l'attestent les nombreuses failles zero-day découvertes par son équipe.

De Chypre à la Grèce : le parcours européen d'un marchand de spyware

L'histoire de l'implantation géographique d'Intellexa est révélatrice des stratégies d'évitement réglementaire. L'entreprise a initialement établi ses quartiers généraux à Chypre. Cependant, face à une pression croissante et à un examen réglementaire plus strict, Intellexa a déménagé ses opérations vers la Grèce continentale. Ce déménagement n'était pas anodin. La Grèce, et Chypre avant elle, sont membres de l'Union européenne. En s'installant sur le sol européen, Intellexa bénéficie d'une certaine légitimité commerciale tout en profitant des libertés de circulation du marché unique.

Ce qui est paradoxal, c'est que des entreprises basées au cœur de l'Europe, continent des droits de l'homme, développent des technologies utilisées pour violer ces mêmes droits à travers le monde. Le passage de Chypre à la Grèce a marqué une étape dans la structuration du consortium, permettant à Intellexa de regrouper plusieurs entités spécialisées sous une bannière commune, Intellexa S.A. Ce jeu de chaises musicales géographique permet à ces sociétés de rester toujours un pas en avant des régulateurs nationaux, changeant de juridiction dès que la chaleur devient trop forte.

Le réseau des 5 sociétés sanctionnées par les États-Unis

Face aux agissements d'Intellexa, le gouvernement américain a fini par réagir. En mars 2024, le Département du Trésor des États-Unis a imposé des sanctions économiques sévères contre le consortium. Ce ne sont pas moins de cinq sociétés liées à l'alliance Intellexa qui ont été visées par ces mesures. Les sanctions visent à couper l'accès de ces entreprises au marché financier américain et à interdire toute transaction avec des ressortissants américains. C'est un coup dur pour une entreprise qui opère sur le marché mondial de la technologie.

Outre les sociétés, des individus ont été nommément ciblés, dont Tal Dilian lui-même et sa compagne, Sara Hamou, également impliquée dans la gestion de certaines entités du groupe. Ces sanctions envoient un message clair : les États-Unis ne toléreront pas le commerce non régulé de cybersurveillance qui menace leur sécurité nationale et celle de leurs alliés. Pourtant, comme nous le verrons, ces mesures n'ont pas suffi à arrêter les activités d'Intellexa, prouvant la résilience et l'adaptabilité de ce réseau complexe.

Predator Files : l'industrie mondiale des mercenaires du cyber

L'affaire angolaise n'est qu'un pan d'un scandale beaucoup plus vaste connu sous le nom de « Predator Files ». Ces révélations ont mis en lumière l'écosystème global dans lequel opère Intellexa. Il ne s'agit pas d'une entreprise isolée, mais d'une industrie florissante, un marché gris où des mercenaires du cyber vendent leurs services aux plus offrants, souvent des régimes autoritaires cherchant à surveiller leurs opposants. C'est une économie de la surveillance qui prospère dans l'ombre, alimentée par des conflits géopolitiques et le désir de contrôle des États

Les Predator Files ont montré que les clients d'Intellexa ne se limitent pas à l'Afrique. La liste des pays utilisateurs documentés comprend la Grèce, l'Égypte, Madagascar, et donc l'Angola. Dans chacun de ces pays, les cibles sont similaires : journalistes d'investigation, politiciens de l'opposition, avocats des droits de l'homme et activistes de la société civile. Le profil type de la victime révèle la véritable finalité de ces outils : il ne s'agit pas de lutter contre le terrorisme ou le crime organisé, comme le prétendent souvent les vendeurs, mais d'écraser la dissidence politique et de contrôler l'information.

La Grèce, l'Égypte, Madagascar : la carte mondiale des clients Predator

En examinant la carte d'utilisation de Predator, un schéma inquiétant émerge. En Grèce, le logiciel a été au cœur d'un scandale d'écoutes impliquant des journalistes et des politiciens, y compris des membres du parlement. En Égypte, Predator a servi à surveiller des opposants politiques et des défenseurs des droits de l'homme dans un contexte où la répression est déjà forte. À Madagascar, des traces ont été trouvées sur les appareils de proches de l'entourage présidentiel, suggérant une utilisation à des fins de politique interne.

L'ajout de l'Angola à cette liste confirme que Predator est devenu un outil prisé des gouvernements africains. Pour ces régimes, l'attrait est double : d'abord, l'efficacité technique garantie par des exploits zero-day redoutables ; ensuite, le déni plausible. Comme le logiciel est vendu par une entreprise grecque et qu'il laisse peu de traces, il est difficile de prouver formellement qui a donné l'ordre de piratage. Cette opacité permet aux dirigeants de ces pays de poursuivre leurs activités de surveillance sans crainte de répercussions internationales immédiates.

NSO Group et Intellexa : deux noms, même business model

Il est impossible de parler d'Intellexa sans mentionner son célèbre prédécesseur et concurrent, NSO Group, le créateur de Pegasus. Les deux entreprises partagent le même modèle commercial. Elles développent des logiciels espions de niveau militaire qu'elles vendent exclusivement à des gouvernements. Elles se défendent en affirmant que leurs outils servent à lutter contre la criminalité et le terrorisme. Pourtant, dans la pratique, une grande partie de leurs clients finissent par utiliser ces logiciels pour espionner des journalistes et des opposants.

La différence majeure réside peut-être dans la notoriété. NSO Group a subi le tir de barrage médiatique après les révélations du projet Pegasus en 2021, ce qui l'a forcé à se mettre davantage en retrait. Intellexa, quant à elle, a semblé profiter de ce vide relatif pour gagner des parts de marché, se positionnant comme une alternative efficace tout en évitant le feu des projecteurs jusqu'aux récentes sanctions. Mais fondamentalement, le modèle est identique : privatiser la cyberguerre et la revendre aux États, quel que soit leur respect des droits humains.

Comment les régimes autoritaires achètent ces outils en toute impunité

Le fonctionnement de ce marché repose sur une impunité quasi totale. Les transactions se font souvent via des intermédiaires et des sociétés écran, dissimulant le client final. Un pays peut acheter du logiciel espion via une société écran basée dans un paradis fiscal, elle-même liée à une société de négoce en armes traditionnelles. Ce maillage complexe rend le traçage des ventes extrêmement difficile pour les enquêteurs et les organes de régulation.

De plus, il n'existe actuellement aucun traité international encadrant spécifiquement le commerce des logiciels espions. Contrairement aux armes chimiques ou conventionnelles, la cybersurveillance de niveau militaire ne fait pas l'objet de contrôles stricts à l'exportation dans de nombreux pays. Cette lacune juridique permet aux régimes autoritaires d'acheter ces technologies « en toute légalité » ou du moins sans risquer de sanctions sérieuses, tant qu'ils ne se font pas prendre la main dans le sac.

Sanctions américaines : pourquoi elles n'ont pas arrêté Intellexa

En mars 2024, le monde pensait peut-être que les sanctions américaines marqueraient le début de la fin pour Intellexa. Le Département du Trésor des États-Unis a en effet pris des mesures drastiques en gelant les avoirs de plusieurs entités du consortium et en interdisant aux citoyens américains de faire affaire avec elles. Tal Dilian et Sara Hamou ont été personnellement désignés, ce qui devait théoriquement les paralyser financièrement et couper leurs accès aux technologies occidentales nécessaires au développement de leurs logiciels.

Pourtant, près de deux ans plus tard, en février 2026, l'analyse de Google Threat Intelligence montre que l'activité d'Intellexa n'a pas décru. Au contraire, l'entreprise a continué à développer de nouveaux exploits zero-day et à vendre son logiciel Predator, comme en témoigne l'affaire en Angola. Comment une entreprise sous sanctions américaines peut-elle continuer à opérer aussi ouvertement ? La réponse réside dans la résilience de leur réseau financier et leur capacité à exploiter les failles du système international.

Mars 2024 : le Département du Trésor frappe Intellexa

Rappelons les faits. Le 5 mars 2024, le Bureau des contrôle des avoirs étrangers (OFAC) du Trésor américain a annoncé les sanctions contre Intellexa. Cinq sociétés basées en Grèce, à Chypre et en Irlande du Nord ont été ciblées. L'accusation était claire : ces entités étaient impliquées dans le développement et la diffusion de technologies de cybersurveillance utilisées pour menacer la sécurité nationale et la politique étrangère des États-Unis, ainsi que pour abuser des droits humains.

Le message politique était fort. Les États-Unis signalaient qu'ils ne toléreraient plus que des entreprises basées dans des pays alliés (comme la Grèce) servent de base arrière à des activités contraires à leurs valeurs. Ces sanctions visaient non seulement à punir, mais aussi à dissuader d'autres acteurs potentiels dans l'industrie du spyware. En théorie, sans accès aux dollars américains ni aux technologies américaines, une entreprise comme Intellexa devrait se retrouver asphyxiée et incapable de poursuivre ses opérations.

L'analyse de Google : « Intellexa continue de prospérer »

La réalité, cependant, s'est avérée plus tenace. Dans un rapport publié récemment, Google Threat Intelligence Group (GTIG) a confirmé que malgré les sanctions et l'isolement financier, Intellexa a non seulement survécu mais continué à prospérer. L'entreprise a simplement adapté ses méthodes. Elle aurait mis en place de nouvelles structures de paiement, utilisé des crypto-monnaies ou des intermédiaires financiers moins regardants pour contourner le gel des avoirs classiques.

Plus inquiétant encore, Intellexa a maintenu sa capacité d'innovation technique. Le rapport de Google souligne que l'entreprise a continué à exploiter des failles zero-day à un rythme soutenu, prouvant que ses équipes de recherche et développement sont toujours opérationnelles et bien financées. L'attaque contre le journaliste angolais en mai 2024, soit deux mois seulement après les sanctions américaines, démontre que les ventes n'ont pas chuté. Au contraire, certains clients potentiels, peu sensibles à la morale américaine, ont peut-être vu ces sanctions comme un gage d'efficacité du produit.

Les limites des sanctions unilatérales face à une industrie mondialisée

Le cas Intellexa met en lumière les limites intrinsèques des sanctions unilatérales. Une mesure prise par un seul pays, même aussi puissant que les États-Unis, est facile à contourner par un réseau international complexe. Si Intellexa ne peut pas utiliser de banques américaines, elle peut utiliser des banques en Asie, au Moyen-Orient ou en Europe de l'Est qui ne se soumettent pas aux directives de Washington. Tant que l'offre existe et que la demande est forte, l'argent trouvera toujours un moyen de circuler.

Pour réellement endiguer ce fléau, il faudrait une coordination internationale sans précédent. Il faudrait que l'Union européenne, le Royaume-Uni, le Japon et d'autres puissances économiques appliquent les mêmes sanctions simultanément. Sans cette unanimité, les marchands de spyware comme Intellexa continueront de jouer sur les divergences diplomatiques pour trouver des refuges sûrs et des marchés ouverts. C'est le défi majeur de la gouvernance numérique au XXIe siècle : comment réguler une industrie qui n'a pas de frontières physiques et qui prospère sur le secret ?

L'Union européenne face à ses mercenaires de la cybersurveillance

L'Union européenne se trouve dans une position particulièrement inconfortable dans cette affaire. Intellexa a établi ses opérations principales en Grèce et à Chypre, deux États membres de l'UE. Cela signifie que le consortium opère littéralement au cœur du marché unique européen, profitant de ses infrastructures et de sa stabilité économique pour développer des outils qui servent à violer les droits fondamentaux garantis par la Charte européenne des droits de l'homme. C'est une contradiction majeure que les institutions européennes peinent à résoudre.

Jusqu'à récemment, la régulation des exportations de technologies de surveillance dans l'UE était assez laxiste. Les contrôles portaient davantage sur le matériel physique que sur le code logiciel. Le scandale des Predator Files, qui a révélé l'implication directe d'entreprises grecques dans l'espionnage de journalistes et de politiciens, y compris au sein de l'UE, a agi comme un électrochoc. Les législateurs européens sont désormais forcés de reconnaître que leur propre sol sert de base arrière à des activités qu'ils condamnent par ailleurs.

Le durcissement annoncé des régulations sur les exportations de spyware

Face à l'urgence, le Parlement européen a commencé à durcir le ton. Plusieurs résolutions ont été votées appelant à un encadrement strict de l'industrie du spyware. La Commission européenne est également en train de réviser le règlement concernant les exportations de biens à double usage (civil et militaire), qui inclut désormais les logiciels de surveillance intrusifs. L'objectif est de soumettre ces entreprises à des autorisations préalables strictes pour toute exportation vers des pays tiers, en particulier ceux dont le bilan en matière de droits de l'homme est jugé « préoccupant ».

Cependant, le processus législatif est slow. Entre la proposition d'une loi et son application effective, il peut s'écouler des années. Des années pendant lesquelles Intellexa et ses concurrents peuvent continuer à vendre leurs technologies. De plus, les États membres de l'UE sont souvent partagés : certains, comme la Grèce, ont pu être eux-mêmes clients de ces technologies, créant un conflit d'intérêts évident lorsqu'il s'agit de voter des restrictions sévères. Le chemin vers une régulation efficace est encore semé d'obstacles politiques.

Grèce et Chypre : des bases arrière au cœur de l'Europe

La situation de la Grèce et de Chypre est emblématique de l'hypocrisie potentielle de certains États membres. Ces pays offrent un environnement fiscal favorable et une régulation souple qui attirent ces entreprises technologiques. En retour, ces entreprises apportent de l'argent et parfois des capacités de surveillance « utiles » aux services de renseignement locaux. Mais le coût pour la réputation de l'UE est immense.

Lorsqu'il est prouvé qu'un logiciel développé à Athènes est utilisé pour espionner un journaliste à Luanda, c'est toute l'Europe qui est pointée du doigt. Les défenseurs des droits humains reprochent à l'UE d'avoir permis à ces prédateurs numériques de s'installer chez eux, profitant de la liberté d'entreprise pour saper la liberté de la presse ailleurs. La pression s'accroît sur les gouvernements grec et chypriote pour qu'ils prennent des mesures radicales, comme la révocation des licences d'exploitation de ces sociétés sur leur sol.

L'appel d'Amnesty pour une enquête et une régulation mondiale

Les ONG ne se contentent plus d'observer. Amnesty International, RSF (Reporters Sans Frontières) et le CPJ (Comité to Protect Journalists) multiplient les appels à l'action. Dans le cadre de l'affaire en Angola, Amnesty a exhorté les autorités angolaises à ouvrir une enquête indépendante pour identifier qui a commandité le piratage de Teixeira Cândido. Mais au-delà de ce cas spécifique, elles demandent un traité international contraignant sur les marchands de cybersurveillance.

Cet appel pour une régulation mondiale est la seule solution viable à long terme. Les ONG soulignent que l'autorégulation de l'industrie est une chimère : tant qu'il y aura de l'argent à gagner, les entreprises comme Intellexa continueront à trouver des moyens de vendre leurs produits, quel que soit le coût humain. Seul un cadre juridique international, sanctionnant l'usage abusif du spyware et contrôlant sa vente, pourra espérer endiguer ce commerce toxique. L'Europe a un rôle historique à jouer pour mener cette initiative.

Mode confinement et mises à jour : les gestes qui peuvent sauver

Face à une menace aussi sophistiquée que Predator, est-il possible de se protéger ? La réponse nuancée est : partiellement. Si un gouvernement décide de vous cibler avec une faille zero-day récente et un budget illimité, la défense est extrêmement difficile, voire impossible. Cependant, la grande majorité des cibles sont compromises par des méthodes un peu moins avancées ou par des failles qui ont déjà été corrigées par les fabricants. Il existe donc des gestes simples et essentiels que chaque journaliste, militant ou citoyen soucieux de sa vie privée peut adopter pour réduire considérablement les risques.

Il est crucial de comprendre que la sécurité n'est pas un produit, mais un processus et un comportement. Ce n'est pas parce que vous avez un téléphone cher qu'il est invulnérable. La cybersécurité repose sur une série de bonnes pratiques qui, cumulées, forment un bouclier. Si vous ne pouvez pas empêcher une agence de renseignement de vous pirater, vous pouvez au moins leur rendre la tâche beaucoup plus difficile et dissuader les attaquants de moins grande envergure.

Lockdown Mode : l'arme d'Apple contre les attaques ciblées

La défense la plus robuste actuellement disponible sur un iPhone est le « Mode confinement » (Lockdown Mode). Introduit par Apple avec iOS 16, ce mode est conçu spécifiquement pour les utilisateurs qui pourraient être ciblés par des menaces de cybersurveillance sophistiquées, comme les journalistes, les politiciens ou les activistes. Lorsqu'il est activé, il verrouille sévèrement le téléphone pour bloquer les vecteurs d'attaque les plus courants utilisés par les logiciels espions comme Predator.

En Mode confinement, la plupart des types de messages attachés (sauf les images standards) sont bloqués, les liens dans les messages ne sont pas cliquables directement, et les invitations de service Apple (comme les appels FaceTime) provenant de contacts inconnus sont bloqués. Surtout, ce mode désactive de nombreuses fonctionnalités web complexes qui sont souvent utilisées pour injecter du code malveillant (comme le JavaScript just-in-time). C'est une arme puissante, mais elle a un coût : le téléphone devient moins fonctionnel et moins convivial au quotidien. C'est le prix à payer pour une sécurité maximale.

Pourquoi mettre à jour son iPhone est le premier réflexe de sécurité

Le conseil le plus simple est aussi le plus souvent négligé : mettez à jour votre téléphone. Les failles zero-day, comme celles utilisées par Intellexa, sont précieuses tant qu'elles sont secrètes. Mais une fois découvertes par les chercheurs en sécurité, Apple les corrige rapidement via des mises à jour de sécurité. Le logiciel Predator utilisé contre le journaliste angolais exploitait des failles qui sont désormais probablement corrigées sur les versions les plus récentes d'iOS.

En retardant une mise à jour, vous laissez votre porte ouverte à des attaques qui auraient pu être évitées. Les attaquants comptent souvent sur la négligence des utilisateurs. Ils savent que beaucoup de gens repoussent les mises à jour pendant des semaines ou des mois par paresse ou manque de temps. C'est pendant cette fenêtre d'opportunité qu'ils frappent. Pour un journaliste, installer la dernière version d'iOS dès sa disponibilité devrait être un réflexe aussi automatique que charger son téléphone la nuit.

La vigilance face aux liens suspects : SMS, WhatsApp, les portes d'entrée

Même si Predator utilise des attaques zero-click, la grande majorité des logiciels espions et des malwares se propagent encore par le phishing social. Vous recevez un message SMS ou WhatsApp qui semble urgent, vous invitant à cliquer sur un lien pour récupérer un colis, voir une photo ou confirmer un virement bancaire. C'est l'engrenage classique. Une fois le lien cliqué, le téléchargement du logiciel malveillant commence.

La vigilance reste donc votre première ligne de défense. Si un lien semble suspect, venant d'un numéro inconnu ou même d'un ami dont le compte a été piraté, ne cliquez jamais. Vérifiez par un autre canal (appel direct, email) si la demande est légitime. Les attaquants utilisent l'urgence et la curiosité pour piéger leurs victimes. Prendre le temps de réfléchir avant de cliquer peut vous épargner une intrusion dévastatrice. De même, soyez prudent avec les réseaux Wi-Fi publics non sécurisés, qui peuvent servir de terrain de jeu pour les intercepteurs de données.

Conclusion : quand les smartphones deviennent des armes contre la liberté

L'histoire de Teixeira Cândido et du logiciel Predator nous force à un constat sombre. L'outil qui devait nous connecter et nous libérer est devenu, entre de mauvaises mains, le vecteur d'un contrôle sans précédent. L'Angola n'est que le dernier maillon d'une longue chaîne de victimes, et Intellexa n'est que l'un des acteurs d'une industrie florissante. Ce qui est en jeu ici, c'est plus que la simple sécurité informatique : c'est l'avenir de la liberté