Un changement de paradigme silencieux s'est opéré dans les laboratoires et va bientôt bouleverser notre rapport à la vie numérique. Si l'on a longtemps cru que nos données les plus sensibles étaient à l'abri derrière des cadenas mathématiques, la réalité rattrape notre imagination avec une force brutale. L'époque où la sécurité de nos messages reposait uniquement sur la complexité algorithmique touche à sa fin, remplacée par une garantie tirée des lois fondamentales de la physique. Pour vous qui vivez en 2026, cela marque l'avènement d'une nouvelle ère : celle du « coffre-fort absolu ». Accrochez-vous, la cryptographie entre dans une dimension où la paranoïa devient un atout, et où l'inviolabilité n'est plus un rêve, mais une certitude physique.

La fin du cadenas numérique classique

Pour saisir l'ampleur de cette révolution, il est indispensable de regarder en arrière et de comprendre les fragilités de ce que nous utilisons quotidiennement. Aujourd'hui, la quasi-totalité de nos communications sécurisées, des paiements en ligne aux messages privés, repose sur des principes mathématiques qui, bien que solides, ne sont pas inébranlables. Ces systèmes, conçus dans les années 70, fonctionnent sur le principe de la complexité : ils rendent la résolution d'un problème si longue qu'elle en devient impraticable pour un ordinateur classique.

La distinction entre symétrique et asymétrique

Il existe deux grandes familles de cryptosystèmes qui structurent notre sécurité actuelle, chacune avec ses forces et ses faiblesses. La cryptographie symétrique, ou à clé secrète, fonctionne comme une serrure physique classique : l'expéditeur et le destinataire possèdent exactement la même clé pour verrouiller et déverrouiller les messages. C'est un système extrêmement rapide et robuste, comme l'atteste le standard AES (Advanced Encryption Standard) qui domine le marché depuis les années 2000. Pourtant, son talon d'Achille est logistique : comment transmettre cette clé unique de manière sécurisée à travers le monde sans qu'elle soit interceptée ? Si la clé est volée pendant le transfert, tout le système s'effondre.

À l'inverse, la cryptographie asymétrique, ou à clé publique, utilise une paire de clés mathématiquement liées : une clé publique pour chiffrer et une clé privée pour déchiffrer. Cela résout élégamment le problème de l'échange de clé, car la clé publique peut être diffusée ouvertement sans danger. En revanche, cette méthode repose entièrement sur la difficulté mathématique à déduire la clé privée à partir de la clé publique. C'est cette difficulté qui est aujourd'hui menacée par l'essor de l'informatique quantique.

La limite de la complexité mathématique

Le problème fondamental de ces systèmes modernes réside dans leur nature purement algorithmique. Les algorithmes ne sont pas « incassables » par essence, ils sont seulement « difficiles » à casser avec les moyens technologiques actuels. La sécurité d'un système de chiffrement ne doit reposer que sur le secret de la clé, et non sur le secret de l'algorithme lui-même. En gros, tout le monde sait comment le cadenas est construit, mais seul celui qui a la clé peut l'ouvrir. C'est le principe de Kerckhoffs, une règle d'or en cryptographie.

Cependant, cette sécurité repose sur une hypothèse audacieuse : celle que la puissance de calcul nécessaire pour résoudre ces problèmes mathématiques dépassera toujours les capacités technologiques de l'adversaire. C'est une course sans fin entre ceux qui chiffrent et ceux qui cherchent à briser les codes. Si demain un génie mathématique découvre une formule courte pour factoriser les grands nombres premiers, ou si l'informatique quantique atteint sa maturité, l'édifice s'effondre instantanément. Notre protection actuelle ressemble de plus en plus à une simple attache parisienne face à un coupe-boulon industriel de plus en plus perfectionné.

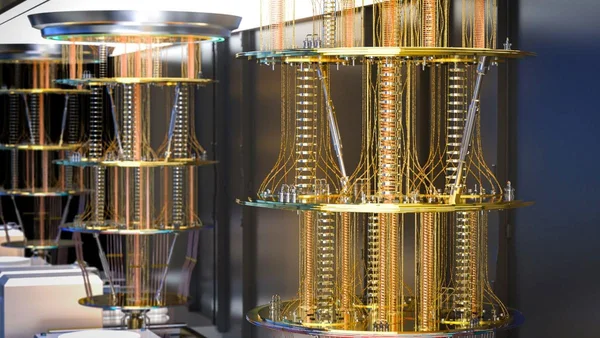

La menace imminente du quantique

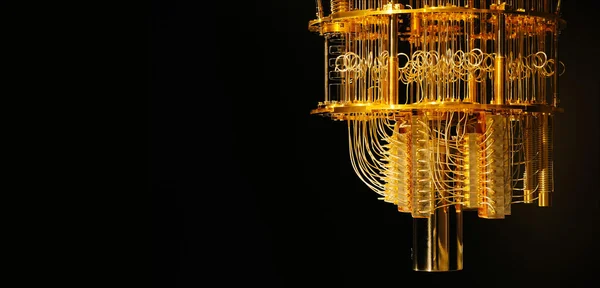

C'est ici que le bât blesse. Contrairement aux ordinateurs classiques qui utilisent des bits (0 ou 1), les ordinateurs quantiques exploitent des qubits qui peuvent exister dans plusieurs états simultanément grâce à la superposition. Cette propriété leur confère une puissance de calcul phénoménale pour certains types de problèmes spécifiques, justement ceux sur lesquels repose notre sécurité actuelle. En utilisant des algorithmes comme celui de Shor, un ordinateur quantique suffisamment puissant pourrait théoriquement factoriser des nombres entiers gigantesques en quelques secondes, réduisant à néant la sécurité de nos échanges bancaires et diplomatiques.

Face à cette menace, la théorie « Harvest Now, Decrypt Later » (récolte maintenant, déchiffre plus tard) devient une réalité terrifiante. Des services de renseignement ou des acteurs malveillants stockent déjà massivement des données chiffrées aujourd'hui, dans l'espoir de les décrypter dans cinq ou dix ans lorsque les ordinateurs quantiques seront opérationnels. C'est pourquoi la transition vers de nouveaux systèmes de sécurité n'est plus une option, mais une urgence absolue pour protéger nos données actuelles contre les attaques futures.

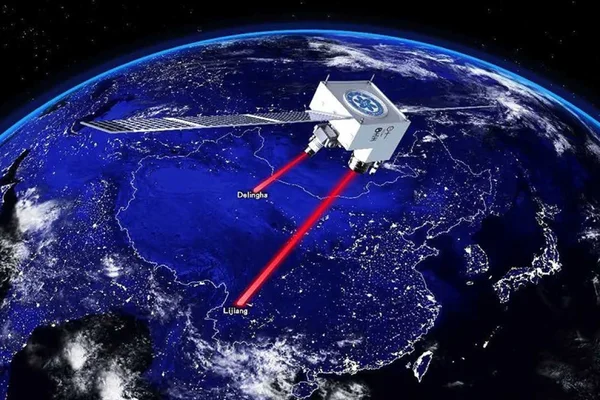

Une avancée majeure en Chine

L'événement qui a cristallisé cette transition s'est produit en février 2026. Une équipe de l'Université de science et technologie de Chine à Hefei a réalisé une démonstration publique retentissante en réussissant un protocole de communication sécurisée par distribution quantique de clés (QKD) sur une distance de 100 kilomètres en fibres optiques. Cette expérience, publiée dans la prestigieuse revue Science le 5 février 2026, dépasse le cadre de la simple expérience de laboratoire. Elle prouve qu'il est désormais possible de transmettre une clé de chiffrage de manière totalement sécurisée sur des distances correspondant à l'échelle d'une métropole, sans compromettre l'intégrité de la clé.

Le protocole BB84 validé à grande échelle

Pour mesurer l'importance de cet exploit, il faut se souvenir que la distribution quantique de clés n'est pas une idée neuve. Dès les années 2000, des physiciens comme Nicolas Gisin et ses collègues de l'Université de Genève théorisaient et expérimentaient déjà ces protocoles, les voyant comme la première application concrète de la mécanique quantique à l'échelle individuelle. Cependant, passer du banc d'essai contrôlé d'un laboratoire à l'infrastructure sauvage d'une ville est un défi colossal.

L'équipe chinoise a démontré que le protocole BB84, l'un des protocoles fondateurs de la QKD, pouvait fonctionner de manière stable et fiable en dehors des conditions stériles du laboratoire. C'est la preuve concrète que l'infrastructure internet actuelle, qui utilise déjà de la fibre optique, peut être exploitée pour transporter non plus seulement des données classiques, mais aussi des états quantiques fragiles. Cela signifie que nous n'avons pas besoin d'inventer un nouveau type de câble pour déployer le quantique, mais plutôt d'apprendre à envoyer la bonne lumière dans les câbles existants.

Des retombées immédiates pour l'industrie

Cette publication dans Science ne sert pas seulement à faire la une des revues scientifiques ; elle agit comme un catalyseur industriel. En validant la faisabilité technique sur 100 km, les chercheurs ont tracé une route claire pour les ingénieurs du monde entier. Il ne s'agit plus de savoir si c'est possible, mais comment optimiser le processus pour le rendre rentable. Les implications sont immenses : les centres de données, les banques et les institutions gouvernementales peuvent désormais envisager des déploiements pilotes réels. On passe du statut de « curiosité de laboratoire » à celui d'infrastructure critique, une étape indispensable pour toute technologie destinée à sécuriser les communications d'une nation entière.

D'autres démonstrations récentes, comme celle menée par KDDI Research et Toshiba Digital Solutions en mars 2025, vont dans le même sens. Ces deux entités ont réussi à transmettre des clés secrètes et des données à très haute capacité (33,4 Tbps) sur 80 km via QKD multiplexé sur une seule fibre optique. En utilisant des bandes de longueurs d'onde différentes (la bande C pour les clés quantiques et la bande O pour les données classiques), ils ont prouvé que le quantique et le classique peuvent cohabiter sans se gêner sur le même support physique. C'est une excellente nouvelle pour les opérateurs télécoms : il ne sera pas nécessaire de creuser de nouvelles tranchées dans toutes les villes pour déployer l'avenir.

Le contexte géopolitique

Il est impossible d'ignorer l'aspect stratégique de cette avancée. Dans la course au quantique qui oppose les grandes puissances technologiques, la Chine marque ici un point décisif en matière de communication sécurisée. Loin des simples rivalités commerciales, c'est un enjeu de souveraineté nationale. Posséder la maîtrise de la distribution de clés quantiques, c'est s'assurer que ses propres communications diplomatiques et militaires resteront inviolables, quelles que soient les avancées des ordinateurs quantiques étrangers. Cette démonstration envoie un signal fort au reste du monde : l'ère de la sécurité mathématique est comptée, et celui qui dominera l'infrastructure quantique détiendra les clés de la confiance numérique de demain. En France, des initiatives comme le plan France 2030 soulignent d'ailleurs l'importance stratégique de ne pas rater ce virage technologique pour maintenir notre autonomie numérique.

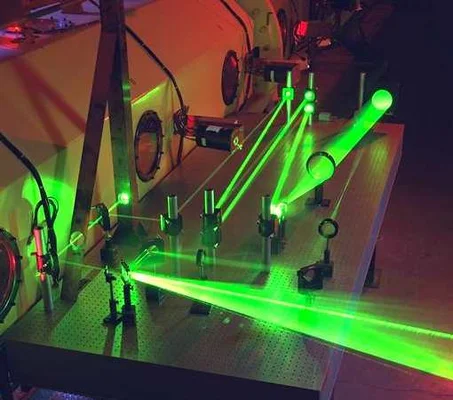

Le principe des photons messagers

Pour saisir la puissance de cette technologie sans entrer dans un cours de physique quantique complexe, imaginons une analogie simple. Dans le chiffrement classique, la sécurité repose sur le secret de la clé : vous possédez une suite de caractères qui agit comme une clé physique. Si vous voulez l'envoyer à un ami, vous risquez qu'un voleur l'intercepte en route, la copie, et puisse ensuite ouvrir tous vos messages. La cryptographie quantique change radicalement cette donne en utilisant les propriétés les plus étranges de la matière.

La magie du théorème de non-clonage

La cryptographie quantique ne repose pas sur des mathématiques, mais sur la physique des particules, en l'occurrence des photons, les grains de lumière. Pour transmettre la clé de cryptage, le système émet et traite ces photons un par un. Cette approche exploite un concept fondamental de la mécanique quantique : le théorème de « non-clonage ». En termes simples, il est physiquement impossible de copier un état quantique inconnu parfaitement.

Si un pirate, ou un service de renseignement, tente d'intercepter le photon pour lire la clé, il va inévitablement le perturber. C'est comme si vous essayiez de lire une lettre écrite au crayon sur du papier humide : dès que vous posez le doigt dessus, l'encre bave et le message change irrémédiablement. Cette impossibilité physique de copier l'information sans l'altérer est le pilier sur lequel repose toute la sécurité du système. On ne fait plus confiance à la difficulté mathématique, mais aux lois de la nature.

L'indétectabilité de l'espionnage devient impossible

Si l'espion essaie de lire la clé, la modification du photon sera immédiatement détectable par les deux utilisateurs légitimes. Ils verront que le taux d'erreurs augmente de manière drastique, signalant instantanément une présence indésirable sur la ligne. Contrairement aux méthodes d'espionnage numérique classiques qui cherchent la discrétion absolue, toute interception quantique laisse une trace visible par les participants légitimes.

En se fondant sur des principes physiques immuables plutôt que sur des algorithmes mathématiques complexes, cette technique garantit une sécurité « inconditionnelle ». Même avec une technologie futuriste, personne ne peut violer les lois de la physique. On passe d'une sécurité basée sur « je ne pense pas qu'ils puissent casser ça » à « la physique l'interdit ». C'est ce changement de paradigme qui rend la technologie si excitante pour les organisations paranoïaques comme les banques centrales ou les ministères de la défense.

Vers la « mécanique quantique à un seul quanton »

Il est fascinant de noter que la cryptographie quantique est souvent citée comme la toute première application commerciale de la mécanique quantique à l'échelle d'un seul quantum. Historiquement, les applications de la physique quantique (lasers, transistors, IRM) faisaient appel à des effets macroscopiques impliquant des milliards de particules. Ici, on manipule la propriété d'une particule unique, un photon individuel.

C'est une prouesse technologique immense qui ouvre la voie à d'autres applications. Ce passage de l'échelle macroscopique à l'échelle individuelle montre que nous maîtrisons désormais suffisamment la matière pour en exploiter les comportements les plus contre-intuitifs, transformant des bizarreries de laboratoire en outils de sécurité industrielle fiables. Comme le soulignaient des chercheurs dès 2002, la rapidité des progrès tant théoriques qu'expérimentaux laissait présager cette transition vers le concret que nous vivons aujourd'hui.

Vers un internet quantique omniprésent

La mise en œuvre de cette technologie ne nécessite pas de refondre tout l'internet, ce qui est une excellente nouvelle pour les finances publiques et privées. Comme mentionné précédemment, les démonstrations récentes montrent que l'on peut utiliser les infrastructures de fibres optiques existantes. Cependant, cela ne signifie pas que le déploiement se fera sans heurts ni défis techniques majeurs.

L'exploitation des infrastructures existantes

C'est sans doute l'aspect le plus rassurant pour les opérateurs télécoms : il n'est pas nécessaire de creuser de nouvelles tranchées dans toutes les rues pour déployer le quantique. La fibre optique déjà enterrée dans le sol peut servir de support, à condition de la rendre « quantique-compatible ». Les expériences récentes, comme celle de Purdue sur des réacteurs nucléaires ou les essais de Toshiba, montrent que l'on peut faire circuler sur le même brin de verre le trafic internet classique et les états quantiques fragiles, en utilisant des longueurs d'onde différentes.

C'est comme une autoroute à plusieurs voies : les voitures rapides (données classiques) roulent sur la voie de gauche, tandis que les véhicules fragiles (photons quantiques) circulent à droite sans se gêner. Cette compatibilité réduit drastiquement les coûts de déploiement et accélère le calendrier d'adoption. Néanmoins, il faudra mettre à jour les équipements aux deux extrémités du câble pour générer et détecter ces photons spéciaux, ce qui représente un investissement conséquent.

Le défi des répéteurs quantiques

Cependant, il y a un obstacle de taille sur la route. Contrairement à un signal lumineux classique qui peut être amplifié à travers un réseau avec des répéteurs classiques, un signal quantique ne peut pas être amplifié sans perdre ses propriétés quantiques, à cause du fameux théorème de non-clonage. Pour connecter deux villes distantes de plusieurs milliers de kilomètres, il faudra mettre en place des « répéteurs quantiques », des dispositifs extrêmement complexes capables de stocker l'état quantique et de le restituer plus loin.

Ces technologies, reposant souvent sur la mémoire quantique et l'intrication à distance, sont encore en phase de recherche intense. Sans ces répéteurs, le rayon d'action du quantique est limité à quelques centaines de kilomètres, ce qui est suffisant pour une métropole ou un réseau régional, mais insuffisant pour un réseau continental ou transatlantique sans passer par des satellites. C'est le goulot d'étranglement sur lequel planchent actuellement les meilleurs laboratoires du monde, et c'est là que se jouera la bataille de l'infrastructure mondiale dans la prochaine décennie.

Une transition progressive pour le grand public

Pour le grand public, cela signifie une évolution progressive plutôt qu'une révolution brutale. D'abord, ce seront les institutions critiques (banques centrales, hôpitaux, ministères de la défense, centrales nucléaires) qui migreront vers ces réseaux. Ensuite, à mesure que les coûts baisseront et que la technologie se miniaturisera, les opérateurs privés pourraient intégrer la QKD dans leur offre pour sécuriser les connexions de leurs clients les plus exigeants.

Dans quelques années, il est fort probable que le chiffrement quantique devienne un standard de l'industrie, intégré nativement dans les protocoles de communication comme une couche supplémentaire de sécurité invisible pour l'utilisateur, mais impénétrable pour les attaquants. Imaginez une connexion 5G ou 6G où la négociation de la clé de chiffrement se fait automatiquement de manière quantique entre votre smartphone et l'antenne-relais. C'est l'objectif visé par de nombreux programmes gouvernementaux et industriels pour garantir que notre société numérique reste résiliente face aux supercalculateurs de demain.

Réponse aux questions de la génération Z

Alors, concrètement, est-ce que cela va protéger vos conversations d'ici à vos 30 ans ? La réponse est oui, mais probablement de manière indirecte et invisible. Les applications de messagerie que vous utilisez quotidiennement pourraient, à terme, intégrer des mécanismes d'échange de clés quantiques en arrière-plan. Lorsque vous initierez un appel chiffré, votre téléphone et celui de votre correspondant pourraient établir une clé de chiffrage inviolable grâce à un nœud de réseau quantique intermédiaire, garantissant que personne ne pourra écouter la conversation, ni aujourd'hui ni dans le futur.

Le masque jetable et l'effacement des clés

Une question légitime revient souvent : si le chiffrement est infaillible, qui détient la clé ? Contrairement à certains systèmes asymétriques modernes, la cryptographie quantique repose souvent sur des protocoles symétriques comme le « masque jetable » (One-Time Pad ou OTP). Ce principe, prouvé mathématiquement incassable si la clé est aléatoire, aussi longue que le message et utilisée une seule fois, trouve sa matérialisation parfaite grâce au QKD qui permet de générer et transmettre cette clé unique en temps réel de manière sécurisée.

Dans le scénario idéal, la clé est partagée une seule fois, utilisée pour chiffrer le message, puis détruite immédiatement après. La clé n'est détenue que par les deux extrémités de la conversation. C'est l'essence même de la sécurité : personne d'autre ne possède la clé, et comme elle n'existe plus après usage, il est impossible de la réclamer a posteriori, même par une justice ou un gouvernement. C'est ce que l'on a pu observer dans des expériences récentes sur des systèmes de réacteurs nucléaires, où la clé est effacée dès son utilisation, garantissant une sécurité totale des signaux de contrôle.

Fin de la « backdoor » gouvernementale ?

Cette caractéristique physique du système a des implications politiques majeures. La fiabilité de l'appareil rend impossible l'interception des communications en toute discrétion, car la moindre tentative d'intrusion provoque invariablement des perturbations dans le flux de transmission. Cela offre à l'utilisateur un moyen de sécuriser sa vie privée qui est technique, et non plus seulement légal. C'est un changement radical par rapport aux débats actuels sur le chiffrement, où certains gouvernements tentent d'imposer des « portes dérobées » (backdoors) dans les logiciels sous prétexte de lutte contre le terrorisme ou la criminalité.

Avec le quantique, la structure physique même du protocole empêche la création d'une porte dérobée qui ne détruirait pas la sécurité pour tout le monde. On ne peut pas « ajouter une copie » de la clé pour les autorités sans briser la physique du système. C'est une victoire potentielle majeure pour le droit à la vie privée : la technique impose une limite physique à la surveillance de masse, protégeant ainsi les citoyens contre les dérives potentielles de leurs propres dirigeants. C'est un véritable bouclier contre l'arbitraire.

Applications concrètes pour les jeunes actifs

Pour vous, qui êtes peut-être en train de chercher votre premier emploi, ou simplement de naviguer dans un monde de plus en plus incertain, cette réalité signifie que la prudence reste de mise. Le chiffrement quantique est le bouclier ultime pour le transport des données, mais il ne vous protège pas de votre propre négligence. Il ne vous empêchera pas de cliquer sur un lien douteux, de répondre à un hameçonneur (phishing) ou de partager un mot de passe par erreur.

Cependant, pour vos données les plus critiques : négociations de salaire, contrats de travail, idées de projets innovants, vous pourrez bientôt disposer d'un canal de communication d'une confidentialité absolue. Imaginez envoyer un business plan confidentiel à un investisseur ou signer un contrat numériquement avec la certitude mathématique et physique qu'aucune oreille indiscrète, ni présente ni future, ne pourra intercepter le contenu. C'est un atout majeur dans une économie de la connaissance où l'information a une valeur inestimable et où le vol de propriété intellectuelle est une préoccupation constante pour les startups et les créatifs.

La fin du piratage ou une nouvelle guerre ?

Est-ce pour autant la fin du piratage et des arnaques en ligne ? Il faut rester lucide et ne pas céder à l'euphorie. Si le canal de transmission devient impénétrable, les pirates vont s'attaquer aux points faibles restants : les terminaux eux-mêmes (vos smartphones, vos ordinateurs) et le facteur humain. À quoi bon chiffrer un message de manière inviolable si un logiciel malveillant a pris le contrôle de votre téléphone avant même que vous ne l'ayez écrit ? L'ingénierie sociale restera une menace majeure. On passe d'une guerre des codes à une guerre des postes.

Le déplacement des menaces vers les endpoints

Les pirates sont des opportunistes pragmatiques ; si la porte d'entrée est blindée par du quantique, ils iront chercher la fenêtre ouverte. Une fois que les communications réseau seront inviolables, l'effort des cybercriminels se concentrera sur la compromission des « endpoints » (points finaux). Cela signifie des virus plus sophistiqués, des malwares capables de contourner les sécurités matérielles, et des « zero-days » (failles inconnues) exploités massivement.

Si votre ordinateur est infecté par un keylogger qui enregistre tout ce que vous tapez sur votre clavier, peu importe que votre connexion soit quantique : le malveillant verra le message avant même qu'il ne soit chiffré et envoyé sur le réseau sécurisé. C'est pourquoi la cybersécurité de demain devra se concentrer sur la « cybersanté » des terminaux : BIOS sécurisés, puces TPM inviolables, systèmes d'exploitation vérifiés et cloisonnement strict des applications deviendront la norme.

La nouvelle guerre des répéteurs

De plus, cette technologie annonce l'arrivée d'une nouvelle forme de guerre numérique et physique. Les États investissent des milliards dans le quantique, non seulement pour la défense, mais aussi pour l'attaque. C'est une course à l'armement inédite : celui qui maîtrisera le premier les ordinateurs quantiques puissants pourra, en théorie, casser tout le secret des communications passées et actuelles qui n'auraient pas été protégées par du quantique.

La bataille ne se fera pas seulement sur le plan purement informatique, mais aussi physique. Les futures guerres pourraient voir apparaître des attaques visant à détruire physiquement les nœuds de répéteurs quantiques ennemis, ou à perturber les fibres optiques sensibles pour couper les liens de communication sécurisés. C'est une géopolitique de l'invisible qui se profile, où le contrôle de l'infrastructure physique devient aussi crucial que le contrôle du code. La sécurité d'un pays dépendra bientôt de la robustesse de ses câbles sous-marins et de ses satellites quantiques.

Vers une sécurité « zéro confiance »

Dans ce contexte, les entreprises et les administrations vont devoir adopter une approche « Zéro Confiance » (Zero Trust). Cela signifie que plus aucune connexion, interne ou externe, ne sera considérée comme sûre par défaut, même si elle est « protégée » par du quantique. L'identité de l'utilisateur sera vérifiée à chaque étape, chaque accès sera audité et chaque appareil sera inspecté en temps réel.

Le quantique nous offre un tuyau incassable, mais il ne nous dit pas si la personne qui parle à l'autre bout du tuyau est vraiment celle qu'elle prétend être, ou si elle a été contrainte. L'authentification forte, la biométrie et l'analyse comportementale deviendront les piliers de la sécurité, complétant le chiffrement pour former une défense en profondeur. La paranoïa, comme toujours, reste un excellent atout : supposer que tout le monde est un attaquant potentiel est le meilleur moyen de garantir que vos données restent à l'abri.

Conclusion

Cette démonstration de chiffrage quantique à distance marque une étape décisive dans l'histoire de la cybersécurité. Nous passons d'une protection basée sur l'espoir que personne n'est assez intelligent pour casser notre code mathématique, à une protection garantie par les lois immuables de la physique. Pour votre génération, c'est la promesse d'un sanctuaire numérique infaillible pour protéger votre vie privée, votre identité et vos données les plus sensibles contre les supercalculateurs de demain.

Bien que des défis techniques considérables subsistent, notamment en matière de répéteurs quantiques pour de longues distances, la direction est tracée : l'avenir d'Internet sera quantique, et il sera inviolable. La paranoïa, comme on dit souvent dans le milieu, n'est que de la prudence bien placée, et avec la cryptographie quantique, cette prudence vient de se doter d'un arsenal défensif sans équivalent dans l'histoire de l'humanité. Restez vigilants, car les défenses vont changer, mais la guerre de l'information ne fait que commencer.