Le 20 février 2026, une décision de justice rendue aux États-Unis a secoué le monde de la technologie en révélant l'incroyable échelle d'une fraude internationale. Au-delà d'une simple affaire de criminalité informatique, c'est un véritable système d'espionnage économique qui a été mis au jour, reliant l'Ukraine, les États-Unis et la Corée du Nord. Au centre de ce scandale, Oleksandr Didenko, un jeune homme de 29 ans, vient d'être condamné à une lourde peine de prison pour avoir orchestré un vol massif d'identités. Ce procès marque le point culminant d'une enquête complexe, démontrant comment le télétravail a été détourné pour financer l'un des programmes militaires les plus opaques de la planète.

20 février 2026 : quand la justice américaine met le feu aux « laptop farms »

Cette date marque un tournant décisif dans la lutte contre les financements illicites du régime nord-coréen. La condamnation d'Oleksandr Didenko n'est pas un fait divers isolé, mais le dénouement d'une opération coordonnée par le ministère américain de la Justice pour démanteler ce qui est communément appelé des « laptop farms ». Ces fermes d'ordinateurs, disséminées dans des banlieues résidentielles américaines, servaient de relais physiques pour permettre à des travailleurs basés en Asie de se faire passer pour des employés américains. L'onde de choc de cette affaire réside dans la découverte que des entreprises de premier plan ont involontairement contribué à l'économie d'un État paria, croyant simplement recruter des développeurs talentueux.

Oleksandr Didenko, le jeune Ukrainien face à la justice fédérale

Oleksandr Didenko, originaire de Kiev, avait 29 ans lorsque la justice fédérale américaine a clos son dossier. Le 20 février 2026, le juge a prononcé contre lui une sentence de 60 mois d'emprisonnement, soit cinq ans derrière les barreaux. Ce jeune homme a plaidé coupable aux chefs d'accusation de complot en vue de commettre une fraude électronique et de vol aggravé d'identité. Son rôle ne se limitait pas à une simple gestion technique ; il agissait comme un pivot central dans la revente d'identités volées. À titre de restitution et de confiscation, la cour a ordonné la saisie de plus de 1,4 million de dollars de produits tirés de ces activités criminelles, une somme qui représente la partie émergée d'un iceberg financier beaucoup plus vaste.

Un réseau qui s'effondre : 871 identités sous le microscope

L'ampleur de l'opération gérée par Didenko est vertigineuse. Entre 2021 et mai 2024, il a fait fonctionner son site, Upworksell.com, comme une véritable entreprise de services, mais au service de la fraude. Les enquêteurs ont établi qu'il a manipulé pas moins de 871 identités proxy. Ces identités, souvent volées à de vrais citoyens américains, servaient de masques numériques. L'argent généré par cette activité servait à financer directement des infrastructures physiques aux États-Unis : les fameuses « laptop farms » situées en Californie, au Tennessee et en Virginie. Didenko servait donc de courroie de transmission essentielle, finançant ces centres d'opération qui permettaient aux travailleurs illégaux de maintenir l'illusion de leur présence sur le sol américain.

Le système des « laptop farms » : comment le télétravail est devenu une faille critique

Le concept de la « laptop farm » est au cœur de cette supercherie et représente une mutation inquiétante de la fraude à l'emploi. Il ne s'agissait pas simplement de voler des informations, mais de créer une réalité physique simulée pour tromper les systèmes de sécurité les plus avancés. En exploitant la généralisation du travail à distance, accélérée par la pandémie mondiale, les fraudeurs ont transformé des domiciles ordinaires en bureaux satellites fantômes. Ce mécanisme ingénieux a permis de contourner les vérifications de géolocalisation qui bloquent habituellement les connexions provenant de pays sous sanctions, comme la Corée du Nord.

L'illusion du télétravail américain : des ordinateurs hôtes sous surveillance

Le dispositif physique mis en place était à la fois simple et efficace. Des complices recrutés aux États-Unis acceptaient d'héberger chez eux des ordinateurs portables fournis par les entreprises victimes. Ces machines, connectées à Internet via une connexion résidentielle américaine, ne servaient qu'à une chose : établir une présence locale. Les opérateurs nord-coréens, situés à des milliers de kilomètres, prenaient le contrôle de ces ordinateurs à distance grâce à des logiciels d'accès à distance comme TeamViewer ou AnyDesk. Ainsi, lorsque l'entreprise vérifiait l'adresse IP ou organisait un appel vidéo, tout semblait normal : l'employé était techniquement « aux États-Unis ». C'est cette illusion parfaite qui a permis le maintien de la tromperie pendant plusieurs années.

Christina Chapman et les 68 identités sacrifiées sur l'autel de l'arnaque

L'un des piliers de ce réseau était Christina Chapman, une Américaine qui a joué un rôle opérationnel crucial dans la gestion de ces fermes. Opérant depuis l'Arizona et le Minnesota, elle transformait son propre logement en centre de données clandestin. Son travail consistait à gérer la logistique de dizaines d'ordinateurs fonctionnant en parallèle, s'assurant qu'ils restent allumés, connectés et opérationnels. Pour ce faire, elle a volé les identités de 68 citoyens américains, créant autant de coquilles vides derrière lesquelles se cachaient les travailleurs étrangers. La tâche étant tellement volumineuse, elle a dû recruter des aides pour gérer le matériel, prouvant que l'opération était devenue une véritable petite entreprise criminelle. Son arrestation et sa condamnation ultérieure à plus de huit ans de prison ont mis en lumière la détermination des autorités à briser ce maillon essentiel de la chaîne.

Upworksell.com : la plateforme de marché pour l'emploi fictif

Si les « laptop farms » étaient le corps de l'opération, Upworksell.com en était le cerveau numérique. Cette plateforme créée par Didenko illustre parfaitement l'industrialisation du cybercrime. Au lieu d'opérer dans l'ombre via des forums du dark web, Didenko a créé une vitrine technologique qui ressemblait à s'y méprendre à une marketplace légale de freelancing. C'est cette légitimité de façade qui a permis de structurer et d'augmenter le flux des identités volées vers la Corée du Nord, agissant comme un véritable intermédiaire technologique entre l'offre et la demande frauduleuse.

Une vitrine technologique pour vendre l'accès au rêve américain

Upworksell.com fonctionnait comme une agence de placement maléfique. Les travailleurs informatiques nord-coréens, cherchant à accéder au marché lucratif de la tech occidentale, pouvaient y acquérir les éléments nécessaires pour endosser une nouvelle personnalité. Le site proposait tout le nécessaire : profils LinkedIn garnis, photos d'identité, et coordonnées bancaires. Didenko ne se contentait pas de vendre des données ; il offrait un service « clé en main » permettant à ces faux développeurs de postuler, de passer des entretiens et d'être embauchés sans éveiller les soupçons. Il servait d'intermédiaire technologique, nettoyant l'argent et fournissant les outils nécessaires pour que les faux employés puissent intégrer des entreprises respectées.

Blanchiment d'argent et éviter les banques américaines

L'un des défis majeurs pour ces travailleurs fictifs était de récupérer leur salaire sans posséder de compte bancaire américain. Didenko a mis en place un système financier parallèle pour contourner cet obstacle. Il aidait les travailleurs à gérer leurs paiements via des services de transfert d'argent tiers, permettant ainsi d'éviter les contrôles stricts des banques traditionnelles. C'est grâce à ce système que des millions de dollars ont pu être siphonnés vers la Corée du Nord. Dans le cadre de sa condamnation, Didenko a accepté de verser 46 547,28 dollars de restitution aux victimes directes de ses vols d'identité. Son arrestation par les autorités polonaises en 2024, suivie de son extradition vers les États-Unis en décembre, a marqué la fin de cette plateforme de marché pour l'emploi fictif.

Faire croire au fake : l'incroyable ingéniosité des entretiens d'embauche

Au-delà de l'infrastructure technique, le succès de cette arnaque reposait sur une performance humaine constante. Les travailleurs nord-coréens devaient non seulement coder, mais aussi interagir avec leurs managers et collègues lors de réunions en ligne. C'est là qu'intervenait une ingéniosité presque théâtrale pour justifier les petites anomalies qui, autrement, auraient trahi la supercherie. Chaque détail, du son à la vidéo, était orchestré pour maintenir l'illusion que la personne à l'écran était bien celle qu'elle prétendait être, assise confortablement dans son salon en Ohio ou au Texas.

L'excuse du microphone défaillant pour masquer le décalage

L'une des failles techniques les plus difficiles à gérer était la synchronisation audio. Parfois, les délais dans la transmission vidéo ou l'utilisation de deux appareils (un pour le visuel, un pour le contrôle) créaient des confusions. Selon les éléments de l'enquête, Christina Chapman conseillait à ses complices une excuse simple : le matériel défectueux. Dans des échanges de messages, elle suggérait de dire « Daniel » si on demandait pourquoi ils utilisaient deux appareils. Elle recommandait d'expliquer que le microphone de l'ordinateur portable ne fonctionnait pas correctement. Or, dans l'univers de la tech, les soucis matériels sont monnaie courante. Les équipes techniques, habituées à gérer des bugs et des pannes, acceptaient souvent cette explication sans se méfier, ne réalisant pas que cette défaillance supposée masquait en réalité une complexe opération de tromperie à l'échelle mondiale.

Refuser les formulaires I-9 : le point de rupture des procédures

Malgré toute leur ingéniosité, les fraudeurs rencontraient des murs infranchissables. L'un d'eux était le formulaire fédéral I-9, utilisé aux États-Unis pour vérifier l'éligibilité à l'emploi. Ce document exige des preuves concrètes d'identité et de résidence légale, impossibles à fournir pour des travailleurs fantômes. Les documents de la cour révèlent que Chapman refusait catégoriquement de remplir ces formulaires, un comportement qui constituait souvent un signal d'alerte trop tardif pour les entreprises. Cela met en lumière la tension constante dans laquelle opéraient ces réseaux : le désir des entreprises technologiques d'embaucher rapidement des talents face à la nécessité impérieuse de suivre les procédures administratives. En refusant simplement de signer ce papier, les fraudeurs sacrifiaient souvent un poste pour éviter une arrestation immédiate, montrant les limites de leur système.

De Dandong à Pyongyang : les 17 millions de dollars du programme nucléaire

Derrière l'écran des ordinateurs et les fausses identités se cache une réalité bien plus sombre : le financement d'un programme militaire agressif. L'argent généré par ces milliers d'heures de travail facturées ne finissait pas dans les poches de développeurs cherchant une vie meilleure, mais remontait directement vers l'État nord-coréen. Cette section nous plonge dans la traçabilité effrayante de fonds qui ont traversé les océans et les frontières pour financer des ogives, transformant des bugs informatiques en menace géopolitique.

La route de la soie du crime : 35 colis vers la frontière chinoise

Le circuit logistique et financier mis en place par le réseau était complexe et sophistiqué. L'argent propre ne sortait jamais directement des États-Unis vers la Corée du Nord. Au lieu de cela, il transitait par l'envoi de biens matériels et d'équipements informatiques. Dandong, une ville chinoise située juste à la frontière avec la Corée du Nord, est devenue le hub central de cette opération. Les preuves présentées au tribunal indiquent qu'en seulement huit mois, Chapman a expédié 35 colis contenant des ordinateurs portables et du matériel technique vers cette ville-frontière. Ces équipements servaient soit à renforcer les infrastructures locales, soit étaient revendus pour générer des liquidités. Pour brouiller davantage les pistes, les opérations incluaient également des escales dans des pays comme le Pakistan, les Émirats arabes unis et le Nigeria, rendant la traçabilité financière extrêmement difficile pour les autorités occidentales.

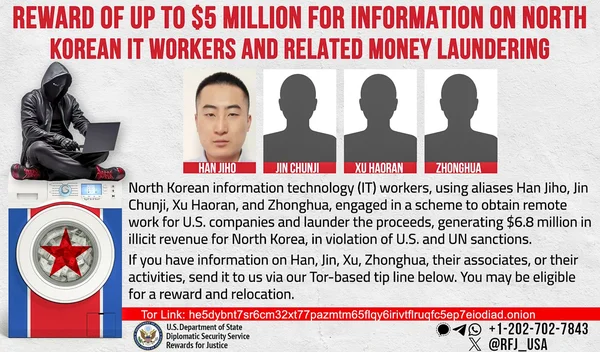

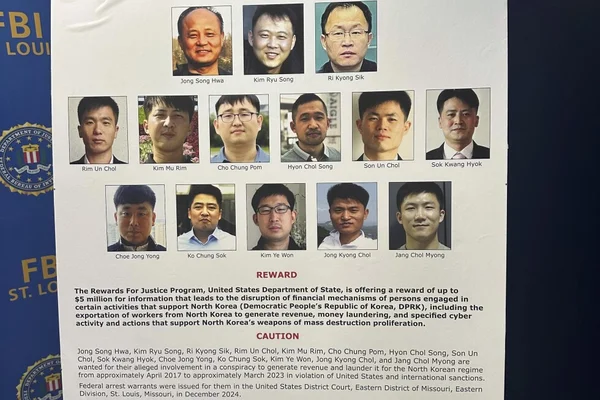

309 entreprises infiltrées et un but de guerre

L'impact de cette arnaque sur l'économie américaine est stupéfiant. Plus de 309 entreprises ont été touchées, infiltrées par ces travailleurs fantômes. La liste des victimes comprend des géants de la Fortune 500, témoignant du niveau de sophistication des fraudeurs qui ont réussi à tromper les services de sécurité de multinationales comme Nike. Le gouvernement américain estime qu'une équipe typique de travailleurs IT nord-coréens peut rapporter jusqu'à 3 millions de dollars par an, chaque individu gagnant en moyenne 300 000 dollars en travaillant simultanément sur plusieurs postes. Au total, ce sont environ 17 millions de dollars qui ont été générés par ce réseau spécifique. Le plus alarmant est la destination finale de cet argent : les services de renseignement ont confirmé que ces fonds ont servi directement au programme d'armes nucléaires nord-coréen. Ce qui n'était au départ qu'une fraude à l'emploi s'est ainsi mué en un acte de financement du terrorisme et de prolifération nucléaire.

L'armée de hackers de Kim Jong-un : recrutement et formation

L'affaire Didenko n'est qu'un symptôme d'une stratégie bien plus vaste et plus inquiétante de la part de la Corée du Nord. Le régime de Pyongyang a depuis longtemps compris que la guerre moderne se livrerait aussi, et surtout, dans le cyberespace. Loin de l'image d'États voyous isolés, la Corée du Nord a développé une véritable industrie de la cyberguerre, avec des programmes de formation rigoureux et un recrutement de masse. Cette section explore l'organisation derrière cette armée numérique qui menace désormais l'Occident depuis les claviers de Pyongyang.

De 6 800 à 8 400 cybersoldats en deux ans

Les chiffres sont vertigineux et témoignent d'une industrialisation rapide des capacités cybernétiques nord-coréennes. Selon des estimations récentes, les divisions cyber du régime ont connu une croissance exponentielle, passant de 6 800 personnes en 2022 à 8 400 en 2024. Ces effectifs ne sont pas désorganisés mais relèvent d'entités gouvernementales spécifiques, notamment le Département 53 et le puissant Bureau de reconnaissance générale (RGB). Ce sont ces structures qui supervisent les opérations de l'extérieur, coordonnant les efforts d'espionnage, de vol de données et, comme nous l'avons vu, de fraude à l'emploi. L'affaire Didenko n'est donc pas l'œuvre de quelques loups solitaires, mais le résultat d'une politique d'État délibérée visant à exploiter les failles du système capitaliste mondial pour financer le régime.

L'université Kim Chaek : la pépinière des hackers d'élite

Où recrute-t-on ces soldats numériques ? La réponse se trouve dans les établissements d'élite du régime, et plus particulièrement à l'Université de technologie Kim Chaek. C'est dans cette institution que les futurs cyber-agents sont triés sur le volet. Contrairement aux hackers occidentaux qui sont souvent autodidactes, ces étudiants bénéficient d'une formation académique rigoureuse et encadrée par l'État. Leur cursus inclut le piratage informatique avancé, la programmation, mais aussi l'apprentissage de plusieurs langues étrangères, dont l'anglais, afin de faciliter leur infiltration dans les entreprises étrangères. Ces ingénieurs ne cherchent pas à fuir leur pays ni à rejoindre la Silicon Valley pour la liberté ; ils sont des agents dévoués qui servent l'État en exportant leur force de travail numérique sous de fausses identités, considérant chaque dollar volé comme une victoire contre l'ennemi impérialiste.

Télétravail et paranoïa : la fin de la confiance pour les recruteurs

Cette affaire a des conséquences qui dépassent largement le cadre judiciaire pour toucher au cœur même de la culture d'entreprise moderne. Le modèle du travail à distance, qui était devenu la norme pour beaucoup après la pandémie, est désormais éclairé sous un jour nouveau. Si l'accessibilité au talent mondial est un atout majeur, elle s'accompagne désormais d'une obligation de vigilance accrue. Les recruteurs et les responsables des ressources humaines doivent repenser leurs paradigmes de confiance et de vérification, conscient que le candidat « idéal » derrière l'écran pourrait être un leurre.

L'avertissement de Benjamin Racenberg : quand le virtuel devient le piège

Benjamin Racenberg, expert de la firme de cybersécurité Nisos, a analysé ce phénomène avec inquiétude. Il souligne que la pandémie de COVID-19 a agi comme un catalyseur, créant une « nouvelle normalité » virtuelle que les fraudeurs ont immédiatement exploitée. Son analyse est sans appel : « Une fois que le Covid a frappé et que tout le monde est vraiment devenu virtuel, beaucoup des emplois dans la tech ne sont jamais retournés au bureau. » Les entreprises ont réalisé avec ravissement qu'elles pouvaient recruter du talent partout dans le monde pour réduire les coûts. Mais Racenberg ajoute une mise en garde essentielle : elles ont oublié que « partout » inclut également des États voyous comme la Corée du Nord. Cet aveuglement volontaire, motivé par la recherche de profits rapides et de talents abordables, a ouvert la porte à des infiltrations massives.

Les entreprises face au défi de la vérification d'identité à l'ère du remote

Face à cette menace, le secteur de la tech est contraint d'évoluer. Les simples appels Zoom et les entretiens vidéo ne suffisent plus pour authentifier une identité. Les entreprises doivent désormais intégrer des processus de vérification d'identité beaucoup plus robustes, similaires aux normes KYC (Know Your Customer) utilisées dans le secteur bancaire. Cela implique des vérifications biométriques, des analyses de métadonnées de connexion et, parfois, des réunions physiques obligatoires. L'affaire Didenko prouve que la sécurité informatique ne se limite plus à l'installation de firewalls puissants ou au chiffrement des données. Elle commence désormais par une question basique mais complexe : qui est réellement la personne assise derrière l'écran ? La fin de l'innocence pour le recrutement à distance sonne le début de l'ère de la méfiance justifiée.

Conclusion : une condamnation qui ne doit rien changer aux habitudes, mais tout à la vigilance

L'arrestation et la condamnation d'Oleksandr Didenko, ainsi que de ses complices comme Christina Chapman, marquent une victoire significative pour les autorités américaines et internationales. D'une simple arrestation en Ukraine à un démantèlement d'un réseau mondial, cette enquête a mis en lumière les rouages complexes d'une fraude à grande échelle. Néanmoins, si les principaux acteurs de ce scandale sont désormais derrière les barreaux, la machine qui a rendu leur arnaque possible est toujours en place. Le système de télétravail globalisé, tel qu'il est pratiqué aujourd'hui, conserve ses failles structurelles.

Cette condamnation doit servir de signal d'alarme brutal pour l'industrie technologique mondiale. Ce n'est pas seulement la fin d'une affaire judiciaire, c'est la fin de l'innocence pour le recrutement en distanciel. Le financement involontaire de programmes d'armement par des entreprises du secteur privé est une réalité qui ne peut plus être ignorée. Les mesures drastiques de vérification d'identité ne sont plus une option, mais une obligation vitale. Pour éviter que la prochaine « Laptop Farm » ne finance la prochaine guerre ou le prochain missile, la vigilance doit devenir la nouvelle norme. La technologie a ouvert le monde, mais elle a aussi ouvert nos portes à l'ennemi ; à nous de savoir les fermer à temps.