Une application de transfert d'argent laisse plus de 360 000 fichiers en libre accès sur internet pendant plusieurs années, sans que personne ne s'en rende compte. C'est pourtant exactement ce qui s'est produit avec Duc, une application comptant plus de 100 000 téléchargements sur Google Play, spécialisée dans les envois de fonds internationaux, notamment vers Cuba. Le chercheur en sécurité Anurag Sen, rattaché à l'organisme CyPeace, a mis au jour un serveur de stockage cloud Amazon appartenant à Duales, la société mère de Duc basée à Toronto. À l'intérieur : des passeports, des permis de conduire, des selfies de vérification et des enregistrements de transactions, le tout sans le moindre chiffrement. Le commissaire canadien à la protection de la vie privée a indiqué qu'il avait contacté Duales pour obtenir des informations complémentaires sur l'incident. L'affaire pose une question vertigineuse : que se passe-t-il quand l'application dans laquelle vous avez confiance transforme vos papiers les plus sensibles en dossier public ?

Un bucket Amazon S3 ouvert : comment la faille Duc a été découverte

La faille à l'origine de cette fuite massive ne réside pas dans une attaque sophistiquée, un exploit zero-day ou un groupe de pirates déterminés. Il s'agit simplement d'un espace de stockage cloud Amazon S3 laissé en accès public, sans aucun mot de passe ni aucune restriction. Le principe est élémentaire : un bucket S3 est un conteneur de fichiers sur les serveurs d'Amazon Web Services. Lorsqu'il est correctement configuré, seules les personnes autorisées peuvent y accéder. Mais lorsqu'il est laissé ouvert, n'importe qui connaissant l'adresse web du bucket peut lister l'intégralité des fichiers qu'il contient et les télécharger un par un, comme s'il naviguait sur un site public.

Une porte grande ouverte sans besoin d'intrusion

C'est précisément ce qu'Anurag Sen a fait. En explorant des serveurs mal configurés — une activité de recherche légitime et courante dans la communauté de la cybersécurité — il est tombé sur celui de Duales. Aucune intrusion n'était nécessaire. La porte était simplement grande ouverte. Ce type de découverte n'a rien d'exceptionnel dans le métier de chercheur en sécurité : des buckets S3 mal configurés apparaissent régulièrement, mais la quantité et la sensibilité des données trouvées cette fois-ci ont de quoi faire froid dans le dos. Les données n'étaient pas cryptées et étaient accessibles à quiconque connaissait l'adresse web du serveur.

Le rôle essentiel des chercheurs en cybersécurité indépendants

Sans le travail de chercheurs comme Anurag Sen, ce type de fuite peut perdurer indéfiniment. Les entreprises exposées ne découvrent presque jamais elles-mêmes que leurs serveurs sont ouverts. Ce sont des acteurs indépendants, motivés par la protection des données, qui identifient les failles et alertent les responsables. La démarche est encadrée : le chercheur contacte l'entreprise, lui laisse un délai pour corriger le problème, et ne rend public l'incident que si l'entreprise reste inactive. Dans le cas de Duc, c'est le média TechCrunch qui a relayé la découverte pour obtenir une réaction concrète de la part de Duales.

La réponse du PDG de Duales face aux fichiers réels

Interrogé sur la découverte, Henry Martinez González, le PDG de Duales, a avancé une justification pour le moins surprenante : le serveur exposé serait en réalité un « site de staging », un environnement de test destiné au développement. L'argument est classique dans le monde de la cybersécurité, mais il ne tient pas face aux faits. Un environnement de test devrait contenir des données fictives, des documents bidons générés pour les besoins du développement. Or le serveur de Duales hébergeait de véritables passeports, de vrais permis de conduire, des adresses postales réelles et des enregistrements financiers authentiques d'utilisateurs de l'application Duc. La présence de données remontant à septembre 2020 exclut toute hypothèse de test récent. Les fichiers ont finalement été sécurisés, mais uniquement après que TechCrunch a contacté l'entreprise.

Passeports, selfies et adresses : le contenu exact des fichiers Duc

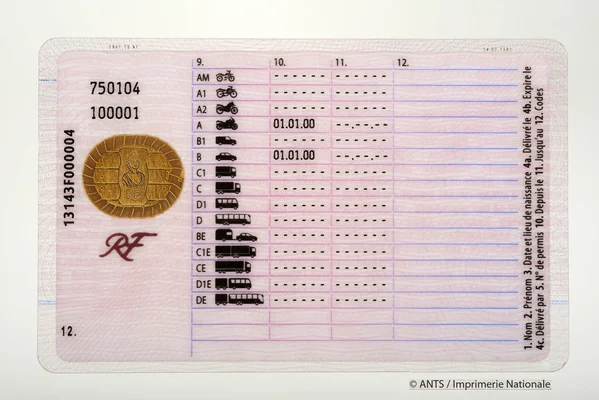

Au-delà du chiffre brut, c'est la nature exacte des fichiers exposés qui donne la pleine mesure de la catastrophe. Ce ne sont pas des adresses email ou des mots de passe qu'il est possible de modifier en quelques clics. Ce sont des documents officiels, ceux-là mêmes que chacun d'entre nous présente à un agent de police, à un banquier ou à un employé de préfecture. Le type même de documents que des millions de personnes envoient chaque jour à des applications de paiement, sans toujours mesurer ce qu'ils deviennent une fois le bouton « envoyer » actionné. Et il faut être précis : sur les 360 000 fichiers exposés, tous n'étaient pas des pièces d'identité. Le total inclut également des selfies de vérification, des adresses et des enregistrements de transactions, ce qui ne diminue en rien la gravité de l'exposition mais évite d'employer un chiffre inexact.

Des permis de conduire et passeports accumulés depuis 2020

L'inventaire dressé par le chercheur est exhaustif et accablant. Plus de 360 000 fichiers étaient stockés sur ce serveur sans protection : des permis de conduire de nombreux pays, des passeports, des selfies de vérification demandés lors de l'ouverture de compte, et divers documents d'identité délivrés par des administrations gouvernementales. Les plus anciens de ces fichiers remontaient à septembre 2020, ce qui signifie que l'application a accumulé les documents de ses utilisateurs pendant plus de quatre ans sans jamais appliquer la moindre mesure de sécurité sur cet espace de stockage.

Des fichiers lisibles sans aucune clé de déchiffrement

Aucun fichier n'était chiffré. Chaque image, chaque scan était lisible directement dans le navigateur, sans aucune clé de déchiffrement nécessaire. Quatre années de vies numériques étalées au grand jour, attendant qu'un regard indésirable s'y pose. Cette absence totale de protection est d'autant plus incompréhensible que les outils de chiffrement intégrés à Amazon Web Services sont accessibles, documentés et souvent activés par défaut dans les configurations récentes. Il a fallu une inaction délibérée ou une négligence profonde pour aboutir à ce résultat.

Adresses et transactions : le portrait numérique complet des utilisateurs

La fuite ne se limite pas aux pièces d'identité. Le serveur contenait également des adresses postales et des enregistrements de transactions financières. La combinaison de ces éléments crée un profil extrêmement complet de chaque utilisateur : son visage, son nom, sa date de naissance, son adresse physique, ses habitudes de transfert d'argent, ses destinataires, les montants envoyés. C'est un kit idéal pour une usurpation d'identité aboutie. Un pirate n'a pas besoin de chercher des informations éparses sur plusieurs plateformes. Il trouve tout regroupé au même endroit, structuré et prêt à l'emploi. Le croisement entre un passeport en clair et un historique de virements vers un pays spécifique permet même de cibler des populations particulières, d'adapter des campagnes d'hameçonnage avec une précision troublante.

Fuite de données Duc : le même risque existe sur Lydia et Wise

L'incident de Duc pourrait sembler lointain, l'affaire d'une petite fintech canadienne mal sécurisée. Mais le mécanisme à l'origine de la fuite est rigoureusement identique à celui que des millions de Français suivent chaque jour sur leurs applications de paiement préférées. Le geste est devenu si banal qu'on ne s'y arrête plus : photographier sa carte d'identité, la glisser dans une interface d'application, et l'oublier. La question n'est pas de savoir si un incident semblable à celui de Duc peut se produire en France, mais quand il se produira, et sur quelle plateforme.

Le selfie avec la pièce d'identité, un geste devenu banal

Le processus est désormais standard dans l'industrie. Vous téléchargez une application de paiement, vous entrez vos coordonnées bancaires, puis l'application vous demande de « vérifier votre identité ». Cette vérification passe presque systématiquement par deux étapes : photographier sa pièce d'identité (carte nationale d'identité, passeport ou permis de conduire) et prendre un selfie, souvent avec un geste spécifique comme tourner la tête ou cligner des yeux. La CNIL, dans son livre blanc sur les moyens de paiement publié en 2021, souligne que la numérisation croissante des paiements amplifie considérablement les risques pour la vie privée. Les données de paiement — qui incluent les documents d'identité collectés lors du KYC — permettent de tracer les activités personnelles et peuvent être utilisées pour commettre des fraudes.

Des millions de jeunes Français concernés par le stockage de documents

La génération Z française, les 16-25 ans, est la plus exposée à ce risque. Ultra-connectée, elle fractionne l'addition au restaurant via Lydia, envoie de l'argent à un ami via PayPal, reçoit un virement sur Revolut ou Wise. Chacun de ces utilisateurs a confié au moins une fois ses documents d'identité à une fintech, parfois à plusieurs. Ces documents dorment sur des serveurs cloud, invisibles jusqu'au jour où une mauvaise configuration les révèle au monde entier. La différence entre Duc et une application française tient parfois à un seul paramètre de configuration sur un serveur cloud — un paramètre que personne n'a pensé à vérifier.

Les fuites dans l'écosystème financier français sont récurrentes

Ce scénario n'est pas hypothétique. L'affaire du piratage de FICOBA, qui a exposé 1,2 million de comptes bancaires, rappelle que les fuites dans l'écosystème financier français ne sont pas des épisodes rares. Chaque nouveau service de paiement crée un nouveau silo de données sensibles, et chaque silo est une cible potentielle. La multiplication des points de collecte multiplie les surfaces d'attaque, exactement comme le souligne la CNIL : plus on numérise, plus on s'expose.

KYC et stockage de documents : pourquoi les fintechs gardent vos papiers

Une fois l'inquiétude installée, la question logique surgit : pourquoi ces applications réclament-elles nos papiers d'identité au juste ? Ne pourraient-elles pas fonctionner sans ? La réponse est non, et comprendre pourquoi permet de saisir toute l'ampleur du problème. Le KYC — Know Your Customer, ou « connaissez votre client » — n'est pas une option marketing, c'est une obligation légale pesant sur tout organisme qui manipule de l'argent. Ce cadre protecteur pour le système financier crée en retour un réservoir de données sensibles gigantesque entre les mains d'entreprises privées.

L'article L561-2 du Code monétaire et financier

La procédure KYC trouve son fondement dans l'article L561-2 du Code monétaire et financier. Ce texte liste les personnes assujetties aux obligations de vigilance : les banques bien sûr, mais aussi les établissements de paiement, les fintechs réglementées, et toute entité facilitant des transferts d'argent. Pour les personnes physiques, l'article R561-5 du même code précise les informations à recueillir : nom, prénoms, date et lieu de naissance. La vérification de l'identité doit intervenir au plus tard avant l'exécution de la première opération sur le compte. L'objectif est limpide : lutter contre le blanchiment de capitaux et le financement du terrorisme (LCB-FT).

Le transfert du risque sur les documents des particuliers

Le raisonnement législatif est cohérent à l'échelle du système. Pour empêcher les réseaux criminels d'utiliser les plateformes de paiement pour blanchir l'argent de la drogue, de la traite humaine ou du terrorisme, il faut savoir qui se cache derrière chaque compte. La pièce d'identité est le premier filtre. Le problème est que ce filtre ne disparaît pas une fois la vérification effectuée. Le document est stocké, conservé, et devient un actif numérique dormant dont la valeur croît avec le temps — non pas pour son propriétaire légitime, mais pour quiconque parviendrait à y accéder.

Chaque fintech devient une cible potentielle pour les pirates

Le paradoxe est entier. La loi anti-blanchiment, conçue pour protéger le système financier, crée légalement des bases de données de pièces d'identité extrêmement concentrées. Chaque fintech, qu'elle soit canadienne comme Duc ou française comme Lydia, se retrouve dépositaire d'un réservoir de documents officiels : passeports, cartes d'identité, permis de conduire, tous associés à des enregistrements de transactions et des adresses. Cette concentration même fait le bonheur des pirates. Quand une banque traditionnelle est attaquée, elle dispose généralement de moyens de protection sophistiqués, d'équipes de cybersécurité internes et d'audits réguliers. Les petites fintechs ont souvent des ressources limitées en matière de sécurité, tout en détenant le même type de données sensibles. C'est précisément cette asymétrie qui explique des incidents comme celui de Duc.

Chiffrement et conservation des données : les obligations RGPD des fintechs

Si les données doivent être collectées, la loi européenne impose en retour des garde-fous stricts sur la manière de les traiter et de les protéger. Le Règlement général sur la protection des données (RGPD) n'est pas un simple texte déclaratif : il définit des obligations techniques précises que toute entreprise opérant en Europe — ou traitant des données de résidents européens — doit respecter. L'affaire Duc offre un contre-exemple parfait pour comprendre ce qui devrait se faire, et ce qui ne s'est pas fait.

Le chiffrement au repos ignoré par Duc

Le chiffrement des données est considéré par France Num et par le RGPD comme une mesure technique fondamentale de protection. Il existe deux formes principales. Le chiffrement au repos protège les données stockées contre le vol ou la perte des supports de stockage : même si un serveur est compromis, les fichiers sont illisibles sans la clé de déchiffrement. Le chiffrement en transit sécurise les transferts de données sur les réseaux et le cloud, empêchant toute interception en cours de route. Les fichiers de Duc n'étaient protégés par aucun de ces deux mécanismes. Ils étaient accessibles en clair, lisibles directement dans un navigateur web.

Chiffrement en transit : pourquoi les deux protections sont nécessaires

La distinction entre ces deux formes de chiffrement mérite d'être explicitée, car l'une sans l'autre ne protège rien. Le chiffrement en transit empêche un pirate d'intercepter les données pendant leur transfert entre votre téléphone et le serveur de l'application — c'est ce que garantit le cadenas vert à côté de l'URL. Mais une fois les données arrivées sur le serveur, si le chiffrement au repos n'est pas activé, elles sont stockées en clair sur le disque dur. Un bucket S3 ouvert contourne totalement cette protection : même avec un chiffrement en transit parfait, les fichiers sont lisibles par quiconque accède au bucket. Duc a échoué sur les deux plans simultanément.

Cinq ans après la fin de la relation : la limite légale de conservation

La durée de conservation est l'autre pilier de la protection. Conformément au Code monétaire et financier et au RGPD, les données collectées dans le cadre du KYC ne peuvent être conservées que cinq ans après la fin de la relation d'affaires. Au-delà de ce délai, les données doivent être supprimées ou anonymisées de manière irréversible. Le RGPD impose également un principe de minimisation : ne collecter que les données strictement nécessaires à la finalité déclarée, et un principe de limitation de finalité : les données récoltées pour la vérification d'identité ne peuvent pas être réutilisées à d'autres fins sans consentement explicite. Duc a manifestement ignoré chacun de ces garde-fous. Des années de documents, accumulés sans chiffrement sur un serveur qualifié de « site de test » après coup, constituent une violation multiple du RGPD qui, si l'entreprise avait été soumise à la juridiction européenne, aurait pu valoir une amende pouvant atteindre 4 % du chiffre d'affaires mondial.

Usurpation d'identité : les conséquences d'une fuite de pièces d'identité

Abordons maintenant les conséquences concrètes pour les victimes. Un passeport ou un permis de conduire exposé sur le web n'est pas une simple gêne administrative. C'est une porte d'entrée vers des scénarios qui peuvent bouleverser une vie pendant des mois, parfois des années. Les autorités françaises, à travers Cybermalveillance.gouv.fr et le Ministère de l'Intérieur, documentent ces conséquences avec une précision qui laisse peu de place au doute.

Faux papiers et détournement d'aides sociales

Les scénarios s'enchaînent avec une logique implacable. Avec un passeport en haute résolution et un selfie de vérification, un fraudeur peut initier des campagnes d'hameçonnage ciblées, personnalisées avec le nom et les coordonnées exactes de la victime pour maximiser les chances de succès. Il peut créer de faux documents d'identité au nom de la victime, ouvrir des comptes bancaires, souscrire des crédits à la consommation. Les aides sociales sont également dans le viseur : détournement de prime d'activité, d'allocations familiales, d'indemnités chômage. L'article 226-4 du Code pénal français punit l'usurpation d'identité de cinq ans d'emprisonnement et de 75 000 euros d'amende, mais la peine frappe l'auteur du délit, pas la victime. Et c'est précisément la victime qui en subit les conséquences au quotidien.

Extorsion et cyberharcèlement liés aux données volées

Les conséquences dépassent le cadre purement financier. Cybermalveillance.gouv.fr souligne qu'une fuite de données personnelles peut également mener à des tentatives d'extorsion — un pirate menaçant de publier des documents sensibles — ou de cyberharcèlement. Quand un selfie de vérification accompagné d'une pièce d'identité tombe entre de mauvaises mains, l'attaquant dispose d'informations suffisantes pour traquer la victime sur les réseaux sociaux, la contacter directement, et exercer un chantage prolongé. La dimension biométrique du selfie ajoute une couche de gravité supplémentaire : contrairement à un mot de passe, un visage ne peut pas être changé.

Interdiction bancaire et poursuites contre la victime

Le scénario le plus insidieux est celui où la victime découvre l'usurpation non pas par une alerte de sécurité, mais par les conséquences pratiques : un paiement refusé au supermarché, un courrier de relance d'un créancier qu'elle ne connaît pas, un fichage inexpliqué à la Banque de France. Le Ministère de l'Intérieur décrit des cas documentés de victimes qui se retrouvent interdites bancaires à leur insu, poursuivies par des créanciers pour des crédits qu'elles n'ont jamais contractés. La situation peut même s'étendre au domaine professionnel : l'ACPR et l'AMF ont constaté une forte recrudescence des usurpations d'identité de professionnels français agréés, ce qui signifie que les données volées servent aussi à usurper l'identité de courtiers, de conseillers en investissement ou d'agents immobiliers. La victime doit alors prouver son innocence, démarche longue, coûteuse et psychologiquement éprouvante.

Refuser d'envoyer sa pièce d'identité à une fintech : droits et limites

Face à ce tableau, la tentation est forte de refuser catégoriquement d'envoyer ses documents à une application de paiement. Mais est-ce légalement possible ? La réponse nécessite une nuance essentielle, car elle distingue le fond de l'obligation (la vérification d'identité) de la forme du traitement (la manière dont les données sont manipulées ensuite). Cette distinction change tout.

KYC obligatoire mais traitement soumis au RGPD

On ne peut pas refuser le principe de la vérification d'identité. Si une fintech est soumise à l'article L561-2 du Code monétaire et financier, elle est tenue de vérifier qui vous êtes avant d'effectuer des opérations pour votre compte. Refuser de fournir les documents demandés, c'est simplement renoncer à utiliser le service. En revanche, cette obligation légale ne dispense pas l'entreprise de respecter le RGPD. Le KYC est la base légale du traitement, mais le traitement lui-même doit être conforme au règlement européen : finalité claire et déterminée, données minimales, mesures de sécurité adéquates, durée de conservation respectée. Si la fintech ne peut pas démontrer qu'elle respecte ces obligations — par exemple si elle ne sait pas combien de temps elle conserve vos documents, ou si elle ne peut pas garantir qu'ils sont chiffrés — le refus de fournir des documents supplémentaires devient défendable. La frontière est fine mais réelle : on ne conteste pas le pourquoi, on conteste le comment.

Les informations à exiger avant d'envoyer son passeport

Avant de confier votre passeport à une application, vous êtes en droit de demander un certain nombre d'informations précises, et une fintech qui refuse de les fournir est déjà en infraction. Conformément aux obligations de transparence du RGPD, vous pouvez exiger de savoir quelle est la base légale du traitement (le fameux KYC), combien de temps exactement vos données seront conservées, qui a accès à vos documents en interne et chez les sous-traitants, si les fichiers sont chiffrés au repos et en transit, et ce qui se passerait concrètement en cas de fuite de données. Ces questions ne sont pas des caprices d'utilisateurs. Ce sont des droits reconnus par le droit européen, et toute entreprise sérieuse devrait pouvoir y répondre sans hésitation.

Le droit d'opposition face à un traitement insuffisamment sécurisé

Le RGPD prévoit un droit d'opposition au traitement de données personnelles dans certaines circonstances. Si un utilisateur peut démontrer que le traitement lui fait courir un risque disproportionné — par exemple parce que l'entreprise ne chiffre pas les données ou ne peut pas prouver leur sécurisation — ce droit d'opposition peut être invoqué. En pratique, cela signifie que vous pouvez contester la collecte de vos documents si l'entreprise est incapable de vous donner des garanties sérieuses sur leur protection. Ce mécanisme est rarement utilisé par les particuliers, mais il existe et constitue un levier juridique réel.

Que faire en cas de fuite de données d'identité : protocole d'urgence

Si vous apprenez que vos documents d'identité ont été exposés en ligne — que ce soit via une application de paiement, une faille de sécurité ou une fuite de données — il existe un protocole précis à suivre immédiatement. Les recommandations de Cybermalveillance.gouv.fr et du Ministère de l'Intérieur forment une feuille de route en quatre étapes, conçue pour limiter les dégâts et construire un dossier juridique solide.

Contacter l'organisme et sécuriser ses comptes immédiatement

Les trois premiers réflexes doivent être déclenchés simultanément, dans les minutes qui suivent la découverte de la fuite. Premier réflexe : alerter immédiatement le service ou l'organisme concerné, par écrit si possible, pour obtenir confirmation de l'incident et des précisions sur l'étendue des données compromises. Deuxième réflexe : modifier tous les mots de passe associés à l'adresse email ou au numéro de téléphone potentiellement compromis, en utilisant des mots de passe uniques et robustes pour chaque service. Troisième réflexe : activer systématiquement l'authentification à double facteur sur tous les comptes sensibles — banque en ligne, messagerie email, réseaux sociaux, services de paiement. La double authentification ajoute une couche de protection décisive : même si un pirate possède votre mot de passe, il ne pourra pas accéder à vos comptes sans le second facteur.

Déposer plainte et faire opposition bancaire

La quatrième étape est celle qui produit des effets juridiques. Déposer plainte auprès du commissariat ou de la gendarmerie est indispensable. L'usurpation d'identité est un délit pénal, et la plainte permet d'obtenir un récépissé qui constituera votre principale preuve pour vous défendre face aux créanciers ou aux institutions qui vous réclameraient des dettes contractées par un fraudeur. Parallèlement, contactez votre banque pour faire opposition sur vos moyens de paiement et signaler la situation. Ces démarches administratives sont fastidieuses mais indispensables : sans récépissé de plainte, la victime se retrouve démunie face aux établissements qui exigent des preuves de bonne foi.

Signaler la fuite à la CNIL

Enfin, si le responsable du traitement ne respecte pas ses obligations d'information et de sécurisation prévues par le RGPD, effectuez un signalement auprès de la CNIL. Ce signalement ne produira pas de résultat immédiat, mais il alimente les dossiers qui permettent à la CNIL de sanctionner les entreprises négligentes et de faire évoluer les pratiques de l'industrie. Chaque signalement contribue à établir un pattern de négligence, et la CNIL s'appuie sur ces remontées pour prioriser ses enquêtes et ses contrôles. En l'absence de signalement, une entreprise peut multiplier les infractions sans jamais être inquiétée. Ce mécanisme de signalement est d'ailleurs comparable à celui qui existe dans d'autres secteurs numériques : chaque utilisateur qui signale une faille renforce la capacité des autorités à agir, comme on l'a vu dans des affaires récentes de données utilisateur exposées à grande échelle.

Conclusion

L'affaire Duc n'est pas un fait divers canadien lointain. C'est le symptôme d'un déséquilibre structurel au cœur de notre système financier numérisé. Le KYC protège le système contre le blanchiment d'argent et le financement du terrorisme, mais il transfère le risque sur l'individu dont les papiers dorment sur un serveur cloud. En Europe, le RGPD et les régulateurs — ACPR, AMF, CNIL — offrent un cadre de protection théoriquement solide. Mais ce cadre ne vaut que si les entreprises le prennent au sérieux, ce que Duc n'a manifestement pas fait en laissant 360 000 fichiers sans chiffrement sur un serveur ouvert. Et il ne vaut que si les utilisateurs savent qu'ils ont le droit de demander des comptes : combien de temps mes documents sont-ils conservés ? Sont-ils chiffrés ? Que se passe-t-il en cas de fuite ? La prochaine fois qu'une application vous demande votre passeport, prenez quelques secondes pour vous poser cette question simple : qu'en fera-t-elle concrètement, une fois le bouton « envoyer » actionné ?