Vous pensez être protégé parce que vous avez désactivé le GPS dans vos réglages. C'est une erreur fondamentale. En réalité, même avec un smartphone configuré pour le mode privé, le réseau mobile sait exactement où vous vous trouvez, et des entreprises spécialisées vendent cet accès au plus offrant.

L'illusion du bouton « Désactiver la localisation »

La plupart des utilisateurs considèrent les paramètres de confidentialité de leur iPhone ou de leur Android comme un bouclier efficace. On coche une case, on refuse l'accès à la position pour une application, et on se persuade que notre trace numérique s'efface. Pourtant, cette sensation de sécurité est une illusion totale. La vulnérabilité est invisible car elle ne se situe pas dans votre appareil, mais dans l'infrastructure même qui permet à votre téléphone de capter du réseau.

Pourquoi vos réglages de confidentialité sont cosmétiques

Il existe une distinction technique majeure entre la localisation GPS et la localisation réseau. Le GPS est géré par le système d'exploitation de votre téléphone : c'est lui que vous contrôlez via vos réglages. En revanche, la localisation réseau est gérée par l'opérateur. Pour que vous puissiez passer un appel ou envoyer un SMS, votre téléphone doit être connecté à une antenne-relais. L'opérateur sait donc toujours à quelle antenne vous êtes rattaché.

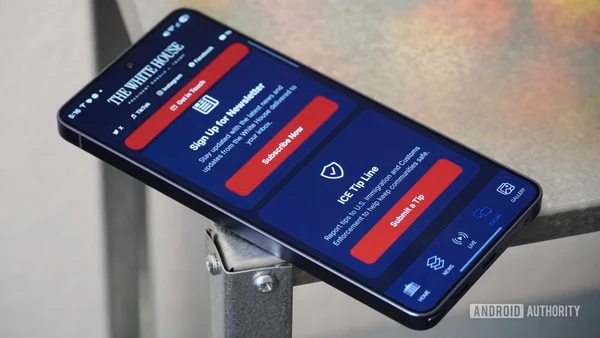

C'est un peu comme un glitch de serveur dans un jeu vidéo. Le bug n'est pas dans votre application (le client), mais dans le code source du serveur. Même si vous modifiez l'apparence de votre profil ou vos options de visibilité, le serveur enregistre vos coordonnées en temps réel. Cette donnée est structurelle et indépendante de vos choix de confidentialité. Pour comprendre comment d'autres systèmes exploitent vos données, vous pouvez consulter notre analyse sur les données de localisation et CBP.

Le paradoxe du smartphone comme traceur permanent

Le smartphone est, par définition, un appareil de communication radio. Pour fonctionner, il doit maintenir un dialogue constant avec les antennes-relais environnantes. Ce processus, appelé « handover » lorsqu'on se déplace, crée une trace indélébile. Le réseau ne se contente pas de vous fournir du signal, il vous cartographie.

Cette communication est obligatoire. Vous ne pouvez pas demander à votre téléphone de « ne plus parler » aux antennes tout en restant connecté au réseau mobile. Cette dépendance crée une faille permanente : tant que votre carte SIM est active et le téléphone allumé, vous émettez un signal qui peut être intercepté ou demandé par quiconque possède un accès privilégié au cœur du réseau télécom.

La différence entre GPS et triangulation réseau

Le GPS utilise des satellites pour calculer une position précise, souvent à quelques mètres près. C'est une fonction active que l'utilisateur peut couper. La localisation réseau, elle, repose sur la distance entre le téléphone et plusieurs antennes (triangulation).

Même sans GPS, un opérateur peut situer un utilisateur avec une précision suffisante pour savoir dans quel bâtiment il se trouve. Cette méthode ne demande aucune autorisation de l'utilisateur, car elle est intrinsèque au fonctionnement du GSM.

SS7 et Diameter : les autoroutes invisibles de l'espionnage

Pour comprendre comment des entreprises privées peuvent localiser un téléphone à l'autre bout du monde, il faut plonger dans les protocoles de signalisation. Ce sont les langages que les opérateurs utilisent pour communiquer entre eux, notamment pour gérer l'itinérance (le roaming) quand vous voyagez à l'étranger.

Le protocole SS7, un héritage des années 70 devenu une passoire

Le SS7 (Signaling System No. 7) est le pilier des réseaux 2G et 3G. Conçu dans les années 1970, il a été bâti sur un principe de confiance absolue entre les opérateurs. À l'époque, le cercle des acteurs télécoms était restreint et sécurisé. Le protocole ne prévoyait donc aucun mécanisme d'authentification rigoureux.

Aujourd'hui, cette confiance aveugle est une catastrophe sécuritaire. Un attaquant qui parvient à accéder à un point d'entrée SS7 (via un petit opérateur complaisant ou un accès acheté sur le marché noir) peut envoyer un message spécifique appelé « Provide Subscriber Info ». Ce message demande à l'opérateur d'origine de la victime de livrer la position actuelle de l'abonné. L'opérateur, croyant s'adresser à un partenaire légitime, répond en donnant l'identifiant de l'antenne-relais utilisée, permettant de situer la cible à quelques centaines de mètres près.

Diameter et la 4G/5G : le problème persiste

Avec l'arrivée de la 4G, le protocole Diameter a été introduit pour remplacer le SS7. En théorie, Diameter devait être plus robuste. Cependant, la réalité technique est plus nuancée. Pour assurer la compatibilité avec les anciens réseaux et faciliter le roaming mondial, Diameter doit souvent coexister avec SS7.

Le passage à la 5G n'a pas réglé le problème, surtout dans sa version « Non-Standalone » (NSA), qui s'appuie encore sur un cœur de réseau 4G. Les vulnérabilités structurelles sont donc héritées. Les fournisseurs de surveillance exploitent simplement ces ponts entre les générations de réseaux pour continuer à pister les utilisateurs.

L'absence d'authentification dans le cœur du réseau

Le problème central réside dans le fait que ces protocoles ne vérifient pas systématiquement l'identité de celui qui pose la question. Si un message arrive d'un nœud du réseau considéré comme « de confiance », la réponse est envoyée automatiquement.

C'est cette faille que des chercheurs, notamment via Citizen Lab, ont mise en évidence. Le réseau fait confiance à l'expéditeur du signal, transformant chaque opérateur du monde en un relais potentiel pour un espion.

First Wap et Altamides : le business du pistage en temps réel

L'exploitation de ces failles n'est pas le fait de hackers isolés, mais d'une industrie organisée. Des entreprises comme First Wap ont transformé ces vulnérabilités réseau en produits commerciaux lucratifs, vendus à des gouvernements ou des agences de renseignement.

Altamides : l'outil capable de localiser 14 000 numéros

L'enquête menée par Lighthouse Reports a mis en lumière l'existence d'un outil nommé Altamides, développé par First Wap. Ce logiciel permet une géolocalisation en temps réel de n'importe quel numéro de téléphone, sans aucune installation sur l'appareil cible. Les chiffres sont vertigineux : plus de 14 000 numéros auraient été ciblés dans 168 pays différents.

L'aspect le plus cynique de cette opération réside dans le contournement des règles légales. First Wap a proposé de vendre ses services à des clients, notamment au Niger, en ignorant volontairement les licences d'exportation requises pour les technologies de surveillance. Pour eux, la localisation n'est pas un service technique, mais une marchandise dont le prix dépend de la discrétion et de l'urgence de la demande.

De la géolocalisation au contrôle de WhatsApp

Si la localisation est le produit d'appel, elle sert souvent de premier pas vers des intrusions plus profondes. En connaissant la position exacte d'une cible, les attaquants peuvent mieux orchestrer d'autres types d'attaques. Plus grave encore, certains de ces services proposent d'intercepter des messages ou de prendre le contrôle de comptes WhatsApp.

Cela se produit souvent via le détournement de SMS (SMS interceptés via SS7) pour récupérer les codes de vérification. Une fois que l'attaquant a accès au numéro de téléphone et à sa localisation, le smartphone devient une clé d'accès totale à la vie privée de l'utilisateur. Le numéro de téléphone, censé être un simple identifiant de communication, se transforme en une vulnérabilité critique.

Le rôle des courtiers suisses et internationaux

Outre First Wap, d'autres acteurs gravitent autour de ce marché. Un courtier basé en Suisse, dirigé par Andreas Fink, a également été identifié comme un intermédiaire clé. Ces sociétés servent de ponts entre les failles techniques des réseaux et les clients finaux.

Elles ne créent pas forcément la faille, mais elles savent comment l'acheter et la revendre. Ce marché gris fonctionne sur un modèle d'abonnement ou de paiement à la requête, rendant la surveillance accessible à toute entité disposant des fonds nécessaires.

Des cibles prestigieuses aux citoyens ordinaires : qui est visé ?

On imagine souvent que ce type de surveillance est réservé aux espions de cinéma. Pourtant, les rapports de Citizen Lab et de Lighthouse Reports montrent que le spectre des victimes est beaucoup plus large, allant des figures publiques aux agents de l'État.

Journalistes et dirigeants d'Airbus dans le viseur

Les journalistes d'investigation sont des cibles prioritaires. En localisant un reporter, un gouvernement peut identifier ses sources ou anticiper la publication d'un article compromettant. Mais le monde corporate n'est pas épargné. Des dirigeants d'entreprises comme Airbus ont été traqués pour des raisons d'espionnage économique.

L'objectif est simple : savoir qui rencontre qui, où et quand. La géolocalisation réseau permet de cartographier les réseaux d'influence et les négociations secrètes. Dans ce jeu d'échecs mondial, le téléphone portable est le mouchard idéal, car il accompagne sa victime partout, même dans les lieux supposés sécurisés.

Le cas critique des agents de l'État français et du GIGN

L'enquête du journal Le Monde a révélé une faille alarmante concernant les personnels sensibles de l'État français. Des officiers des services de renseignement, des membres du GIGN ou des militaires affectés à la dissuasion nucléaire ont été trahis par leurs propres appareils.

L'ironie est frappante : alors que ces agents sont formés au secret, leurs données de localisation, parfois captées via des réseaux publicitaires ou des failles télécoms, permettent de retrouver leur domicile et leurs habitudes. Cela prouve que même un niveau de sécurité dit « professionnel » est insuffisant face à une infrastructure réseau qui fuit des données en permanence.

La banalisation du pistage via les données publicitaires

Il ne s'agit pas seulement de protocoles SS7. L'industrie publicitaire (AdTech) collecte des milliards de points de localisation via des applications banales. Ces données sont ensuite revendues à des courtiers (data brokers).

En croisant ces données avec des informations publiques, il devient facile de dé-anonymiser un individu. Si un téléphone se trouve chaque nuit à la même adresse et chaque jour dans un bureau du ministère de la Défense, l'identité du propriétaire est pratiquement certaine.

Le vide juridique entre le RGPD et les zones grises internationales

Face à ces pratiques, on pourrait penser que le cadre législatif européen, et notamment le RGPD, offre une protection. En réalité, les fournisseurs de surveillance opèrent dans des zones d'ombre où la loi a peu de prise.

Le RGPD face aux entreprises hors Union européenne

Le RGPD impose des règles strictes sur la collecte des données de localisation. Cependant, comment sanctionner une entreprise comme First Wap qui opère depuis l'Indonésie ou des courtiers basés en Suisse ? Ces sociétés utilisent des juridictions laxistes pour vendre des services illégaux à des clients situés partout dans le monde.

La CNIL et les autres autorités de protection des données se retrouvent impuissantes face à des acteurs qui ne possèdent aucune infrastructure physique sur le sol européen mais qui exploitent les réseaux des opérateurs européens. C'est un décalage total entre la légalité théorique et la réalité opérationnelle du marché de la surveillance.

La complicité passive des opérateurs télécoms

Une question fondamentale se pose : quelle est la responsabilité d'Orange, SFR, Bouygues ou Free ? Ces opérateurs sont les gardiens des portes d'entrée SS7 et Diameter. S'ils ne déploient pas de « SS7 Firewalls » performants, ils laissent la porte ouverte aux courtiers de surveillance.

Sont-ils victimes de protocoles obsolètes ou négligents ? Le déploiement de protections coûte cher et demande une mise à jour constante. En restant passifs, les opérateurs acceptent implicitement que leurs abonnés soient vulnérables. Cette situation rappelle d'autres dérives techniques, comme dans l'affaire IMSI-catcher à Paris, où la capture de données mobiles a été utilisée à grande échelle.

Le manque de transparence sur les requêtes de localisation

Les opérateurs reçoivent quotidiennement des milliers de requêtes de localisation pour des besoins légitimes (itinérance, services d'urgence). Le problème est qu'il n'existe pratiquement aucun audit public sur le nombre de requêtes suspectes bloquées ou acceptées.

Sans une obligation de transparence, l'utilisateur ne saura jamais si son opérateur a livré sa position à une agence étrangère ou à un prestataire privé. Le secret commercial prime souvent sur la sécurité des abonnés.

Survivre à la surveillance réseau : existe-t-il un bouclier ?

L'utilisateur moyen se demande naturellement comment se protéger. La réponse est frustrante, car les solutions classiques de cybersécurité sont totalement inefficaces contre ce type d'attaque.

Pourquoi les VPN et le chiffrement sont inutiles ici

Il est crucial de comprendre qu'un VPN (Virtual Private Network) protège vos données internet. Il masque votre adresse IP et chiffre le trafic entre votre appareil et un serveur. Mais le VPN ne gère pas la signalisation réseau.

Le lien entre votre téléphone et l'antenne-relais reste en clair. Le protocole SS7 ne passe pas par le VPN. De même, utiliser Signal ou WhatsApp pour vos messages ne change rien à votre localisation réseau. Le pistage se produit au niveau de la couche physique et de signalisation du GSM, bien avant que vos applications de chiffrement n'entrent en jeu. Vous pouvez avoir l'application la plus sécurisée du monde, votre carte SIM continuera de dire au réseau où vous êtes.

Les limites des applications « anti-espionnage »

Certaines applications promettent de détecter les logiciels espions (stalkerware). Si elles peuvent identifier des applications malveillantes installées sur le téléphone, elles sont totalement aveugles face au pistage réseau.

Le pistage via SS7 ne laisse aucune trace sur le smartphone. Il n'y a pas de processus qui tourne en arrière-plan, pas de batterie qui se vide plus vite, pas de connexion internet suspecte. L'attaque se passe sur le réseau, pas sur l'appareil.

Les seules pistes : limitation et pression politique

Puisqu'il n'existe pas de « bouton off » pour la signalisation réseau, la solution est collective. La seule protection réelle consiste à mettre la pression sur les opérateurs pour qu'ils sécurisent leurs cœurs de réseau et bloquent les requêtes suspectes.

À titre individuel, quelques mesures limitent les risques, sans les supprimer :

* Utiliser des communications hors réseau GSM (Wi-Fi sécurisé) quand c'est possible.

* Être vigilant sur l'utilisation de cartes SIM provenant d'opérateurs peu scrupuleux.

* Prendre conscience que le téléphone est un traceur et ne pas l'emporter dans des lieux où une confidentialité absolue est requise.

Pour approfondir les risques liés à la surveillance étatique, vous pouvez consulter notre article sur la loi FISA et la surveillance.

Conclusion : bilan d'une vie privée sous surveillance

La dépendance absolue au réseau mobile a créé une faille structurelle dans notre vie privée. Nous avons accepté de troquer notre anonymie contre la commodité d'être joignables partout et tout le temps. Cette vulnérabilité n'est pas un accident, c'est le résultat d'une infrastructure conçue pour la connectivité, et non pour la sécurité.

Tant que les protocoles de signalisation comme SS7 et Diameter resteront basés sur une confiance aveugle, les courtiers en surveillance continueront de prospérer. La confidentialité ne peut plus être une simple option dans les réglages d'un smartphone, car elle est systématiquement contournée par le réseau. Elle doit devenir une norme technique imposée et auditée chez les opérateurs. Le combat pour la vie privée ne se joue plus seulement sur nos écrans, mais dans les câbles et les serveurs invisibles qui soutiennent notre monde connecté.