Imaginez un instant que les ingénieurs responsables de la sécurité de vos données les plus sensibles qualifient l'outil qu'ils sont censés protéger de « pile de merde » ou de « tarte aux spaghettis ». C’est le choc absolu que vient de révéler l’enquête menée par le journal d'investigation ProPublica. Pendant des années, des experts fédéraux américains ont détruit en interne la fiabilité du cloud gouvernemental de Microsoft, le jugeant techniquement inférieur et dangereux, tout en apposant leur tampon officiel sur sa certification. Ce paradoxe sidérant nous force à reconsidérer notre confiance aveugle envers les géants de la tech et leurs labels de sécurité, illustrant une fracture béante entre la réalité technique et la communication institutionnelle.

Une pile de merde validée : le paradoxe des experts fédéraux

L'enquête publiée par ProPublica sonne comme une bombe dans le monde cloisonné de la cybersécurité gouvernementale. On y découvre des échanges internes d'une violence rare, où des experts fédéraux chargés d'auditer les systèmes de Microsoft expriment leur mépris total pour l'architecture proposée. Loin du langage policé des rapports officiels, les termes employés sont crus et révélateurs d'une frustration profonde. Le plus consternant est que ces critiques virulentes sont restées enfermées dans les murs des bureaux, tandis qu'au grand jour, Microsoft recevait les accréditations les plus élevées, vendant une image de forteresse impénétrable.

L'enquête ProPublica qui change tout sur la confiance en Microsoft

C'est Renee Dudley, journaliste chez ProPublica, qui a extrait ces perles de l'ombre. Son travail met à nu le contraste saisissant entre l'image publique de Microsoft, promoteur inlassable de la sécurité « entreprise » et partenaire incontournable des États, et la réalité de ses coulisses. Les e-mails et notes internes révèlent une organisation où les avertissements sont ignorés ou minimisés pour ne pas nuire au business. Le scandale ici n'est pas tant la présence de failles techniques, inhérentes à tout système complexe, mais la dissimulation systématique de critiques jugées trop gênantes. Quand ceux qui sont payés pour trouver les trous dans la raquette sèment les doutes aussi violemment, et qu'on les fait taire, la notion de « certification » perd tout son sens.

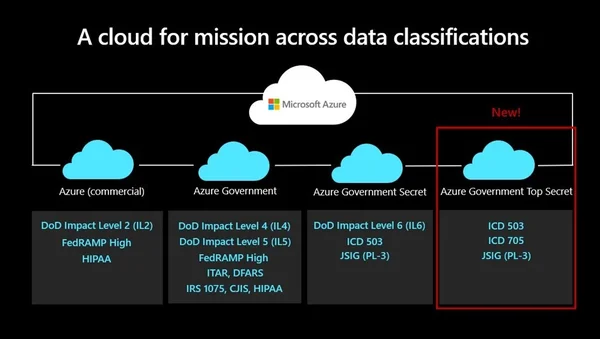

GCC High : le cloud qui devait protéger les secrets d'État

Pour comprendre la gravité de la situation, il faut saisir ce qu'est exactement le Microsoft Government Community Cloud High, ou GCC High. Ce n'est pas le OneDrive ou l'Azure que vous utilisez pour gérer vos photos ou vos documents administratifs. C'est une offre cloud spécifiquement conçue pour héberger les données les plus sensibles du gouvernement américain : le Département de la Défense, les agences de renseignement, le ministère de la Justice. C'est le niveau « top secret », l'endroit où l'on s'attend à ce que chaque bit soit chiffré, verrouillé et surveillé comme la fortune d'un sultan. C'est pour cette raison que l'insistance des experts sur sa faiblesse structurelle est si terrifiante : si même le coffre-fort blindé est en papier mâché, que vaut la sécurité du reste de la maison ? Pour en savoir plus sur les nuances entre le cloud grand public et ces exigences de souveraineté, notre comparatif sur la souveraineté du cloud détaille les différences fondamentales.

FedRAMP : le tampon officiel qui ne veut plus dire grand-chose

Au cœur de ce système se trouve FedRAMP, le Federal Risk and Authorization Management Program. C'est ce programme qui sert de garant de sécurité, délivrant le précieux sésame qui permet aux entreprises de travailler avec l'administration fédérale. En théorie, FedRAMP est un filtre infranchissable : pour être validé, il faut prouver que l'on respecte des centaines de critères de sécurité draconiens. Mais la pratique révélée par l'enquête montre que ce filtre peut être biaisé. Comment un système décrit comme « pourri » par les meilleurs experts du pays a-t-il pu obtenir la certification la plus élevée fin 2024 ? La réponse semble résider dans une combinaison de pressions politiques, de dépendance technologique et d'un processus d'acceptation des risques qui tend à valider l'inacceptable plutôt qu'à corriger le problème.

Storm-0558 : quand une clé de signature pourrie a ouvert les e-mails du gouvernement

Les critiques des experts n'étaient pas que des mots en l'air. Elles ont trouvé une confirmation tragique et concrète avec l'incident Storm-0558, survenu au milieu de l'année 2023. Cet événement, qui a fait froid dans le dos des services de renseignement du monde entier, a démontré que les failles architecturales dénoncées en interne étaient des portes ouvertes pour les adversaires les plus déterminés. Ce n'est pas une simple fuite de données, c'est l'histoire d'une cascade d'erreurs techniques et humaines qui a permis à des pirates chinois de marcher dans les bureaux virtuels du gouvernement américain sans forcer la porte.

Un crash en 2021, une clé en clair, et trois ans d'invisibilité

Tout commence par une maladresse banale qui a des conséquences apocalyptiques. En avril 2021, un système de signature chez Microsoft subit un crash. Pour analyser l'incident, les ingénieurs créent un « crash dump », une sorte de photo instantanée de la mémoire du système. Le problème, c'est qu'à cause d'une condition de course — un problème de synchronisation entre deux processus — ce dump contenait une clé de signature MSA (Microsoft Account) en clair. Normalement, une clé cryptographique ne doit jamais, jamais apparaître en clair dans un fichier de log. Mais le pire est ce qui a suivi : ce dump a été transféré de l'environnement de production sécurisé vers un environnement de débogage, considéré à tort comme moins critique. Une fois là-bas, cette clé est restée dormante, invisible, attendant qu'on la trouve, pendant trois longues années.

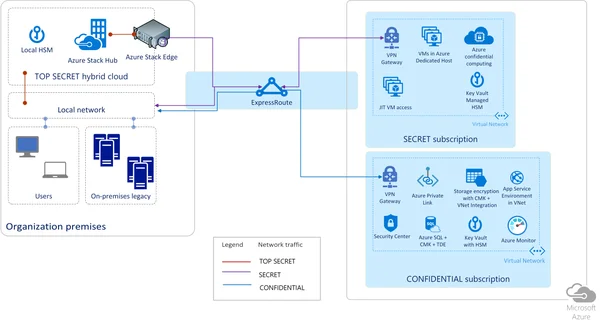

Pourquoi une clé « consommateur » pouvait ouvrir les portes du gouvernement

On pourrait se demander pourquoi une clé volée dans la partie « grand public » de Microsoft pourrait menacer le Pentagone. C'est là que réside l'erreur de conception fondamentale, remontant à septembre 2018. Microsoft avait créé un point de terminaison de métadonnées commun pour les applications consommateurs et les applications d'entreprise. Autrement dit, ils avaient mélangé les tuyaux du particulier et ceux de l'État. Résultat : une clé de signature destinée à valider des jetons d'accès pour des comptes Hotmail ou Outlook personnels pouvait être utilisée pour forger des jetons valides pour des comptes gouvernementaux Exchange Online. C'est la quintessence de la « tarte aux spaghettis » : une architecture tellement emmêlée qu'une clé volée dans la cuisine peut ouvrir le coffre-fort du directeur. C'est exactement le type de critique que les experts fédéraux formulaient, ignorés jusqu'à ce que l'inévitable se produise.

L'attaque silencieuse des hackers chinois (mai-juillet 2023)

L'inévitable s'est concrétisé sous le nom de code Storm-0558. Au printemps 2023, des pirates affiliés à la Chine ont récupéré cette clé maudite, probablement en compromettant le compte d'un ingénieur de Microsoft qui avait accès à l'environnement de débogage. Une fois la clé en main, ils n'ont eu qu'à forger des jetons d'accès numériquement signés et valides. Ils se sont alors introduits silencieusement dans les boîtes mail de plusieurs organisations sensibles, dont des agences gouvernementales américaines high-profile. L'attaque a duré des mois avant d'être détectée, non pas par Microsoft, mais par les clients eux-mêmes qui remarquaient des activités suspectes. Le rapport du Cyber Safety Review Board (CSRB) a conclu que cette intrusion « n'aurait jamais dû arriver » et souligné que les clés de signature sont « l'équivalent cryptographique des joyaux de la couronne ». Pour les passionnés de tech qui analysent ces dérives, cet épisode rappelle d'autres paniques récentes liées à l'intelligence artificielle, comme celles détaillées dans notre article sur Claude Code Security.

Escorte numérique : le scandale des ingénieurs chinois au Pentagone

Au-delà des failles logicielles, l'enquête de ProPublica a mis au jour une pratique de gestion qui défie le bon sens le plus élémentaire en matière de sécurité nationale. Pendant près d'une décennie, le ministère américain de la Défense a confié la maintenance de certains de ses systèmes informatiques critiques à des ingénieurs basés en Chine. Si l'externalisation est courante dans le monde de la tech, le faire dans un pays considéré comme le principal adversaire géopolitique et cybernétique des États-Unis, et pour des systèmes aussi sensibles, relève de l'inconscience ou d'un cynisme absolu.

Dix ans d'ingénieurs chinois avec une supervision minimale

Les détails révélés sont glaçants. Microsoft faisait appel à du personnel en Chine pour assurer la maintenance et le support technique des systèmes informatiques du Pentagone. Selon les rapports, la supervision par le personnel américain était réduite au minimum. Dans le jargon interne, les superviseurs américains étaient surnommés des « escortes numériques ». Ce terme, qui pourrait sembler drôle dans un autre contexte, prend ici une résonance inquiétante : ils n'étaient pas là pour diriger ou contrôler techniquement, mais juste pour « accompagner » l'opération, assister à distance à ce qui se passait sans forcément comprendre les subtilités techniques ou culturelles des interventions menées. Cet arrangement, en place depuis près de dix ans, n'avait jamais été rendu public avant l'enquête.

L'annonce de juillet 2025 : Microsoft promet d'arrêter… mais pourquoi maintenant ?

Face au tollé médiatique soulevé par les révélations de ProPublica, la réaction de Microsoft a été aussi prévisible que tardive. En juillet 2025, l'entreprise a annoncé qu'elle cesserait d'utiliser des ingénieurs basés en Chine pour les tâches de maintenance liées au gouvernement américain. On peut s'interroger sur cette soudaine prise de conscience éthique. Si la pratique était réellement un risque inacceptable pour la sécurité, elle aurait dû être arrêtée bien plus tôt. Cette annonce ressemble fort à un pansement posé sur une plaie ouverte pour calmer l'opinion publique, plutôt qu'à une véritable refonte des protocoles de sécurité. Cela renforce l'idée que la réputation de l'entreprise a souvent pris le pas sur la sécurité réelle des données qu'elle était censée protéger. Ce n'est pas un cas isolé : récemment, des questions similaires de souveraineté ont émergé en France avec la cession d'actifs stratégiques, comme dans le cas d'Exaion cédé au géant américain Mara, soulevant des inquiétudes sur l'accès aux infrastructures critiques.

Les risques d'une externalisation mal maîtrisée

Au-delà de l'aspect géopolitique, cette situation met en lumière le problème structurel de l'externalisation de la sécurité. Confier les clés de son infrastructure critique à une tierce partie est déjà un pari risqué, mais lorsque cette tierce partie opère depuis une juridiction adversaire, le pari devient une roulette russe. Les ingénieurs américains, surnommés « escortes numériques », avaient en réalité bien peu de prise sur les actions techniques effectuées par leurs homologues chinois. Cette asymétrie de contrôle et de compétence a créé une zone d'ombre béante dans la gestion des systèmes, potentiellement exploitable par des services de renseignement ou par des acteurs malveillants pénétrant la chaîne d'approvisionnement. C'est une illustration cruelle que la sécurité informatique ne se délègue pas impunément, surtout quand les enjeux touchent à la souveraineté nationale.

Dette technique et documentation fantôme : l'enfer sous-jacent du cloud

Pour comprendre pourquoi un système aussi critique peut être maintenu dans un état si précaire, il faut plonger dans les entrailles de la « dette technique ». Ce terme, familier aux développeurs, désigne le coût cumulé des choix d'architecture rapides ou négligés qui devront être payés plus tard par des travaux de correction difficiles et coûteux. Dans le cas du cloud de Microsoft, cette dette n'est pas seulement un fardeau comptable, c'est une véritable bombe à retardement sécuritaire, alimentée par une documentation quasi inexistante.

Des années sans diagrammes de flux pour les services de chiffrement

Les réviseurs fédéraux se sont heurtés à un mur de silence documentaire. Sur plusieurs années, ils ont signalé un « manque de documentation de sécurité détaillée » alarmant. Plus inquiétant encore, il manquait tout simplement les diagrammes de flux de données pour des services fondamentaux comme le chiffrement Exchange Online. Imaginez essayer de réparer une centrale nucléaire sans les plans de plomberie : c'est exactement la situation dans laquelle se trouvaient les auditeurs. Sans documentation précise, sans cartes montrant comment les données circulent d'un point A à un point B, il est impossible d'auditer correctement un système. On ne peut pas sécuriser ce que l'on ne comprend pas, et il est évident que chez Microsoft, la compréhension globale de leur propre écosystème s'était perdue au fil des années de patchs empilés les uns sur les autres.

L'architecture « tarte aux spaghettis » et la dette technique explosive

C'est ici que la métaphore de la « tarte aux spaghettis » prend tout son sens. Les ingénieurs et auditeurs décrivent une architecture tellement complexe et interconnectée que personne ne maîtrise vraiment l'ensemble des liens entre les différents services. Modifier une ligne de code pour un produit peut avoir des conséquences imprévues dans un autre système totalement différent. Cette dette technique explosive se traduit par des vulnérabilités qui réapparaissent sans cesse. D'ailleurs, ce n'est pas une histoire du passé : fin 2025, l'avis du CERT-FR (référence CERTFR-2025-AVI-0688) alertait encore sur des vulnérabilités multiples dans Microsoft Azure, permettant des élévations de privilèges, des atteintes à la confidentialité des données ou des contournements de politique de sécurité. C'est la preuve que malgré les promesses de nettoyage, le fond du problème persiste. Microsoft a d'ailleurs dû récemment faire face à d'autres contentieux liés au non-respect de ses propres règles, comme l'affaire concernant l'école et les 152 millions d'euros jusqu'en 2029.

Les délais FedRAMP : 192 jours pour accepter les vulnérabilités non corrigées

Comment un système aussi bancal peut-il passer à travers les mailles du filet de FedRAMP ? La réponse réside dans une procédure bureaucratique qui offre une porte de sortie élégante pour l'inaction. Le processus FedRAMP impose aux fournisseurs de suivre les vulnérabilités et de les corriger. Cependant, si une faille n'est pas corrigée dans un délai de 192 jours, elle est simplement catégorisée comme une « vulnérabilité acceptée ». C'est un tour de passe-passe sémantique incroyable : au lieu de dire « nous n'avons pas réussi à réparer ce trou de sécurité », on dit « nous avons accepté le risque ». Pour Microsoft et les agences gouvernementales qui dépendent de lui, c'est la solution parfaite. Elle permet de garder le système en production sans avoir à investir les milliards nécessaires pour une refonte complète, tout en cochant les cases administratives requises pour la conformité.

La campagne de pression du ministère de la Justice et de Microsoft

Un système ne devient pas impénétrable par magie, et il ne reste pas en service malgré ses défauts sans un coup de pouce politique puissant. L'enquête révèle comment la mécanique lourde de l'État américain et les intérêts commerciaux de Microsoft se sont alignés pour forcer la validation du GCC High, balayant les objections techniques sous le tapis. C'est une histoire de pressions, d'urgence feinte et de réalisme administratif qui a primé sur l'excellence technique.

La pause FedRAMP de 2023 qui n'a duré que le temps de la communication

Lorsque l'incident Storm-0558 a éclaté à l'été 2023, montrant au monde entier que les clés du royaume pouvaient être volées, FedRAMP a dû réagir. L'organisme a annoncé une pause dans l'examen du GCC High. C'était un geste fort, destiné à montrer que l'on prenait la sécurité au sérieux. Mais dans la réalité, cette pause n'a été qu'une courte suspension cosmétique. Elle a duré juste le temps nécessaire pour que Microsoft corrige les problèmes les plus visibles et les plus embarrassants — ceux qui faisaient la une des journaux — et pour que la tempête médiatique passe. Il n'a jamais été question d'une remise en cause profonde de l'architecture, ni d'une refonte des processus de validation. La machine s'est remise en marche dès que le regard du public s'était détourné.

Quand le Département de la Justice fait pression pour ses propres besoins

Pourquoi FedRAMP a-t-il repris si vite ? Parce que le Département de la Justice américain (DOJ), parmi d'autres agences, avait un besoin urgent de ce cloud. Les systèmes existants étaient obsolètes, coûteux à maintenir, et la migration vers le cloud de Microsoft était perçue comme la solution miracle pour moderniser l'administration. Microsoft, de son côté, avait un besoin crucial de ce contrat prestigieux pour asseoir sa domination sur le marché du cloud gouvernemental. Une coalition d'intérêts s'est donc formée pour faire taire les voix discordantes. Le DOJ a fait pression, arguant que les risques opérationnels de ne pas migrer étaient supérieurs aux risques de sécurité. C'est un argument classique, mais dangereux : choisir l'efficacité immédiate au détriment de la sécurité à long terme. Les experts qui qualifiaient le système de « pile de merde » ont été mis devant le fait accompli : il fallait valider, car il n'y avait pas d'alternative viable sur le marché.

La rationalisation bureaucratique au service du business

Cette dynamique de pression est exacerbée par les récents changements organisationnels au sein de FedRAMP. L'organisme a retiré le Joint Authorization Board (JAB) et son processus d'autorisation provisoire (P-ATO), prétendument pour rationaliser les autorisations des fournisseurs. En pratique, cela centralise encore plus le pouvoir de décision et réduit les niveaux de relecture indépendants. Dans un tel contexte, il devient encore plus facile pour un acteur dominant comme Microsoft de naviguer entre les mailles du filet réglementaire. La simplification administrative, louable sur le papier, peut devenir l'ennemie de la rigueur technique lorsqu'elle sert à accélérer l'adoption de solutions non matures pour satisfaire des impératifs politiques et commerciaux.

Et en France ? SecNumCloud et l'illusion de la protection souveraine

Face à ce cataclysme outre-Atlantique, on pourrait se rassurer en pensant que cela ne concerne que les États-Unis et leurs géants technologiques. Après tout, la France et l'Europe ont mis en place leurs propres garde-fous, avec le fameux label SecNumCloud de l'ANSSI. Mais est-ce vraiment un rempart infranchissable, ou simplement une version locale du même système de confiance basé sur des processus ?

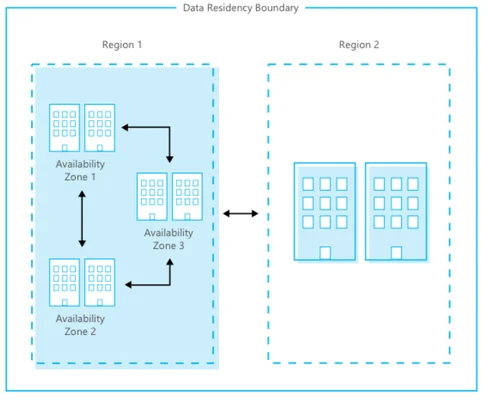

SecNumCloud : l'exigence française qui semble plus stricte

Le SecNumCloud est la qualification délivrée par l'Agence nationale de la sécurité des systèmes d'information (ANSSI). Elle vise à identifier les offres de cloud de confiance, capables de protéger les données sensibles contre les menaces cybernétiques mais aussi contre les lois extraterritoriales américaines comme le Cloud Act. En théorie, les exigences sont draconiennes : cloisonnement des données, maîtrise totale de la chaîne d'approvisionnement, localisation des équipes. C'est un cadre qui semble offrir une protection bien supérieure au simple « tampon » FedRAMP. Il rassure les administrations françaises et les entreprises stratégiques qui cherchent à échapper au prisme de la surveillance américaine.

Microsoft a confirmé l'accès du gouvernement américain aux données

Cependant, la réalité juridique est têtue. Même si une infrastructure est située en France et certifiée SecNumCloud, si le fournisseur est une entreprise américaine, il reste soumis aux lois de son pays d'origine. Des discussions et confirmations, relayées notamment sur le subreddit r/france, ont mis en lumière que le gouvernement américain pouvait, dans certaines conditions, accéder aux données stockées dans les centres de données européens de Microsoft. Le Cloud Act permet aux autorités américaines d'exiger la remise de données, même si elles sont hébergées à l'étranger, ce qui crée un conflit juridique permanent avec le RGPD et les souverainetés nationales. Le SecNumCloud peut protéger contre les pirates, mais peut-il protéger contre le propriétaire légal de l'infrastructure ? La réponse est plus nuancée que ce que le marketing laisse entendre.

La question qui dérange : qui audite vraiment les auditeurs ?

Si l'affaire Microsoft nous apprend une chose, c'est que la documentation fournie par l'audité n'est pas une preuve absolue de sécurité. Pendant des années, Microsoft a réussi à masquer l'état réel de sa dette technique et de ses failles conceptuelles aux auditeurs fédéraux, en grande partie parce que ceux-ci dépendaient des diagrammes et des rapports fournis par l'entreprise elle-même. En France, avec SecNumCloud, la dynamique est similaire : les auditeurs de l'ANSSI examinent les dossiers fournis par les candidats. Si Microsoft a pu berner ou contourner la vigilance de FedRAMP malgré des critiques internes violentes, quelles garanties avons-nous que le même phénomène ne puisse pas se produire avec d'autres certifications ? La confiance repose sur une chaîne humaine, et cette chaîne a montré qu'elle pouvait se briser sous le poids des enjeux économiques et politiques.

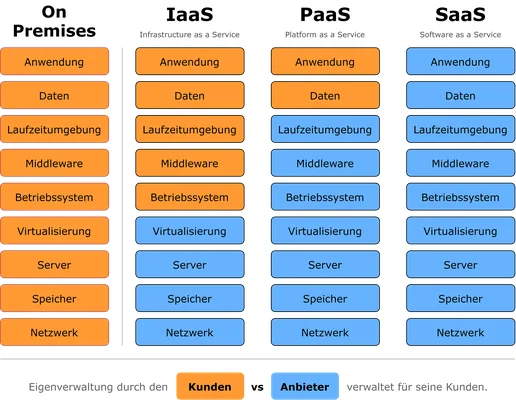

Ce que ça veut dire pour VOS données : le cauchemar de la dépendance

Ce scandale gouvernemental doit nous servir de miroir pour nos propres pratiques numériques. Si le gouvernement américain avec ses moyens illimités, ses experts de niveau mondial et ses exigences de sécurité drastiques ne peut pas sécuriser son cloud, qu'en est-il de vos données personnelles sur OneDrive, Google Drive ou iCloud ? La transition entre le monde de la haute sécurité et celui du grand public est fluide, et les technologies sont souvent les mêmes.

Vos photos, vos documents : le même cloud, les mêmes failles

Il faut se rendre à l'évidence : les failles techniques dénoncées dans GCC High existent potentiellement, sous une forme ou une autre, dans les offres grand public. La gestion des clés cryptographiques, la documentation manquante, l'architecture complexe type « tarte aux spaghettis » ne sont pas des spécificités réservées au contrat du Pentagone. Ce sont les fondations mêmes des produits Microsoft que nous utilisons tous les jours. Le cloud pourri des experts fédéraux et votre OneDrive partagent la même base technique, les mêmes lignes de code et les mêmes choix architecturaux historiques. Si une clé consommateur a pu ouvrir la porte du Département de la Justice, il est naïf de croire que nos comptes personnels sont à l'abri d'erreurs de conception similaires.

La leçon du Zero Trust : ne faire confiance à personne, même pas à Microsoft

La philosophie du « Zero Trust » (zéro confiance), au cœur de la série d'enquêtes de ProPublica sur le sujet, doit devenir notre boussole quotidienne. Ce principe de sécurité consiste à ne jamais faire confiance par défaut, que ce soit à un utilisateur, un appareil ou, désormais, un fournisseur de cloud. Appliquer cette philosophie au quotidien signifie reprendre le contrôle de ses données : chiffrer ses fichiers localement avant de les envoyer sur le cloud, effectuer des sauvegardes hors des écosystèmes des géants de la tech, et diversifier ses services pour ne pas être prisonnier d'un seul fournisseur. La sécurité ne doit plus être un abonnement que l'on paie, mais une pratique active que l'on applique à chacune de ses interactions numériques.

Conclusion : le monopole qui tue la sécurité

Ce scandale illustre avec une violence rare la dépendance dangereuse des États, et des individus, envers un nombre restreint de fournisseurs cloud. Il nous rappelle que les certifications et les tampons officiels ne sont que des indicateurs de conformité administrative, et non des garanties absolues de robustesse technique. L'Europe et la France, avec leurs initiatives comme SecNumCloud, tentent de tracer une voie différente, mais elles restent vulnérables tant qu'elles reposent sur une concentration similaire des infrastructures.

La dépendance crée l'impunité

La leçon centrale de l'enquête ProPublica est que Microsoft a pu se permettre d'imposer un cloud « pourri » parce que le gouvernement américain n'avait tout simplement pas le choix. Quitter Microsoft aurait coûté des milliards, paralysé des services entiers pendant des années et déclenché une crise politique majeure. Cette situation de monopole de fait crée l'impunité. Quand on est « trop gros pour échouer », les exigences de qualité deviennent optionnelles. Les experts peuvent hurler, les audits peuvent être mauvais, les certifications seront quand même accordées car l'alternative — le chaos organisationnel — est jugée encore plus effrayante.

Et si le problème n'était pas Microsoft, mais le monopole ?

Il ne faut pas se tromper de combat. Le problème n'est pas uniquement Microsoft. C'est la conséquence logique d'un marché où le monopole règne en maître. Si demain, le gouvernement américain décide de migrer vers un autre fournisseur, il risque de tomber de Charybde en Scylla, remplaçant une dépendance par une autre. Le véritable enjeu pour l'avenir, aux États-Unis comme en Europe, est de briser ces dépendances technologiques excessives. La souveraineté numérique n'est pas un simple concept patriotique pour technocrates, c'est une question de survie institutionnelle. Pour nous, simples citoyens, c'est aussi une question personnelle : nos vies numériques sont entre les mains de quelques entités privées, et nous avons vu à quel point leur engagement envers la sécurité peut être flexible.