Dans le monde opaque et extrêmement lucratif de la forensic numérique, rares sont les moments où le masque tombe. Pourtant, les événements récents ont secoué les fondations de cette industrie discrète, avec une décision qui rappelle à tous que la technologie n'est jamais neutre. Cellebrite, le géant israélien considéré comme le maître incontesté du déverrouillage de mobiles, a annoncé la suspension brutale de ses activités en Serbie. Ce geste, présenté comme une mesure de conformité éthique, constitue une anomalie dans un secteur où l'opacité règne souvent en maître absolu. Comment une entreprise habituée à vendre un pouvoir quasi illimité aux gouvernements a-t-elle pu soudainement décider de fermer le robinet ? Cette rupture inédite soulève une interrogation vertigineuse sur la cohérence des valeurs défendues par les marchands d'armes numériques. Si la Serbie a franchi la ligne rouge, qu'est-ce qui empêche d'autres régimes, souvent bien plus puissants, de faire de même ?

Un précédent rare : Cellebrite sanctionne la Serbie pour « usage abusif »

L'annonce faite par Cellebrite a eu l'effet d'une bombe dans les milieux de la cybersécurité et des droits de l'homme. Pour la première fois, le leader mondial des solutions d'extraction de données mobiles reconnaît implicitement que ses outils ont été détournés de leur usage initial pour servir des fins de répression politique. En coupant les ponts avec Belgrade, l'entreprise admet que la surveillance « légitime » a dérivé vers une persécution systématique. C'est un revirement de situation majeur, car jusqu'ici, la firme se contentait généralement de nier toute responsabilité dans l'usage final de ses produits, invoquant le simple rôle de fournisseur technologique.

Cette décision marque un tournant historique. D'ordinaire, les entreprises de ce secteur se cachent derrière des clauses de non-responsabilité pour continuer à vendre à n'importe qui, tant que les paiements suivent. Ici, la pression médiatique et la gravité des preuves ont forcé la main à la direction. C'est la reconnaissance qu'un contrat commercial ne peut plus couvrir des violations aussi flagrantes des droits humains. Cependant, cette soudaine prise de conscience interroge : pourquoi maintenant, et pourquoi seulement la Serbie ?

La rupture de contrat du 25 février 2025

La date du 25 février 2025 restera gravée dans les annales de l'industrie de la surveillance « officielle ». Ce jour-là, Cellebrite a officiellement déclaré qu'elle cessait de fournir ses services et ses mises à jour aux « clients pertinents » en Serbie. L'entreprise a invoqué une violation de ses politiques d'utilisation acceptable, un jargon corporatif pour dire que les autorités serbes ont franchi les lignes rouges de l'éthique et de la légalité.

Ce qui rend cette décision historique, c'est son origine purement unilatérale. Elle ne découle pas d'une sanction de l'ONU, ni d'une interdiction gouvernementale imposée par Israël ou les États-Unis, mais d'une initiative interne. C'est l'aveu que la réputation de la marque était en jeu. En rupture avec son habituel silence, la firme a admis que l'usage de ses logiciels dépassait le cadre de l'enquête policière standard pour entrer dans celui de la lutte politique. C'est une première qui montre que, malgré tout, l'opinion publique internationale conserve un certain pouvoir de nuisance sur ces géants de la tech.

Le rapport accablant d'Amnesty International

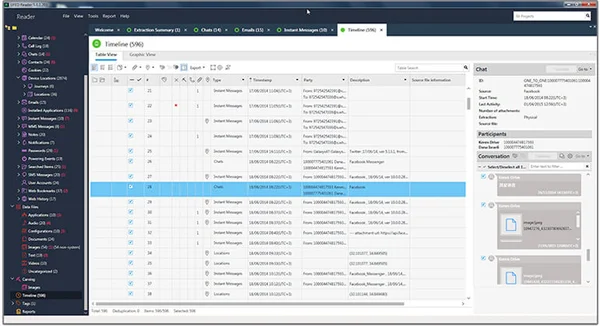

C'est en réalité le rapport publié par Amnesty International en décembre 2024 qui a mis le feu aux poudres. Sans ce travail d'enquête méticuleux, il est fort probable que Cellebrite aurait continué ses affaires comme si de rien n'était. Le document de l'ONG, fruit d'une collaboration entre ses chercheurs et son laboratoire de sécurité (Security Lab), a apporté la preuve irréfutable que les outils de déverrouillage n'étaient pas utilisés pour lutter contre le terrorisme ou la criminalité organisée, mais pour pourchasser la société civile.

Le rapport a mis en lumière l'utilisation d'exploits « zero-day » — des vulnérabilités inconnues du fabricant — pour contourner les protections de téléphones appartenant à des activistes étudiants et des journalistes. Ce n'était plus de la simple surveillance de masse ; il s'agissait d'une weaponization ciblée du logiciel. Les enquêteurs ont démontré que les solutions de Cellebrite servaient de bélier numérique pour fracturer les appareils, permettant ensuite l'installation de logiciels espions. Face à une telle accumulation de preuves techniques, l'entreprise ne pouvait plus se permettre le déni total sans risquer un scandale mondial.

Belgrade, laboratoire de la répression : comment les téléphones sont devenus des mouchards

Pour saisir l'ampleur réelle du problème, il faut quitter les stratégies de communication d'entreprise pour se plonger dans la réalité du terrain en Serbie. Belgrade est devenue, ces dernières années, un véritable laboratoire à ciel ouvert pour les techniques de répression numérique. Dans cet État balkanique, le téléphone portable a cessé d'être un simple outil de communication pour devenir une menace potentielle permanente pour son propriétaire. Ce qui s'y passe dépasse la simple collecte de preuves judiciaires : c'est une criminalisation systématique de la vie privée, transformant chaque contrôle de police en une opportunité de piratage.

Les victimes ne sont pas des abstractions ou des noms sur une liste, mais des visages connus : des journalistes d'investigation courageux, des étudiants militants, des écologistes déterminés. Leur seul crime ? Avoir osé s'opposer au pouvoir en place. En Serbie, la garde à vue n'est plus seulement une privation de liberté physique, c'est le moment où votre vie numérique est expropriée, analysée et retournée contre vous. L'arsenal technologique dont disposent les forces de l'ordre y est utilisé non pas pour faire régner l'ordre, mais pour instaurer une terreur silencieuse.

Le cas Slaviša Milanov : quand un contrôle d'alcoolémie tourne au piratage

L'histoire de Slaviša Milanov, journaliste d'investigation serbe, illustre parfaitement l'absurdité et la dangerosité de cette dérive. En février 2024, alors qu'il se rendait à son travail, il est intercepté par la police pour un soi-disant contrôle d'alcoolémie. C'est le prétexte classique, l'arme idéale pour arrêter un gêneur sans avoir à justifier d'une infraction réelle. À peine arrêté, on lui demande de remettre ses effets personnels, dont son smartphone.

Le détail crucial qui scellera son sort : au moment où il le tend aux officiers, l'appareil est parfaitement éteint. Durant toute sa détention, personne ne lui demandera son code PIN, son schéma de déverrouillage ou son empreinte digitale. Pourtant, une fois relâché, Milanov constate que son téléphone a changé. Une analyse technique indépendante ultérieure a révélé l'impensable : non seulement l'appareil a été déverrouillé en utilisant l'outil Cellebrite, mais il a aussi été infecté par le logiciel espion NoviSpy durant ce laps de temps. C'est la preuve flagrante que la procédure légale a été totalement contournée. Un banal contrôle routier a servi de couverture à une opération de cyber-espionnage complexe, invalidant toute notion de due process.

Nikola Ristić et l'installation forcée de NoviSpy par la police

Le cas de Nikola Ristić, activiste écologiste, apporte une pierre supplémentaire à l'édifice accablant. Arrêté le 3 novembre 2024, il est emmené pour un interrogatoire musclé par le BIA, les services de renseignement intérieurs serbes. Le scénario se répète, avec une variation inquiétante. Dès son arrivée, son téléphone est saisi et, contrairement au protocole standard, il est sorti de la pièce d'interrogatoire.

C'est dans cet interstice de temps, hors de la vue de Ristić et sans son consentement le plus minimal, que l'opération technique a été menée. L'analyse forensique poussée réalisée par Amnesty a prouvé de manière irréfutable que c'est précisément durant cet instant que le spyware NoviSpy a été injecté dans le système. L'infection du logiciel espion dépendait intrinsèquement de l'accès au système d'exploitation fourni par les outils de déverrouillage de Cellebrite. Ristić a ensuite décrit cet interrogatoire non pas comme une enquête factuelle, mais comme une « tentative de le persuader d'arrêter l'activisme ». Son téléphone n'était plus sien ; il était devenu l'outil de son propre silence, témoin et complice forcé de ses moindres faits et gestes.

Au cœur de la machine : comment fonctionnent réellement les « unlockers » de Cellebrite

Face à de tels abus, il est impératif de démystifier la mécanique technique qui les rend possibles. Cellebrite n'est pas de la magie noire, c'est de l'ingénierie logicielle de très haut vol. L'entreprise vend ce que les médias aiment appeler le « Graal du hacking », une solution capable de forcer la quasi-totalité des smartphones actuels, quel que soit le niveau de sécurité théorique affiché par le constructeur. Pour l'utilisateur lambda qui protège ses photos par un code à six chiffres, Cellebrite représente une menace existentielle pour son intimité.

Comprendre le fonctionnement de ces « unlockers » est essentiel pour saisir pourquoi la défense de l'entreprise — « nous faisons de l'extraction de données légale » — s'effondre face à la réalité des exploits zero-day. Ce n'est pas simplement une question de copier des fichiers d'un dossier à un autre. C'est une guerre asymétrique contre les systèmes de sécurité d'Apple et de Google, une guerre où Cellebrite a trouvé des failles critiques pour faire entrer ses outils là où ils ne devraient jamais être.

Exploits « Zero-Day » : la clé de voûte des pilotes USB Android

Le cœur de la puissance de Cellebrite réside dans sa capacité à découvrir et à exploiter des failles de sécurité que les fabricants eux-mêmes ignorent encore. On les appelle des « vulnérabilités zero-day » car le fabricant a eu zéro jour pour les corriger avant qu'elles ne soient utilisées. Le rapport d'Amnesty a révélé que la société utilisait spécifiquement des failles situées dans les pilotes USB du noyau Android.

Pour visualiser simplement, imaginez que votre téléphone possède une porte dérobée invisible, une serrure secrète que le fabricant a oubliée de verrouiller par erreur, et dont personne ne connaît l'existence à part les cambrioleurs. C'est exactement ce qu'est un zero-day. En connectant le téléphone en mode forcé via un câble USB, Cellebrite parvient à déclencher cette faille. Cela permet à l'outil de contourner le verrouillage de l'écran sans avoir besoin du code PIN de l'utilisateur. Pendant ces quelques secondes de connexion, toute la sécurité biométrique ou cryptographique de l'appareil est réduite à néant. L'assaillant numérique entre comme dans un moulin, laissant les données personnelles exposées comme sur un plateau.

Déverrouiller n'est pas espionner : la nuance cruciale entre extraction et spyware

Pendant longtemps, Cellebrite a tenté de maintenir une distinction stricte entre ses activités et celles de marchands d'armes cybernétiques notoires comme NSO Group, le créateur de Pegasus. Leur argument de vente principal repose sur le fait qu'ils fournissent des outils forensics d'extraction de données, censés être utilisés après une arrestation légale, pour analyser des preuves existantes. En théorie, Cellebrite casse la porte pour que la police puisse fouiller la maison une fois le mandat obtenu.

Mais ce qui s'est passé en Serbie révèle la nuance critique qui sépare l'outil d'enquête de l'arme de répression. Une fois la porte « cassée » par Cellebrite, la police serbe n'a pas seulement regardé à l'intérieur pour chercher des preuves ; elle a installé des micros et des caméras. L'outil de déverrouillage a servi de « cheval de Troie ». En rendant l'accès possible et facile, Cellebrite a involontairement facilité, voire rendu inévitable, l'installation de NoviSpy. La barrière technique entre l'extraction légale et l'infection malveillante s'est effondrée, rendant la distinction morale de l'entreprise presque caduque sur le terrain. On ne peut pas fournir la clé sans être responsable de ce qui s'ouvre ensuite.

Si la Serbie est punie, pourquoi l'armée israélienne reste-t-elle cliente ?

C'est ici que l'on touche au point le plus épineux et le plus hypocrite de toute cette affaire. Si Cellebrite a trouvé la conscience morale assez vite pour suspendre la Serbie, pourquoi d'autres clients problématiques continuent-ils de bénéficier de ses technologies sans la moindre réprimande ? La question des doubles standards est centrale et dérangeante. L'exemple le plus frappant est celui de l'armée israélienne, un client historique, stratégique et privilégié de l'entreprise.

Comment une entreprise peut-elle justifier la rupture avec la Serbie pour des abus documentés par une ONG internationale, tout en continuant de fournir des outils à une armée engagée dans un conflit majeur où les mêmes techniques sont potentiellement utilisées sur une échelle bien plus large ? Cette confrontation met à nu l'incohérence des politiques de conformité de l'entreprise, qui semblent s'appliquer de manière sélective selon l'ordre du jour géopolitique et la nature des alliés en jeu.

« Blood Tech » : l'usage massif des outils Cellebrite à Gaza et en Cisjordanie

Des révélations récentes, notamment rapportées par la chaîne Al Jazeera, ont mis en lumière l'ampleur de l'utilisation des technologies Cellebrite par les forces de défense israéliennes (IDF). Selon ces enquêtes, les outils de l'entreprise sont massivement utilisés pour extraire les données de milliers de téléphones de Palestiniens détenus, tant dans la bande de Gaza qu'en Cisjordanie. Dans de nombreux cas documentés, ces détentions s'accompagnent de témoignages accablants faisant état de traitements inhumains et de torture physique pour obtenir les codes de déverrouillage.

Le terme « Blood Tech » a émergé pour caractériser ces équipements, étant donné que leur application transcende la simple restauration de fichiers pour faciliter une guerre active. Plus alarmant encore est le soutien du Département de la Défense américain (DoD) à Cellebrite pour des projets visant à cartographier les réseaux de tunnels souterrains à Gaza. Cela établit un lien direct entre l'outil dit « forensique » et des objectifs de combat et de destruction militaire, bien loin de l'image d'entreprise de justice défendue par la communication officielle. L'outil n'est plus là pour prouver une culpabilité, mais pour obtenir un avantage militaire stratégique.

Le silence de Cellebrite face aux accusations de torture et d'extraction de données

Face à ces accusations graves, la réponse de Cellebrite a été pour le moins évasive. Victor Cooper, le directeur senior de l'entreprise, a rejeté catégoriquement le terme de « hacking », préférant utiliser le terme « forensics » pour encadrer ses activités commerciales. Il insiste sur le fait que leurs offres sont strictement réservées aux enquêtes légales qui nécessitent un contrôle physique de l'appareil cible.

Cette rationalisation technique étroite s'effondre cependant lorsqu'elle est confrontée à la réalité sur le terrain à Gaza. Si la base légale des enquêtes en Serbie a été légitimement remise en question, pourquoi la légitimité des actions de combat dans une zone de conflit serait-elle exempte de tout examen ? Le silence de Cellebrite concernant le contexte israélien contraste violemment avec sa véhémence contre la Serbie. Il semble que les limites éthiques de l'entreprise soient tracées le long de frontières géopolitiques très spécifiques, rendant la Serbie un cas isolé « trop chaud à gérer » sur le plan de l'image, tandis que d'autres alliances stratégiques restent intouchables, quel que soit le coût humain.

Ventes d'armes numériques : le vide juridique qui profite aux régimes autoritaires

Au-delà du cas spécifique de Cellebrite, cette affaire met en lumière une faille structurelle majeure dans la gouvernance mondiale des technologies de surveillance. Comment se fait-il qu'une entreprise privée dispose du pouvoir arbitraire de décider à qui elle vend des outils capables de déstabiliser des démocraties entières ? La réponse réside dans l'absence cruelle de cadre légal international contraignant. Nous naviguons aujourd'hui dans un Far West juridique où les logiciels de piratage sont classés comme de simples « marchandises », traitées avec moins de rigueur que les armes conventionnelles, alors que leur impact peut être tout aussi dévastateur pour les libertés individuelles.

Ce vide juridique permet à des régimes autoritaires de prospérer, transformant les outils de cybersécurité en de véritables instruments de contrôle politique sans craindre de réelles conséquences légales. Tant que la communauté internationale ne traitera pas ces logiciels comme ce qu'ils sont — des armes dangereuses — les abus continueront de se multiplier, cachés derrière le voile de la « sécurité nationale ».

Des logiciels classés comme « munitions » mais vendus comme des services

Théoriquement, les logiciels de Cellebrite et de ses concurrents tombent sous le coup de régulations internationales, notamment l'Arrangement de Wassenaar. Cet accord contrôle les exportations de biens à double usage, c'est-à-dire pouvant servir à des fins civiles et militaires. Dans de nombreux pays, ces outils sont classés dans la catégorie des « munitions » numériques.

Cependant, la réalité du marché est toute autre. Les vendeurs ont développé des stratégies sophistiquées pour contourner ces restrictions. Au lieu de vendre le logiciel en tant que produit fini, ce qui déclencherait des licences d'exportation strictes et des scrutins politiques, ils vendent des « services » d'abonnement, de maintenance ou de formation continue. C'est cette zone grise réglementaire qui permet la prolifération. En qualifiant leurs opérations de « mise à jour logicielle » ou de « support technique », ils échappent largement aux contrôles parlementaires et aux embargos, laissant les flux de technologie s'écouler librement vers les régimes les plus abusifs.

L'impunité des États versus la responsabilité des entreprises privées

Dans ce marché opaque, c'est souvent la société civile qui fait le travail de police et de régulation que les États devraient assurer. Dans l'affaire serbe, ce n'est pas un organisme international onusien qui a détecté l'abus, mais les chercheurs tenaces d'Amnesty International. Cette absence de mécanisme de vérification indépendant pose une question fondamentale : comment s'assurer qu'un outil vendu officiellement pour « attraper des pédophiles » ou « démanteler des réseaux terroristes » n'est pas utilisé en réalité pour « faire taire des journalistes » ou « réprimer des manifestations » ?

Il existe un déséquilibre flagrant entre l'impunité quasi totale des États utilisateurs et la responsabilité floue des entreprises fournisseuses. Tant qu'il n'y aura pas de conséquences juridiques directes pour les dirigeants de ces entreprises en cas de détournement avéré — amendes colossales, interdiction de commercer, ou même peines de prison — l'incitation à la prudence sera toujours moins forte que la pression des profits financiers à court terme.

Et chez nous ? Ce que l'affaire serbe nous apprend sur notre propre sécurité numérique

Il est tentant de voir ce drame comme quelque chose de lointain, qui n'arrive que dans des pays « lointains » ou instables, considérés comme des démocraties imparfaites. Or, la leçon à tirer de l'affaire serbe est universelle. Si cela est techniquement possible à Belgrade, cela est techniquement possible partout. La technologie vendue par Cellebrite est disponible dans de nombreux pays occidentaux, utilisée quotidiennement par nos propres polices pour résoudre des enquêtes criminelles complexes.

Cependant, la frontière entre une enquête légitime et une dérive potentielle est ténue. Il est essentiel que chaque citoyen comprenne les enjeux de sa propre sécurité numérique, non pas avec une paranoïa aveugle, mais avec une lucidité aiguisée. Les outils qui nous entourent sont puissants, et leur protection dépend avant tout de notre vigilance et de notre compréhension des droits qui nous protègent contre l'arbitraire de l'État.

Le verrouillage écran est votre première et dernière ligne de défense

Malgré la sophistication des outils comme Cellebrite, une vérité simple et rassurante demeure : ils nécessitent un accès physique. Pour un citoyen lambda qui se promène dans la rue, le risque d'être piraté à distance par ces outils est nul. La « magie » de Cellebrite ne fonctionne pas par voie aérienne ou Wi-Fi. Le danger réel survient lors d'une interaction physique avec les forces de l'ordre.

Le conseil de sécurité élémentaire est donc une vigilance accrue sur le plan physique : ne jamais laisser son téléphone sans surveillance, même lors d'un contrôle routier anodin ou lors d'une garde à vue. Si la police demande votre téléphone, vous avez le droit de demander un reçu et de vous assurer que l'appareil reste sous vos yeux ou, mieux encore, qu'il soit éteint. Une fois l'appareil éteint, bien que certains exploits avancés puissent persister dans la mémoire, la barrière du mot de passe reste votre première et dernière ligne de défense contre l'intrusion. Votre sécurité est entre vos mains, littéralement. Protégez votre appareil comme vous protègeriez votre porte d'entrée.

La surveillance « légitime » : quand l'enquête judiciaire franchit la ligne jaune

Au-delà de la protection individuelle, cette affaire doit nous interpeller collectivement sur l'usage de ces technologies par nos propres institutions. Si les polices en France, en Allemagne ou aux États-Unis possèdent la même technologie que la police serbe, quelles sont les garanties que nous avons contre son détournement politique ?

Les mêmes failles zero-day utilisées par la Serbie pour installer des spywares pourraient théoriquement être utilisées par n'importe quel gouvernement si le contrôle judiciaire venait à faiblir ou si une loi d'urgence venait à suspendre certaines libertés. Il ne s'agit pas de diaboliser les forces de l'ordre, qui ont besoin d'outils modernes pour combattre des crimes modernes comme le terrorisme ou la pédophilie. Mais il s'agit de rappeler que la technologie n'est jamais neutre. Sans un cadre légal strict, une surveillance judiciaire indépendante et une transparence absolue sur l'acquisition et l'utilisation de ces outils, l'outil « légitime » d'aujourd'hui peut devenir la machine de répression de demain.

Vers une régulation éthique du hacking d'État ?

La suspension de Cellebrite en Serbie est une victoire indéniable pour les défenseurs des droits humains, mais elle ne doit pas nous faire oublier la règle générale. C'est une exception dans un système qui reste fondamentalement défaillant. Pour que cette rupture ne soit pas qu'une opération de communication bien rodée (« greenwashing » numérique), elle doit servir de catalyseur à un changement plus profond. La pression médiatique et associative a prouvé qu'elle pouvait faire bouger les lignes, mais elle ne peut pas être le seul rempart contre les dérives technologiques. Nous nous dirigeons lentement vers une prise de conscience globale, mais le chemin vers une régulation éthique réelle du hacking d'État est encore long et semé d'embûches.

De l'opération « Domino » : l'effet boule de neige des enquêtes ONG

Il est crucial de reconnaître que la décision de Cellebrite n'a pas été prise par bonté d'âme ou soudaine illumination éthique. Elle a été arrachée sous la pression. C'est le résultat direct de l'enquête méticuleuse d'Amnesty International et de l'ampleur prise par le scandale dans les médias mondiaux. C'est la preuve que la « honte » et la réputation restent des leviers puissants, même contre des entreprises technologiques millionnaires qui pensaient être intouchables.

Cet effet boule de neige, que l'on pourrait surnommer l'opération « Domino », montre que chaque enquête minutieuse peut entraîner des conséquences concrètes. En exposant les faits avec rigueur technique et courage moral, les ONG et les journalistes obligent les entreprises à rendre des comptes. C'est une victoire encourageante qui prouve que la vigilance n'est pas vaine, mais elle reste une réaction et non une prévention. Il nous faut maintenant transformer cette réaction en un système de prévention pérenne.

Le futur des munitions numériques

En guise de réflexion finale, il faut regarder vers l'avenir avec un mélange d'espoir prudent et de réalisme impitoyable. Tant que la demande pour des outils de surveillance « sans limite » émanera des gouvernements, l'offre suivra pour la satisfaire, peu importe les obstacles éthiques sur le papier. L'histoire nous montre que les principes moraux et les incitations financières sont rarement synchronisés sur le long terme.

La seule véritable stratégie pour l'avenir réside dans l'établissement de régulations mondiales rigoureuses qui interdisent la vente et l'utilisation de systèmes de surveillance intrusifs lorsqu'ils menacent les libertés fondamentales. Tant que ces « munitions numériques » seront traitées comme de simples logiciels de consommation ou des produits technologiques banals, la sécurité des citoyens, des journalistes et des activistes restera suspendue à un fil. La technologie a changé la nature du pouvoir, et il est urgent que nos lois changent pour le contrôler, avant qu'il ne soit trop tard.

Conclusion

La rupture de contrat entre Cellebrite et la Serbie marque indéniablement un tournant dans l'industrie de la surveillance numérique. C'est la reconnaissance, forcée mais réelle, que l'usage abusif des technologies de hacking n'est plus une tolérance acceptable aux yeux de l'opinion publique internationale. Cependant, cette décision isolée ne doit pas masquer l'hypocrisie d'un système où les critères éthiques semblent appliqués de manière sélective, épargnant des clients stratégiques tout en sanctionnant d'autres pour des faits similaires. Tant que l'exportation de ces « munitions numériques » ne sera pas strictement régulée par un cadre juridique international contraignant, les risques de détournement politique pèseront comme une épée de Damoclès sur tous les citoyens, journalistes et activistes du monde. La technologie a changé la nature du pouvoir, et il est urgent que nos lois changent pour la contrôler.