L'époque où un simple clic sur une case à cocher suffisait pour attester de sa majorité est bel et bien révolue. Désormais, l'accès aux sites pour adultes en France se heurte à des barrages numériques complexes, intrusifs et de plus en plus exigeants. En vertu de la loi SREN, entrée en vigueur début 2025, les opérateurs sont tenus de mettre en place des dispositifs de vérification stricts, censés protéger efficacement les mineurs. Toutefois, cette quête de sécurité à tout prix engendre un risque collatéral majeur : l'effritement de notre vie privée. Entre la collecte massive de données biométriques, les risques de piratage avérés et l'inefficacité relative des technologies employées, cette nouvelle législation soulève un paradoxe inquiétant.

Le cadre légal français : une obligation de résultat

La France a durci considérablement sa position en matière de protection de l'enfance sur Internet avec la promulgation de la loi SREN le 21 mai 2024. Ce texte législatif ambitieux vise à sécuriser l'espace numérique en confiant à l'Autorité de régulation de la communication audiovisuelle et numérique (Arcom) des pouvoirs étendus, notamment celui de procéder à des blocages administratifs. L'objectif est clair : empêcher l'accès des mineurs aux contenus pornographiques.

Depuis le 11 janvier 2025, la législation est entrée dans sa phase opérationnelle. Il est désormais interdit pour tout site de diffuser du contenu pornographique sans avoir mis en place un dispositif de vérification de l'âge conforme aux exigences réglementaires. L'Arcom a publié un référentiel technique détaillé le 9 octobre 2024, fixant les règles du jeu après avoir reçu le feu vert de la Commission nationale de l'informatique et des libertés (CNIL) le mois précédent. Ce référentiel impose la mise en œuvre de systèmes dits « robustes », capables de garantir un double niveau d'anonymat.

En théorie, ce principe de « double anonymat » assure que l'identité réelle de l'utilisateur reste cachée aux yeux du site consulté, tandis que le tiers de confiance chargé de la vérification ignore la nature précise du site visité. Cependant, la réalisation de cet idéal technique s'avère complexe et suscite des vives critiques. Des organisations de défense des droits numériques, telles que La Quadrature du Net, dénoncent cette approche comme excessive et la qualifient de disproportionnée. Pour ces défenseurs des libertés, l'obligation d'identifier les internautes pour filtrer le contenu risque d'installer une surveillance de masse permanente sans pour autant empêcher réellement les mineurs déterminés d'accéder à ces contenus.

Les technologies de vérification sur le marché

Face à ces impératifs légaux, une véritable industrie de la vérification de l'âge s'est développée, proposant diverses solutions aux sites web. Ces technologies se déclinent généralement en trois grandes catégories, chacune présentant des avantages mais aussi des risques spécifiques pour les données personnelles.

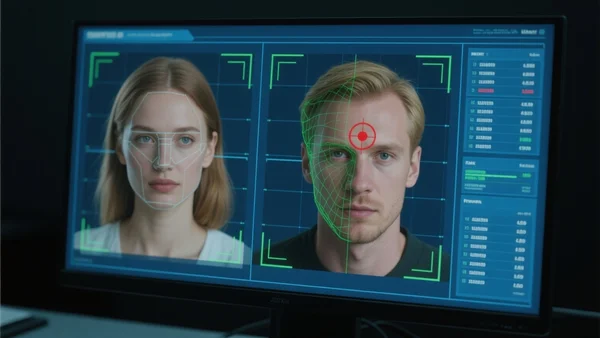

L'estimation faciale par intelligence artificielle

La méthode qui a connu l'essor le plus rapide ces dernières années est l'estimation de l'âge par analyse faciale. Des entreprises comme Yoti ont développé des algorithmes capables d'évaluer l'âge d'une personne à partir d'une simple photo ou d'une courte vidéo capturée par la webcam. Selon les données du marché, cette solution est particulièrement prisée des utilisateurs car elle ne nécessite pas la fourniture d'un document officiel. La société Yoti, leader incontesté dans ce secteur, indique d'ailleurs que 80 % des adultes optent pour cette méthode lorsqu'on leur propose le choix.

Le principe est simple : l'utilisateur regarde sa caméra, et l'intelligence artificielle analyse sa morphologie, la texture de sa peau et d'autres biomarqueurs pour déduire un âge approximatif. Si l'algorithme estime que la personne est majeure, l'accès est autorisé. Cette technologie s'est généralisée bien au-delà des sites pour adultes, envahissant des plateformes populaires comme Discord, Snapchat, Twitch, Bluesky ou encore X (ex-Twitter), afin de sécuriser l'accès à certaines fonctionnalités sensibles en Europe. Malgré sa popularité, cette méthode soulève des questions quant à la conservation et à l'utilisation potentielle de ces données biométriques sensibles.

La numérisation des pièces d'identité

L'alternative classique consiste à demander à l'utilisateur de scanner une pièce d'identité officielle, telle qu'une carte nationale d'identité, un passeport ou un permis de conduire. Ce processus s'accompagne souvent d'une étape de « liveness detection », où l'utilisateur doit se filmer en temps réel pour prouver qu'il est bien présent devant l'écran et qu'il correspond à la photo sur le document. Cette vérification croisée vise à empêcher l'utilisation de faux documents ou de simples photos de cartes.

Cette approche est cependant la plus risquée en termes de protection de la vie privée. En scannant sa pièce d'identité, l'utilisateur fournit une mine d'informations sensibles : nom, prénom, date de naissance, adresse, signature, et parfois même des données biométriques contenues dans la puce électronique. Ces données sont confiées à des sociétés privées, souvent basées à l'étranger. Le péril réside dans la conservation de ces informations : si toutes ne sont pas effacées immédiatement après vérification, certaines entreprises peuvent les garder pour « entraîner » leurs algorithmes ou pour des raisons de conformité, créant ainsi des réservoirs de données hautement sensibles et attractifs pour les cybercriminels.

Le mécanisme du tiers de confiance

Pour tenter de concilier les exigences de la loi avec le respect de la vie privée, le législateur a misé sur le concept de « tiers de confiance ». Ce système repose sur l'intervention d'un intermédiaire indépendant. Durant le processus, l'utilisateur établit son identité auprès de ce tiers, qui confirme ensuite son âge. Une fois la vérification réussie, l'intermédiaire génère une attestation cryptographique prouvant la majorité légale de l'individu et la transmet au site web. Le principe fondamental est que la plateforme pour adultes ne reçoit aucune information personnellement identifiable, mais uniquement un jeton de validation.

Ce système est censé incarner le fameux « double anonymat » voulu par la loi SREN. Cependant, sa mise en œuvre technique est sujette à caution. Même si le site final ignore qui vous êtes, le tiers de confiance, lui, dispose de vos informations personnelles. Il conserve les traces de la transaction et, selon les implémentations, il est parfois difficile de garantir que ce jeton anonyme ne puisse pas être lié ultérieurement à votre identité, permettant ainsi un profilage croisé entre différents services. La confiance est donc reportée sur ces opérateurs privés, dont les politiques de sécurité des données varient considérablement.

La collecte de données : une menace pour la vie privée

L'argument principal justifiant ces mesures est la protection de l'enfance, mais il existe une cruelle ironie dans la situation actuelle. En cherchant à protéger les mineurs, nous créons d'immenses bases de données qui contiennent justement les informations de ces mêmes mineurs, ou du moins de ceux qui tentent d'accéder aux sites, ainsi que celles des millions d'adultes respectueux de la loi.

Le cas épineux de Yoti et du traçage

L'application Yoti, souvent citée en exemple pour sa technologie d'estimation faciale, a fait l'objet d'une enquête approfondie en juin 2025 par Mint Secure GmbH. Les conclusions de cette analyse sont troublantes : l'application suivrait extensivement les utilisateurs sans leur consentement explicite, ce qui pourrait constituer une violation du Règlement Général sur la Protection des Données (RGPD). Avec plus de 14 millions de téléchargements et plus de 500 millions de vérifications effectuées pour des géants comme Instagram, Sony PlayStation ou OnlyFans, l'ampleur potentielle du traçage est vertigineuse.

Le problème fondamental réside dans la nature des données collectées. La biométrie faciale n'est pas une donnée anodine ; elle est unique et permanente. Contrairement à un mot de passe que l'on peut changer, on ne peut pas changer son visage en cas de violation de données. En centralisant des millions de visages et de documents d'identité, les systèmes de vérification d'âge créent des cibles critiques pour les hackers. Si un acteur malveillant parvient à pénétrer les serveurs de l'un de ces prestataires, il repart avec un trésor d'identités volées, utilisables pour des fraudes en tout genre, du chantage ou de l'usurpation d'identité à grande échelle.

Les failles de sécurité et les fuites de données

Le risque n'est pas une simple projection théorique, il est déjà une réalité tangible. En octobre 2025, une faille de sécurité majeure a frappé un fournisseur de vérification d'âge utilisé par la plateforme Discord. Cet incident a exposé les données sensibles d'environ 70 000 utilisateurs à travers le monde. Lors de cette brèche, des éléments tels que des photos de pièces d'identité émises par des gouvernements, des noms, des adresses e-mail, des adresses IP et même des échanges avec le support client ont été mis au jour.

Pour les victimes, les conséquences peuvent être dévastatrices. Imaginons un instant qu'une copie numérique de votre carte d'identité, accompagnée de votre selfie de vérification, finisse en vente sur le Dark Web. Il ne s'agit plus d'une simple nuisance, mais d'un danger réel pour votre sécurité numérique et physique. La situation est encore plus préoccupante pour les mineurs qui, en tentant de contourner les systèmes, voient leur identité officielle volée alors même qu'ils sont censés être protégés par la loi. Ce dispositif, présenté comme un bouclier, se transforme alors paradoxalement en un vecteur d'exposition pour ceux qu'il est censé défendre.

L'efficacité réelle des barrières numériques

Au-delà des risques pour la vie privée, une question centrale se pose : ces dispositifs de vérification sont-ils réellement efficaces ? Malgré la sophistication croissante des outils déployés, la réponse semble mitigée. Des enquêtes menées par des journalistes et des experts en cybersécurité ont démontré qu'il est souvent aisé de tromper ces gardiens numériques, rendant le sacrifice de nos données personnelles d'autant plus inacceptable.

Les failles technologiques faciles à exploiter

Une enquête menée par franceinfo a mis en lumière les vulnérabilités de plusieurs logiciels de marché. Des outils comme Yoti, Agerify, FriendlyID ou AgeVerif ont été dupés avec une facilité déconcertante. La méthode ? Il suffit parfois de montrer un autre écran affichant un modèle 3D représentant le buste d'un homme plus âgé. Face à cette image, même animée artificiellement, l'algorithme se laisse tromper et valide l'accès au contenu restreint.

Le site d'information 20 Minutes a réussi une performance similaire en trompant le système Pleenk. Les journalistes ont utilisé une simple vidéo d'un visage d'adulte enregistrée sur un téléphone, couplée à une fausse carte d'identité générée par une intelligence artificielle représentant un avatar. Ces expériences prouvent que les barrières techniques sont loin d'être infaillibles. Si un adolescent, même moyennement averti technologiquement, peut contourner le blocage en quelques minutes grâce à des outils IA ou des astuces simples, à quoi bon collecter les données personnelles de millions d'honnêtes citoyens ?

La détermination des utilisateurs et l'effet tunnel

La réalité du terrain nous enseigne que l'interdiction technique stimule souvent l'ingéniosité pour la contourner. Les jeunes générations, particulièrement à l'aise avec les outils numériques, partagent volontiers des tutoriels, des astuces et des outils de contournement sur les réseaux sociaux. Dès qu'un système est réputé « facile à tromper », l'information se propage à une vitesse fulgurante au sein de la communauté des internautes.

De plus, l'usage de VPN ou le recours à des sites miroirs hébergés à l'étranger, hors de portée de la loi française et de l'Arcom, rend la vérification d'âge inopérante pour une part significative du trafic. Nous nous retrouvons donc dans la pire des situations possibles : les citoyens respectueux de la loi voient leurs données collectées et leur vie privée mise en danger, tandis que les personnes déterminées à accéder au contenu continuent de le faire sans la moindre entrave. C'est précisément l'essence de la critique formulée par plus de 400 chercheurs internationaux dans une lettre ouverte relayée par Les Numériques en mars 2026. Ils alertent sur le fait que cette réglementation risque de « causer plus de tort que de bien » en imposant des lourdeurs technologiques inefficaces qui menacent les libertés individuelles.

Vers des solutions respectueuses de la vie privée ?

Face à ce constat critique, la recherche technique s'oriente vers des pistes prometteuses qui permettraient de prouver son âge sans révéler son identité ni stocker de données biométriques sensibles. C'est le Graal de la vérification moderne : concilier sécurité des mineurs et protection de la vie privée des adultes.

L'approche de la « preuve zéro connaissance »

L'une des solutions les plus avancées repose sur le concept de « preuve à divulgation nulle de connaissance », souvent appelée « Zero Knowledge Proof ». Sans entrer dans des détails mathématiques complexes, le principe est élégant : il s'agit de prouver mathématiquement que l'on détient une certaine information — ici, avoir plus de 18 ans — sans avoir à révéler l'information elle-même (la date de naissance exacte) et sans que le vérificateur puisse apprendre quoi que ce soit d'autre sur l'utilisateur.

La Commission européenne explore activement cette voie. En octobre 2025, elle a publié un schéma détaillé pour une solution de vérification de l'âge conçue pour s'aligner avec le futur Portefeuille d'Identité Numérique Européen. L'objectif affiché est de garantir une confidentialité totale en s'assurant qu'aucune information personnelle ne soit partagée avec l'entité recevant la preuve d'âge. La France participe activement aux tests de cette technologie. Dans ce scénario idéal, les données personnelles resteraient stockées soit sur l'appareil mobile de l'utilisateur, soit au sein d'une infrastructure publique sécurisée, tandis qu'un simple jeton chiffré et infalsifiable serait envoyé au site visité pour certifier uniquement une chose : « Cet utilisateur est majeur ».

Les défis de la mise en œuvre

Bien que séduisante sur le papier, cette technologie soulève encore des questions de mise en œuvre à grande échelle. Elle nécessite que chaque utilisateur possède un équipement compatible et dispose d'une identité numérique vérifiée par l'État. Cela implique également une confiance totale dans l'infrastructure publique et les protocoles cryptographiques utilisés. Si la clé privée de votre portefeuille numérique venait à être compromise, les conséquences seraient sérieuses, bien que différentes d'une fuite de base de données centralisée (le vol se ferait alors au niveau de l'individu, et non plus à l'échelle de masse).

En attendant que ces technologies de pointe soient matures, déployées universellement et adoptées par le grand public, nous restons dans une phase de transition. Des solutions privées, souvent imparfaites et intrusives, continuent de dominer le marché. La CNIL tente de cadrer ces pratiques en encourageant les solutions « privacy by design » (privées dès la conception), mais la pression législative pour un résultat immédiat pousse souvent les acteurs vers des solutions commerciales clé en main. Or, ces solutions, pour être rentables et rapides à déployer, sont rarement les plus respectueuses de la vie privée des utilisateurs.

L'impact sur la génération Z et l'avenir du web

Au-delà des considérations purement techniques, il est essentiel d'analyser l'impact culturel et sociétal de ces dispositifs sur la génération Z et les générations futures. Pour ces jeunes, nés avec le numérique, la vie privée n'est pas un luxe accessoire, mais une composante fondamentale de leur autonomie et de leur identité en ligne.

Une méfiance croissante envers les systèmes

Un fossé se creuse progressivement entre les législateurs, qui perçoivent la vérification de l'âge comme un filtre nécessaire et moral, et les utilisateurs, qui la voient comme un outil de surveillance intrusive. En exigeant une pièce d'identité ou un scan facial pour accéder à un contenu, on impose un lien direct et permanent entre l'identité civile réelle et la navigation privée. Pourtant, l'histoire récente de l'Internet a démontré que les données collectées finissent presque invariablement par être utilisées à des fins autres que celles initialement prévues, qu'il s'agisse de profilage publicitaire ciblé ou de revente à des tiers.

Le refus de sacrifier ses données devient un acte politique de résistance. De nombreux utilisateurs s'interrogent légitimement : est-ce que refuser de livrer mes informations biométriques doit me priver d'accès à certains contenus ou services ? Aujourd'hui, la réponse est malheureusement affirmative. En l'état actuel de la législation, le refus de passer par les passerelles de vérification entraîne un blocage systématique. C'est une forme de chantage implicite : il faut accepter de renoncer à son anonymat pour jouir de certains services en ligne. Pour une génération habituée à naviguer sous pseudo et à construire des identités numériques dissociées de leur identité légale, cela représente une rupture profonde avec le contrat social fondateur de l'Internet.

La normalisation de la surveillance

Un risque souvent sous-estimé est l'effet de normalisation. Si la vérification biométrique devient la norme pour accéder à des sites pornographiques ou pour s'inscrire sur des réseaux sociaux, nous nous habituons progressivement à la surveillance faciale. Banaliser le scan du visage pour entrer sur un site, c'est préparer le terrain à des usages bien plus intrusifs dans d'autres sphères de la vie publique ou privée, comme l'accès aux transports en commun, aux services bancaires ou aux événements sportifs.

La génération Z, particulièrement sensible aux enjeux de confidentialité, comprend intuitivement que les technologies de surveillance, une fois déployées et acceptées, sont rarement désactivées. Elles tendent plutôt à s'étendre. Il existe un danger réel que la vérification de l'âge serve de cheval de Troie pour l'instauration d'une infrastructure d'identification numérique généralisée, où chaque clic, chaque interaction, pourrait être rattaché à une identité civile unique. C'est pourquoi le débat ne doit pas se limiter à la protection de l'enfance, mais doit englober la préservation de nos libertés numériques fondamentales.

Conclusion

La mise en place systématique de la vérification de l'âge en France et en Europe marque un tournant décisif dans l'histoire du web. Ce qui a été vendu aux citoyens comme une mesure de protection indispensable pour la jeunesse se révèle être, au fil des mois, une machinerie complexe de collecte de données personnelles. Entre les failles de sécurité multiples, l'efficacité discutable face aux contournements et les risques massifs de piratage, le remède risque fort d'être pire que le mal.

Les données que nous sommes contraints de soumettre — photos de visage, scans de pièces d'identité, adresses IP — deviennent des actifs numériques extrêmement vulnérables. Elles sont stockées sur des serveurs qui représentent des cibles de choix pour les pirates informatiques. Les incidents récents, comme la faille ayant affecté les utilisateurs de Discord, ne sont que les avant-coureurs des cybercatastrophes potentielles qui pourraient survenir si l'un des géants du secteur venait à être compromis. Parallèlement, l'ingénierie sociale et les outils de contournement basiques montrent que les jeunes curieux continueront d'accéder aux contenus interdits, rendant le sacrifice de la vie privée collective encore plus absurde.

Il est donc impératif que le débat public dépasse le clivage binaire « protection des mineurs contre liberté du porno ». Il doit se recentrer sur l'opposition entre « droit à l'anonymat » et « surveillance biométrique généralisée ». Heureusement, des pistes techniques existent, comme les preuves à divulgation nulle de connaissance prônées par l'Union Européenne, qui permettraient de prouver sa majorité sans sacrifier son identité. En attendant que les législations et les outils techniques s'alignent sur ces exigences éthiques, la vigilance reste de mise. Il est conseillé de réfléchir à deux fois avant d'envoyer une copie numérique de sa carte d'identité ou son visage à un tiers privé, car une fois ces données dans la nature, il est souvent trop tard pour les reprendre.