L'affaire a de quoi faire froid dans le dos de tout utilisateur persuadé que son iPhone est une forteresse numérique imprenable. Imaginez un instant : vous utilisez une fonctionnalité promue par Apple comme le nec plus ultra de la protection de la vie privée pour communiquer, convaincu que votre identité réelle est dissimulée aux regards indiscrets. Pourtant, face à une enquête judiciaire majeure, ce masque tombe presque instantanément. C'est exactement ce qui s'est passé lorsque le Federal Bureau of Investigation a demandé à Apple de lever le voile sur un utilisateur suspecté d'actes graves. Cette révélation, tombée le 26 mars 2026, bouscule notre perception de la confidentialité dans l'écosystème de la pomme et nous force à reconsidérer ce que signifie réellement « protéger ses données » à l'ère du cloud. Ce n'est pas une faille de sécurité, mais une faille de compréhension entre ce que le marketing promet et ce que la loi exige.

Menaces de bombe : comment le FBI a démasqué un utilisateur Apple

L'histoire commence par un scénario que l'on retrouve davantage dans les séries télévisées policières que dans la réalité quotidienne des services de messagerie. Un individu, suspecté d'avoir commis des actes d'extorsion et d'avoir proféré des menaces de bombe, avait choisi un canal de communication pour entrer en contact avec ses victimes : une adresse email appartenant au domaine @privaterelay.appleid.com. Pour le suspect, ce choix semblait judicieux. Après tout, cette adresse ne contient aucune information personnelle, aucun nom, aucune indication géographique. Elle ressemble à n'importe quelle chaîne de caractères aléatoires, conçue pour être jetable et introuvable. Cependant, les enquêteurs du FBI ne se sont pas arrêtés à cette apparence anodine.

Comme l'a révélé le média spécialisé 404 Media, les autorités américaines ont obtenu un mandat de perquisition ciblant le compte iCloud associé à cette adresse masquée. Ce document légal ne laisse aucune place au doute : Apple a été sommé de fournir la correspondance exacte entre l'adresse @privaterelay.appleid.com utilisée pour les menaces et l'identité civile réelle du propriétaire du compte Apple. La réponse de la firme de Cupertino a été rapide et conforme à la procédure. L'entreprise a transmis les informations demandées, permettant ainsi aux forces de l'ordre d'identifier un suspect qui pensait agir dans l'ombre.

Une adresse @privaterelay.appleid.com au cœur d'une enquête criminelle

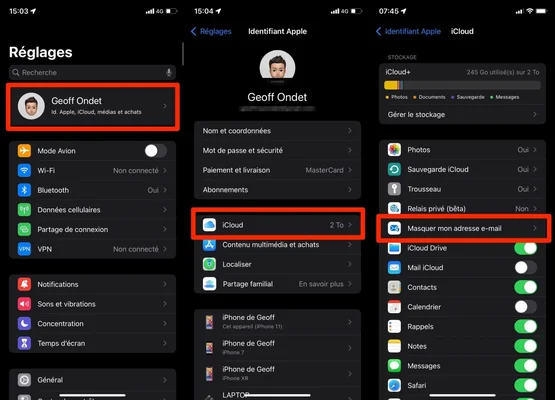

Plongeons-nous dans le contexte technique de cette affaire pour comprendre pourquoi l'adresse masquée a joué un rôle clé. L'individu accusé, impliqué dans une affaire d'extorsion et de menaces à Uvalde au Texas, utilisait spécifiquement la fonctionnalité « Masquer mon e-mail » pour dissimuler son identité aux victimes. Les emails émis ne montraient que l'adresse en @privaterelay.appleid.com, rendant toute traque manuelle impossible pour un particulier lambda.

Face à cela, le FBI a suivi la procédure standard : obtenir un mandat de perquisition pour un compte iCloud. Ce mandat ciblait les données d'identification liées à l'adresse de relais privé. Le document judiciaire atteste que les requêtes ont été validées par un juge, obligeant Apple à rompre le lien d'anonymat. Ce n'est pas un piratage du système par le FBI, mais une extraction légale de données qu'Apple détenait et gérait. L'enquête a ainsi pu remonter la piste jusqu'à l'Apple ID de l'utilisateur, et par extension, à son identité réelle, prouvant que le masque technique n'était qu'une fine couche de peinture sur une identité parfaitement connue du fournisseur.

Ce que la révélation de 404 Media change dans le débat public

L'article de Joseph Cox chez 404 Media a agi comme un électrochoc dans la communauté tech et de la cybersécurité. Jusqu'alors, beaucoup considéraient la fonctionnalité « Masquer mon e-mail » comme une forme de protection forte, similaire à ce que pourraient offrir des services anonymiseurs plus complexes. La révélation qu'Apple possède et conserve la table de correspondance entre l'adresse masquée et l'identité réelle, et qu'il est prêt à la livrer à la première demande judiciaire valide, change la donne.

Cela contraste violemment avec le discours marketing d'Apple, qui place la vie privée au cœur de sa communication. L'entreprise ne ment pas sur la fonctionnalité — elle protège contre le pistage publicitaire — mais l'usage qu'en font les utilisateurs pour se cacher est une erreur d'interprétation. Le débat public se déplace désormais sur la transparence : les utilisateurs savent-ils vraiment que leur masque est fragile face à un mandat ? Cette affaire prouve que la frontière entre confidentialité commerciale et protection contre l'enquête criminelle est beaucoup plus floue que ce que l'on pensait, et que « Masquer mon e-mail » n'est pas un outil de clandestinité.

Le précédent juridique de l'affaire Uvalde

Ce cas d'usage n'est pas anecdotique ; il constitue un précédent inquiétant pour quiconque utilise ces outils pour une protection autre que celle contre le spam publicitaire. On peut se rappeler que d'autres affaires récentes, comme Proton Mail et le FBI : la fin du mythe de l'anonymat absolu ?, nous avaient déjà alertés sur les limites des services de messagerie sécurisée face à la pression judiciaire. Mais ici, la surprise vient d'un acteur central du grand public. L'affaire Uvalde démontre que même sans avoir accès au contenu des messages chiffrés, les forces de l'ordre peuvent briser l'anonymat simplement en identifiant le propriétaire du compte. Cela ouvre la porte à des enquêtes où l'identité suffit à compromettre une personne, indépendamment du contenu de ses communications.

@privaterelay : la fausse frontière entre anti-spam et anonymat

Pour comprendre pourquoi ce démasquage était techniquement inévitable, il faut décortiquer le fonctionnement interne de « Masquer mon e-mail ». Contrairement à ce que l'intuition pourrait suggérer, cette fonctionnalité n'est pas conçue pour rendre l'utilisateur invisible ; elle est conçue pour rendre l'utilisateur changeant. Lorsque vous activez cette option, Apple génère une adresse aléatoire, souvent sous la forme d'une chaîne de caractères complexe suivie de @privaterelay.appleid.com.

Le processus est simple : un email est envoyé à cette adresse fantôme, il arrive sur les serveurs d'Apple, ces derniers identifient le destinataire final (votre vraie boîte mail), transfèrent le message, puis effacent la copie de leurs serveurs quelques secondes plus tard. Cela crée une illusion d'anonymat parfait car l'expéditeur (un site marchand, un service tiers) ne connaît jamais votre adresse réelle. Cependant, la faille conceptuelle réside dans la nécessité technique pour Apple de savoir où rediriger le message. Puisque Apple est le relais central, Apple conserve la carte qui lie l'adresse masquée à votre identifiant Apple. C'est ce lien, indispensable au fonctionnement du service, qui devient le point faible lors d'une enquête.

Cette section déconstruit techniquement l'illusion de sécurité. Nous ne sommes pas face à un tunnel chiffré de bout en bout où seul le destinataire possède la clé. Nous sommes face à un service de proxy. Le proxy connaît toujours l'origine et la destination, même s'il masque l'un à l'autre. C'est une distinction fondamentale qui échappe souvent au grand public, persuadé que tout ce qui touche à la « vie privée » d'Apple est automatiquement protégé par un chiffrement inviolable. La réalité est plus prosaïque : pour vous protéger du spam, Apple doit savoir qui vous êtes.

Comment votre Apple ID trahit chaque adresse masquée que vous créez

Chaque adresse @privaterelay.appleid.com que vous générez est indissociablement liée à votre identifiant Apple principal. C'est la clé de voûte du système. Si vous créez cinquante alias différents pour cinquante sites différents, ils pointent tous vers le même compte utilisateur dans la base de données d'Apple. Ce qui signifie que si une enquête vise un seul de ces alias, elle peut potentiellement révéler l'ensemble de votre écosystème numérique.

Apple agit ici comme un facteur qui connaîtrait votre adresse postale réelle, même si vous demandez à ce que le courrier soit envoyé à une boîte postale sous un faux nom. Le facteur (Apple) est le maillon intermédiaire obligé. Il ne peut pas livrer le courrier sans savoir à quelle vraie maison il va. Cette centralisation est la raison pour laquelle le FBI n'a eu aucun mal à obtenir l'information : il n'a pas eu à « casser » le chiffrement ou à hacker le compte de la victime ; il a simplement demandé au facteur de regarder dans son carnet de route.

Ce qu'Apple ne lit pas (le contenu) versus ce qu'Apple connaît (l'identité)

Il est crucial de nuancer ce qu'Apple voit et ce qu'Apple ne voit pas. Selon la documentation officielle d'assistance, la société précise clairement que le contenu des messages transitant par la fonctionnalité « Masquer mon e-mail » n'est pas lu ni traité par des humains, à l'exception des filtres anti-spam automatisés. Vos conversations privées restent techniquement invisibles pour les yeux des employés d'Apple.

Cependant, l'anonymat ne se résume pas au contenu du message. En matière de surveillance, les métadonnées (qui parle à qui, et quand) sont souvent tout aussi révélatrices que le message lui-même. Apple connaît l'identité de l'expéditeur final (vous) et l'identité du service initial. C'est cette métadonnée de rattachement qui a été livrée au FBI. La promesse de confidentialité d'Apple porte sur le non-partage de vos données avec des tiers à des fins publicitaires, et sur la protection du contenu de vos communications. Elle n'a jamais promis que l'identité derrière l'alias serait inviolable par la justice. C'est une nuance sémantique qui change tout en pratique.

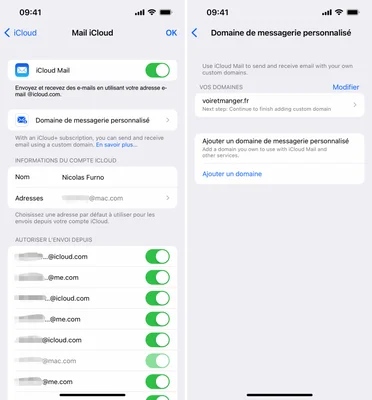

« Se connecter avec Apple » : la même logique à l'œuvre dans les inscriptions

Cette mécanique de masquage est profondément intégrée à une autre fonctionnalité très populaire : « Se connecter avec Apple ». Lorsque vous utilisez ce bouton sur un site tiers pour créer un compte, vous avez souvent le choix de masquer votre adresse email. Le site ne voit alors qu'une adresse @privaterelay.appleid.com.

Le piège est identique. L'utilisateur peut penser qu'il vient de créer un compte anonyme sur ce site tiers, dissocié de son identité Apple. En réalité, il vient de lier ce compte tiers à son Apple ID via une adresse dont seul Apple détient la clé de déchiffrement de l'identité. Si la justice demande à ce site tiers les informations sur un utilisateur, le site ne donnera que l'adresse masquée. Mais si la justice s'adresse ensuite à Apple avec ce masque, la confidentialité s'effondre. L'écosystème « Se connecter avec Apple », malgré sa commodité, crée un fil d'Ariane numérique reliant toutes vos inscriptions à une identité unique, centralisée et juridiquement vulnérable.

Le mandat de perquisition iCloud qui brise l'illusion d'Apple

Maintenant que nous avons saisi le mécanisme technique, il est essentiel de comprendre le mécanisme légal qui a activé cette faille. Apple n'a rien fait d'illégal, ni même de contraire à sa propre éthique affichée. L'entreprise a simplement appliqué les règles qu'elle a écrites et publiées. C'est là que réside la véritable leçon de cette affaire : la rupture de l'illusion ne vient pas d'une trahison de la part d'Apple, mais de l'ignorance des utilisateurs face aux textes juridiques qu'ils acceptent sans les lire.

Les conditions générales d'utilisation d'iCloud+, disponibles sur le site officiel d'Apple, contiennent des clauses spécifiques concernant ces alias emails. Apple se réserve explicitement le droit de limiter ou de mettre fin à l'utilisation d'un alias si l'utilisation enfreint les conditions générales. Or, ces conditions incluent le respect des lois en vigueur. En acceptant le service, l'utilisateur accepte implicitement que son anonymat puisse être levé si la loi l'exige. C'est une rupture de contrat imaginaire de la part de l'utilisateur qui pensait acheter de l'anonymat absolu, alors qu'il ne souscrivait qu'à un service de protection anti-spam soumis à la législation.

La phrase des conditions iCloud+ que personne ne lit

Dans le labyrinthe juridique des Conditions Générales d'iCloud+, une phrase particulière devrait retenir l'attention de tous les amateurs de confidentialité. Apple stipule que l'entreprise se réserve le droit de « limiter le nombre d'adresses e-mail disponibles dans le cadre de cette fonctionnalité ou de mettre fin à l'utilisation d'un alias si cette utilisation enfreint les conditions générales énoncées dans les présentes ».

Cette formulation est le sésame légal qui autorise la coopération avec les autorités. Si une adresse masquée est utilisée pour commettre une infraction (ce qui est clairement le cas avec des menaces de bombe), l'utilisation enfreint les conditions. Apple a donc non seulement le droit, mais aussi l'obligation morale et légale de réagir. Ce n'est pas une faille dans le code ; c'est une fonctionnalité du contrat. L'utilisateur lambda ne lit jamais ces lignes, persuadé que la protection de la vie privée est un droit inaliénable et absolu, alors qu'elle est toujours un service conditionné par le respect de la loi.

« Si nous disposons d'informations, nous les mettrons à disposition » : la politique d'Apple en toutes lettres

La transparence d'Apple sur ce point est d'ailleurs totale si l'on prend la peine de consulter sa page dédiée aux requêtes gouvernementales. L'entreprise y déclare noir sur blanc : « Nous estimons que les agences chargées de l'application de la loi jouent un rôle essentiel pour maintenir la sécurité de notre société et nous avons toujours maintenu que si nous disposons d'informations, nous les mettrons à disposition lorsqu'un processus légal valide est présenté. »

Il existe même une équipe juridique dédiée au sein d'Apple, travaillant 24 heures sur 24 et 7 jours sur 7, pour traiter ces demandes. Pour les forces de l'ordre hors des États-Unis, le mécanisme est similaire, s'appuyant sur des traités internationaux et les lois locales. Il n'y a aucune ambiguïté : Apple se positionne comme un gardien de données qui coopère avec la justice, et non comme un havre de pirate numérique au-dessus des lois. L'affaire du FBI n'est donc pas une exception, mais l'application stricte d'une règle publique.

Mandat, assignation, ordonnance : les trois niveaux de pression légale sur Apple

Il est important de distinguer les différents outils juridiques que peuvent utiliser les autorités. Dans le cadre de l'affaire Uvalde, c'est un mandat de perquisition (search warrant) qui a été utilisé. Ce niveau de preuve est le plus élevé : il requiert que les enquêteurs démontrent au juge qu'il existe une cause probable qu'un crime a été commis et que des preuves se trouvent sur le compte ciblé. C'est plus contraignant qu'une simple assignation (subpoena) ou qu'une ordonnance de production.

Pour l'utilisateur, la distinction est vitale car elle détermine le seuil de protection. Un simple subpoena administratif ne suffit peut-être pas toujours pour obtenir des données chiffrées, mais un mandat de perquisition signé par un juge ouvre presque toutes les portes d'iCloud. Le document judiciaire atteste de ce niveau d'exigence dans l'affaire des menaces de bombe. Apple ne livre pas vos données sur un simple coup de fil ; mais face à un mandat, la résistance est non seulement inutile, mais aussi illégale pour l'entreprise.

53 % des Français dans l'ignorance du chiffrement de bout en bout

Si la révélation du cas Apple/FBI choque autant, c'est parce qu'elle met en lumière une lacune massive dans la compréhension des enjeux numériques par le grand public, et particulièrement en France. Le mythe de l'anonymat facile est conforté par une ignorance technique généralisée sur les notions de chiffrement et de vie privée. Nous croyons souvent que nos outils technologiques nous protègent par magie, sans comprendre la mécanique sous-jacente.

Les chiffres d'un sondage récent mené par Proton sont édifiants à cet égard. Ils révèlent qu'une majorité de Français ne maîtrisent pas les concepts de base qui garantissent leur sécurité en ligne. Ce déficit de connaissance culturelle rend l'opinion publique vulnérable aux scandales médiatiques comme celui-ci, car la surprise ne vient pas de l'action d'Apple, mais de la prise de conscience brutale que nos attentes n'étaient pas fondées sur la réalité technique.

Seulement 27 % des Français jugent le chiffrement « très important » : le chiffre qui explique tout

Le sondage Proton met en lumière un paradoxe français : si 61 % des personnes interrogées considèrent le chiffrement comme « important », seulement 27 % le jugent « très important ». C'est le taux le plus bas parmi les quatre pays sondés dans l'étude. Plus inquiétant encore, 53 % des Français n'avaient jamais entendu parler du chiffrement de bout en bout avant d'être interrogés.

Comment peut-on espérer être invisible sur Internet si l'on ignore l'existence de l'outil principal qui garantit cette invisibilité ? De plus, 22 % des Français croient à tort que Gmail, le service de Google, offre le chiffrement de bout en bout par défaut. Cette erreur de perception est dangereuse car elle crée un faux sentiment de sécurité. L'indignation face à l'affaire Apple repose en grande partie sur ce malentendu : les utilisateurs pensaient que « Masquer mon e-mail » équivalait à du chiffrement militaire, alors qu'il ne s'agissait que d'un simple aiguillage postal.

Éric Bothorel et la « naïveté démocratique » des Français face à la surveillance

Cette méconnaissance technique est accompagnée d'une forme de confiance aveugle dans les institutions, parfois qualifiée de naïveté démocratique. Éric Bothorel, député français connu pour son intérêt pour les questions numériques, a souligné ce phénomène : « Les Français sont-ils encore naïfs ? Confiants ? Démocrates, en fait. Ils se convainquent que la loi les protège. »

Cette citation prend une résonance particulière dans le contexte de l'affaire Apple. Les utilisateurs français ont tendance à faire confiance aux outils intégrés à leur iPhone, persuadés que la législation européenne ou l'éthique des marques les protège automatiquement. Ils s'indignent quand ces outils fonctionnent exactement comme prévu par la loi — c'est-à-dire en cédant face à une requête judiciaire légitime. La confiance en la technologie remplace la compréhension de la technologie, laissant les utilisateurs démunis face à la réalité des procédures légales.

8 Français sur 10 se sentent trop dépendants des entreprises technologiques américaines

Cette prise de conscience s'accompagne d'un sentiment croissant de dépendance. La même étude Proton révèle que 8 Français sur 10 estiment que leur pays est trop dépendant des entreprises technologiques américaines (les GAFAM). C'est un paradoxe douloureux : nous nous méfions de leur puissance et de leur emprise, mais nous continuons à confier nos données les plus sensibles à leurs écosystèmes fermés.

Cette dépendance crée un sentiment d'impuissance. Si Apple, qui se positionne comme le champion de la confidentialité, peut démasquer un utilisateur pour le FBI, vers qui se tourner ? Cette donnée prépare naturellement le terrain pour la recherche d'alternatives. Le public français commence à réaliser que la protection de la vie privée ne peut pas être déléguée intégralement à des entreprises soumises au droit américain et que des solutions souveraines ou européennes pourraient offrir une couche de sécurité supplémentaire, comme nous l'avions vu avec le FBI et les données de localisation.

Si Apple cède pour le FBI, que valent vos données au quotidien ?

Une fois le cadre technique, légal et psychologique bien établi, il est légitime de s'interroger sur l'ampleur réelle de cette vulnérabilité. Si Apple peut révéler une identité cachée pour une affaire de menaces de bombe — un crime grave et indéniable — quel est le périmètre exact des données auxquelles les autorités peuvent accéder pour des motifs moins lourds ? La question n'est plus de savoir si Apple peut coopérer, mais jusqu'où cette coopération s'étend-elle dans notre vie numérique quotidienne.

Il faut comprendre que les données stockées dans iCloud forment une mosaïque complète de notre existence. Ce ne sont pas seulement des emails ; ce sont nos photos, nos sauvegardes, nos contacts, nos calendriers et même notre positionnement géographique. Lorsqu'un juge émet une ordonnance, il ne vise généralement pas un type de données précis, mais l'ensemble du compte associé à une identité. Le risque de « divulgation large » est donc réel.

Menaces de bombe aujourd'hui, simple infraction demain : où s'arrête le seuil de divulgation ?

La distinction entre une urgence absolue et une enquête de routine est plus floue qu'il n'y paraît. Apple distingue effectivement les requêtes d'urgence, traitées 24h/24 pour des situations mettant des vies en danger, des requêtes standards nécessitant un mandat. Cependant, le seuil de gravité qui déclenche la remise des données n'est pas décidé par Apple, mais par le juge qui signe le mandat.

La loi prévoit des mécanismes pour des enquêtes allant bien au-delà du terrorisme ou des menaces de bombe. Des délits financiers, la fraude, le cyberharcèlement ou même des violations de propriété intellectuelle peuvent justifier la délivrance d'un mandat. Il est faux de croire que seuls les « criminels dangereux » sont visés. Dans le cadre de législations controversées comme le KOSA, aux États-Unis, ou la vérification d'âge en France, la définition de ce qui est légitimement investiguable peut s'élargir, augmentant d'autant les risques de divulgation de données pour des comportements qui n'ont rien de criminel au sens traditionnel du terme.

Historique de localisation, achats, recherches : la cartographie complète de ce qu'Apple pourrait fournir

Concrètement, que contient le dossier qu'Apple pourrait remettre aux autorités ? La liste est vertigineuse. Apple dispose de vos informations de compte : nom, prénom, adresse de facturation réelle, numéro de téléphone. Il possède l'historique complet de vos achats sur l'App Store et l'iTunes Store, ce qui révèle vos goûts culturels, vos jeux préférés et vos abonnements.

Plus intrusif encore, si vous utilisez les services de localisation ou la fonctionnalité « Où est mon iPhone », Apple conserve des historiques de géolocalisation. Vos données iCloud, y compris les photos si elles ne sont pas chiffrées de bout en bout spécifiquement, sont accessibles. Il est crucial de noter la distinction faite par Apple : certaines données comme les iMessages, les mots de passe iCloud Keychain et les données de Santé sont protégées par un chiffrement de bout en bout qu'Apple ne peut pas déchiffrer, même pour la police. Mais tout le reste — emails, documents iCloud Drive, photos standard, métadonnées — peut être livré sur simple demande judiciaire.

Le CLOUD Act : pourquoi un juge américain peut atteindre vos données françaises

Enfin, il faut prendre en compte la dimension géopolitique de nos données. Le CLOUD Act (Clarifying Lawful Overseas Use of Data Act), voté aux États-Unis en 2018, permet aux autorités américaines d'obtenir des données stockées par des entreprises américaines, même si ces données sont hébergées sur des serveurs situés en Europe ou en Asie.

Pour un utilisateur français, cela signifie que même si ses données sont stockées sur un serveur iCloud installé en Irlande ou au Danemark, elles restent juridiquement accessibles par un juge américain via le CLOUD Act. Bien que l'UE et les États-Unis aient tenté de négocier des cadres de protection pour les citoyens européens, l'extraterritorialité de la loi américaine reste une menace latente. L'affaire du FBI, bien que traitée aux États-Unis, sert de rappel brutal que la nationalité du fournisseur de cloud (ici, Apple) importe souvent plus que la localisation physique des serveurs.

ProtonMail contre Apple : ce que la Suisse protège vraiment

Face à ces constatations alarmantes sur les limites de l'écosystème Apple, la quête d'alternatives devient urgente. Beaucoup se tournent alors vers des services européens, comme Proton, Tuta ou Skiff, réputés pour leur engagement en faveur de la vie privée. Mais attention : il ne faut pas remplacer une illusion par une autre. Si ces services offrent une meilleure protection, ils ne constituent pas une zone de non-droit absolue.

La comparaison entre Apple et Proton est instructive car elle repose sur deux juridictions radicalement différentes : le droit américain d'un côté, le droit suisse de l'autre. Cette différence de souveraineté a un impact direct sur la manière dont les requêtes gouvernementales sont traitées. Cependant, même la Suisse, bastion de la neutralité et du secret bancaire, a des lois qui contraignent les entreprises à coopérer avec la justice.

Proton, Tuta, Skiff : pourquoi la juridiction suisse ou allemande change la donne

La force de Proton réside dans sa localisation en Suisse. Contrairement à Apple, soumis au CLOUD Act américain, Proton n'est pas tenu de répondre directement aux mandats émanant des juges américains. Si le FBI veut accéder aux données d'un utilisateur Proton, il doit passer par une procédure d'entraide judiciaire internationale. Cette procédure est complexe, longue et nécessite que l'infraction présumée soit également un crime en Suisse (principe de la double incrimination).

Cela offre une protection significative contre les requêtes abusives ou les « expeditions de pêche » de la justice étrangère. De même, Tuta (anciennement Tutanota), basé en Allemagne, bénéficie de protections strictes offertes par le RGPD (Règlement Général sur la Protection des Données) et la législation allemande sur la protection de la vie privée. L'Europe offre en effet un cadre juridique plus protecteur pour les données personnelles que les États-Unis, avec une surveillance indépendante qui limite l'arbitraire.

Ce que même Proton ne peut pas garantir : l'anonymat face à un juge suisse

Il est impératif de nuancer l'illusion de l'anonymat total avec Proton. Si le chiffrement de bout en bout protège le contenu de vos messages — Proton ne peut pas les lire — l'entreprise possède toujours les métadonnées de votre compte : l'adresse IP avec laquelle vous vous êtes connecté, la date de création du compte, et l'adresse e-mail de récupération si vous en avez fourni une.

Dans le passé, Proton a déjà été contraint par la justice suisse de fournir ces métadonnées IP dans le cadre d'enquêtes graves. Cela prouve qu'aucun service ne peut garantir l'anonymat face à une enquête judiciaire légitime menée dans sa propre juridiction. La différence fondamentale est que le seuil d'intervention est beaucoup plus élevé en Suisse qu'aux États-Unis, et le contenu de vos messages reste théoriquement illisible, mais votre identité en tant qu'utilisateur du service peut être découverte.

Masquer mon e-mail contre alias Proton : deux philosophies radicalement opposées

Pour finir, comparons les philosophies techniques. L'alias « Masquer mon e-mail » d'Apple est un relais de confiance. Vous faites confiance à Apple pour acheminer l'email et pour ne pas vendre votre adresse. En contrepartie, Apple connaît votre identité. C'est un modèle centralisé.

L'alias de Proton (ou les fonctionnalités similaires chez Tuta) repose sur le principe du routeur chiffré. Puisque Proton utilise le chiffrement de bout en bout par défaut, même Proton ne peut pas associer l'alias à votre identité réelle si vous n'avez pas fourni de données personnelles vérifiées lors de la création du compte (comme un numéro de téléphone ou une adresse de récupération personnelle). C'est un modèle décentralisé où la sécurité repose sur les mathématiques (le chiffrement) plutôt que sur la politique de l'entreprise. Toutefois, cette protection ne vaut que si l'utilisateur est rigoureux : si vous créez un compte Proton avec votre numéro de téléphone personnel pour la vérification en deux étapes, vous avez brisé vous-même la chaîne d'anonymat.

Conclusion

Nous arrivons au terme de cette analyse. L'affaire qui a secoué la communauté tech ce 26 mars 2026 n'est pas un scandale de sécurité informatique, mais un scandale d'attente. Apple n'a pas failli à sa mission ; il a simplement appliqué une réalité juridique que nous préférons ignorer. La fonctionnalité « Masquer mon e-mail » est un outil excellent, pragmatique et efficace pour sa fonction première : nous protéger du marketing agressif, du spam et de la revente de notre profil publicitaire.

L'erreur est de l'avoir utilisé comme un outil de camouflage criminel ou militant. En matière de sécurité numérique, il faut toujours adapter l'outil à la menace. Utiliser un parapluie pour se protéger des balles est aussi inefficace que d'utiliser « Masquer mon e-mail » pour se protéger d'un mandat judiciaire.

Récapituler en une phrase la différence fondamentale

Il faut graver cette distinction dans notre esprit : « Masquer mon e-mail » est un bouclier contre les marketeurs, pas contre les mandats judiciaires. C'est un filtre, pas un masque d'invisibilité. Tant que l'on accepte cette limite, l'outil reste extrêmement utile et sécurisé pour l'usage quotidien de 99 % des internautes.

Deux recommandations selon votre profil

Pour l'utilisateur lambda, celui qui veut juste s'inscrire sur un site de livraison de pizza ou un forum d'astronomie sans recevoir de newsletters indésirables : continuez à utiliser « Masquer mon e-mail ». C'est l'un des meilleurs outils anti-spam du marché, intégré nativement à votre système. Il protège efficacement votre boîte mail principale contre le remplissage et le pistage publicitaire.

Pour celui qui cherche un réel anonymat, que ce soit pour des raisons politiques, personnelles ou professionnelles : vous devez changer de stratégie. « Masquer mon e-mail » ne suffira pas. Il est nécessaire de combiner un service de messagerie chiffré de bout en bout sous juridiction européenne (comme Proton ou Tuta) avec des pratiques d'hygiène numérique strictes. Utilisez un VPN pour masquer votre adresse IP, ne liez jamais votre numéro de téléphone personnel à ce compte, et créez des alias via des services qui ne nécessitent pas de connexion à une identité vérifiée. L'anonymat demande des efforts constants, ce n'est pas une fonctionnalité qu'on active d'un clic.

La vraie leçon de l'affaire : lire les conditions, pas le marketing

La conclusion ultime de cette mésaventure Apple/FBI est un appel à la responsabilité individuelle. La confiance aveugle envers un écosystème, fût-il le plus respectueux du marché comme celui d'Apple, est toujours une forme de vulnérabilité. La protection de la vie privée ne vient pas de la logo sur le dos de votre téléphone, ni des promesses séduisantes des campagnes publicitaires.

Elle vient de la compréhension technique de ce que chaque outil fait et ne fait pas. Lire les conditions d'utilisation, comprendre la juridiction des services que nous utilisons et savoir distinguer le chiffrement du simple masquage sont les compétences indispensables du citoyen numérique du XXIe siècle. Apple n'est pas un havre de pirate ; c'est une entreprise qui obéit aux lois. À nous de savoir ce que nous lui confions, en toute connaissance de cause.