Imaginez un instant que dans votre jeu vidéo préféré, un joueur décide de payer pour obtenir des avantages invincibles, contournant ainsi toutes les règles établies par les développeurs. Dans l'esport, on appelle cela du « pay-to-win », et c'est généralement sanctionné ou banni pour maintenir l'équilibre du jeu. Pourtant, c'est exactement ce qui se passe aujourd'hui dans le monde réel : le FBI utilise une faille juridique pour acheter vos données personnelles, contournant ainsi le Quatrième Amendement qui protège votre vie privée. Ce qui ressemble à un scénario de science-fiction est une réalité confirmée par les plus hautes autorités américaines, et vos applications quotidiennes sont les complices involontaires de ce système.

L'aveu fracassant du directeur du FBI au Congrès

En mars 2026, une audience au Congrès américain a secoué le monde de la cybersécurité et des libertés civiles. Kash Patel, le directeur du FBI, a confirmé sous serment une pratique que les défenseurs de la vie privée dénonçaient depuis des années. Face aux élus, il a admis sans ambiguïté que l'agence fédérale achetait bel et bien des informations commerciales sur les citoyens, contredisant ainsi les promesses de transparence faites par son prédécesseur. Cette déclaration marque un tournant inquiétant : ce n'est plus une théorie du complot, mais une politique officielle validée au plus haut niveau de l'État américain.

« On achète, c'est légal » : la citation qui fait trembler le Quatrième Amendement

Lors de son audition, Kash Patel a utilisé une argumentation qui laisse songeurs. Il a déclaré : « We do purchase commercially available information that's consistent with the constitution and the laws under the Electronic Communications Privacy Act, and it has led to some valuable intelligence for us. » En substance, le FBI justifie cet achat massif de données en arguant que puisque l'information est disponible commercialement, elle ne serait pas protégée par le Quatrième Amendement.

Cet aveu est crucial car il confirme que la surveillance de masse ne passe plus nécessairement par des mandats judiciaires complexes, mais par de simples transactions financières avec des entreprises privées. Pour les amateurs de gaming, c'est comme si un organisateur de tournoi décidait d'acheter les replays des matchs d'un autre serveur pour tricher en toute impunité. La distinction entre une perquisition légale et un achat commercial s'estompe, laissant les citoyens sans défense réelle contre l'intrusion de l'État dans leur vie numérique.

De Wray à Patel : deux directeurs, deux versions contradictoires

Il est fascinant de constater l'évolution de la rhétorique du FBI en quelques années. En 2023, Christopher Wray, alors directeur du bureau, affirmait devant le Congrès que le FBI n'achetait pas de données de localisation, bien qu'il reconnût des achats passés. Cette position visait à rassurer le public sur l'arrêt de ces pratiques intrusives. Trois ans plus tard, Kash Patel brise ce réconfortant mensonge en admettant la reprise des achats.

Cette instabilité dans les garanties données au public montre à quel point les protections institutionnelles sont fragiles. Comme dans un jeu vidéo où les règles du méta changent à chaque patch pour favoriser certaines stratégies, les citoyens sont constamment obligés de s'adapter à des politiques de surveillance qui évoluent au gré des directeurs et des administrations. Cela souligne une réalité dure : les promesses politiques ne valent que tant que ceux qui les ont faites sont aux commandes, et rien ne garantit que la prochaine administration ne sera pas encore plus agressive dans l'exploitation de ces failles.

Le pipeline invisible : de Candy Crush aux serveurs du FBI

Pour comprendre l'ampleur du phénomène, il faut décortiquer le mécanisme technique qui permet à vos jeux mobiles préférés de devenir des outils de renseignement. L'utilisateur moyen croit souvent qu'en autorisant la localisation pour une application, il donne son accord uniquement au développeur du jeu pour améliorer son expérience. En réalité, cette autorisation ouvre une porte dérobée vers tout un écosystème économique opaque où les données sont la monnaie d'échange.

Les SDK, ces trackers cachés dans vos applis préférées

Le processus commence par l'intégration de SDK (Software Development Kits) dans les applications. Ce sont des kits logiciels fournis par des tiers que les développeurs intègrent pour monétiser leurs applications gratuites. Lorsque vous autorisez une appli comme Candy Crush à accéder à votre position GPS, vous autorisez en fait tous les SDK intégrés dans le code de l'application à récupérer cette information. Ces scripts sont conçus pour être silencieux et invisibles pour l'utilisateur, mais ils sont extrêmement efficaces pour récolter des données.

Une fois collectées, ces informations sont transmises à des courtiers en données, les fameux « data brokers ». Ces entreprises paient les développeurs d'applications pour chaque utilisateur dont ils peuvent récupérer la localisation précise. L'Electronic Frontier Foundation (EFF) explique que ce système incite fortement les créateurs d'applications à intégrer le plus de trackers possible, car cela garantit une source de revenus stable. C'est un cercle vicieux : l'utilisateur veut un jeu gratuit, le développeur veut de l'argent, et le data broker veut des informations pour les revendre à l'État ou aux annonceurs.

L'enquête du Monde : retrouver une retraitée bretonne via ses parties de Candy Crush

L'impact concret de ce système a été démontré de manière effrayante par une enquête du journal Le Monde. Les journalistes ont réussi à retrouver Marie-Claire, une retraitée de 66 ans vivant en Bretagne, simplement en analysant son activité de jeu sur des titres populaires comme Candy Crush, Farm Heroes et Words of Wonders. Ils ont pu accéder à une base de données détenue par le courtier Datastream Group, qui contient les informations de plus de 47 millions de personnes.

Ce qui est frappant dans cette affaire, c'est la précision des données. Marie-Claire n'était pas identifiable par son nom ou son numéro de téléphone dans la base, mais par ses coordonnées GPS régulières. En croisant ces points de localisation avec des cartes géographiques, il a été possible de déterminer son domicile précis et de la contacter. Si des journalistes peuvent le faire, imaginez ce que le FBI ou d'autres agences gouvernementales peuvent accomplir avec les mêmes outils, disposant de ressources bien supérieures et d'une puissance de calcul sans limite. Cela prouve que l'anonymat n'existe plus dès lors que l'on porte un smartphone sur soi.

Venntel, Babel Street et Locate X : les noms à connaître

Derrière ce marché florissant se cachent des entreprises peu connues du grand public, mais qui jouent un rôle central dans l'architecture de surveillance mondiale. Ces sociétés ne vendent pas de produits aux consommateurs ; elles vendent des vies entières aux gouvernements. Comprendre qui elles sont et comment elles opèrent est essentiel pour saisir l'ampleur de la menace qui pèse sur notre vie privée.

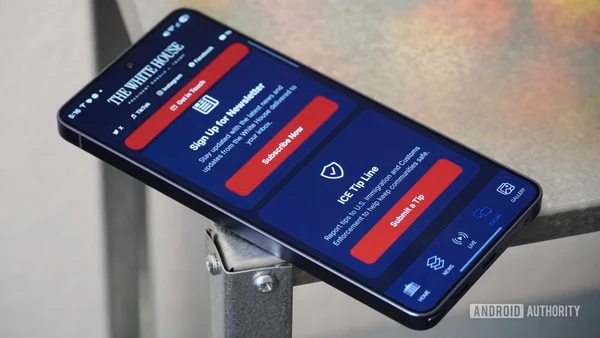

Venntel : le courtier dans le viseur de la FTC

Venntel est sans doute l'un des noms les plus importants de ce secteur. Filiale de Gravy Analytics, cette entreprise sert d'intermédiaire direct entre les applications mobiles et les agences fédérales américaines comme l'ICE (Immigration and Customs Enforcement) et le FBI. En décembre 2025, la Federal Trade Commission (FTC) a ciblé Venntel pour avoir vendu des données de localisation sensibles sans le consentement adéquat des utilisateurs.

Le rôle de Venntel est d'agréger des millions de points de données provenant de diverses applications pour les revendre sous forme de bases de données consultables. Ce qui les rend particulièrement dangereux, c'est leur capacité à transformer des données brutes en profils comportementaux. La FTC leur reproche spécifiquement d'avoir commercialisé des informations qui permettent de tracer les déplacements de personnes vers des lieux sensibles, comme des centres de soins ou des lieux de culte, mettant en péril la sécurité physique et la dignité des individus concernés.

Locate X : le logiciel qui géolocalise tous les appareils d'une zone

Pour visualiser l'usage de ces données, il faut parler de Babel Street et de son logiciel Locate X. Cet outil est utilisé par les militaires américains et les services de renseignement pour effectuer de la reconnaissance géographique sans envoyer de soldats sur le terrain. Le principe est simple mais terrifiant : un agent peut dessiner une zone géographique sur une carte et demander au logiciel de lui montrer tous les appareils mobiles qui s'y trouvaient à un moment précis.

Imaginez une manifestation politique ou un rassemblement religieux. Avec Locate X, les autorités peuvent voir qui était présent, combien de temps ils sont restés, et où ils sont allés avant et après. Cela permet de tracer des réseaux d'associations sans avoir la moindre suspicion individuelle préalable. Dans le jargon du gaming, c'est l'équivalent d'utiliser une « wallhack » : voir à travers les murs et connaître les positions de tous les joueurs adverses en permanence. C'est une atteinte flagrante à la présomption d'innocence et à la liberté d'association.

Mobilewalla et les 500 millions d'identifiants : quand vos visites deviennent des preuves

Au-delà de la simple géolocalisation, la richesse des données collectées permet de déduire des aspects intimes de la vie des individus. L'exemple de Mobilewalla, un autre acteur majeur du secteur, illustre parfaitement comment les données de mobilité peuvent être instrumentalisées pour discriminer ou harceler des groupes spécifiques. L'accumulation massive de détails permet de reconstituer le « pattern of life », ou modèle de vie, d'une personne avec une précision chirurgicale.

La citation de Samuel Levine (FTC) sur les données « incroyablement révélatrices »

Samuel Levine, directeur du bureau de la protection des consommateurs à la FTC, a résumé avec justesse le danger posé par ces pratiques lors de l'action en justice contre Mobilewalla. Il a déclaré : « Mobilewalla a collecté des quantités massives de données sensibles de consommateurs, dont des visites dans des cliniques médicales et des lieux de culte, et les a vendues d'une manière qui a exposé les consommateurs à des préjudices. »

Entre janvier 2018 et juin 2020, Mobilewalla a ainsi collecté plus de 500 millions d'identifiants publicitaires uniques avec une localisation précise. Ce qui choque dans cette affaire, c'est l'utilisation spécifique de ces données pour cibler des femmes ayant visité des cliniques de grossesse. En vendant ces listes, Mobilewalla a permis à n'importe quel acheteur d'identifier ces femmes et de leur envoyer de la propagande politique ciblée ou de harceler des personnes cherchant des soins médicaux privés. C'est l'exemple type de la manière dont une technologie neutre peut être détournée pour servir des agendas hostiles aux droits fondamentaux.

Nathan Freed Wessler (ACLU) : « Savoir où va votre téléphone, c'est savoir qui vous êtes »

L'Union américaine pour les libertés civiles (ACLU) s'élève depuis longtemps contre ces dérives. Nathan Freed Wessler, directeur adjoint du projet Speech, Privacy and Technology, a souligné lors de diverses auditions que la localisation révèle bien plus que de simples coordonnées GPS. Il a affirmé : « Il est incroyablement révélateur de savoir où votre téléphone va au fil du temps. Ce niveau de détail montre vos habitudes de vie. Cela peut être tout, de l'endroit où vous allez après le travail, où vous dormez – ainsi qu'avec qui vous faites ces choses. »

Cette citation met en lumière le fait que la géolocalisation n'est pas une donnée isolée, mais une clé de voûte de notre identité numérique. Savoir que vous passez vos soirées à la salle de sport, à l'église ou dans un bar gay révèle vos préférences politiques, religieuses et sexuelles sans que vous ayez jamais communiqué ces informations explicitement. Pour les services de renseignement, c'est un moyen de profilage psychologique qui ne nécessite aucun interrogatoire, juste l'achat d'un fichier Excel.

Carpenter v. United States : l'arrêt que le FBI contourne allègrement

La situation juridique aux États-Unis est un véritable casse-tête. En 2018, l'arrêt Carpenter v. United States semblait avoir sonné le glas de la surveillance de masse sans mandat. La Cour suprême avait alors reconnu que les citoyens avaient une attente raisonnable de vie privée concernant leurs déplacements. Cependant, l'ingéniosité des agences fédérales et l'émergence du marché des données ont permis de contourner cette protection historique de manière aussi habile qu'inquiétante.

12 898 points de localisation en 127 jours : l'affaire qui a changé la donne

L'affaire Carpenter concernait un suspect nommé Timothy Carpenter, dont le gouvernement avait obtenu 12 898 points de localisation sur une période de 127 jours, soit une moyenne de 101 données par jour. Ces informations avaient été récupérées auprès des opérateurs téléphoniques sans mandat judiciaire, seulement sur la base d'une ordonnance plus légère. La Cour suprême a jugé à une majorité de 5 juges contre 4 que cette méthode constituait une perquisition au sens du Quatrième Amendement et nécessitait donc un mandat.

Cet arrêt était une victoire majeure pour les défenseurs de la vie privée, car il reconnaissait que la technologie moderne permet une surveillance intrusive impossible à l'époque des Pères fondateurs. Les juges ont admis que le fait de porter un téléphone ne devait pas signifier renoncer à sa vie privée. C'était un message clair envoyé au pouvoir exécutif : pour surveiller un citoyen de cette manière, il faut prouver à un juge qu'il existe une cause probable.

Le contournement par l'achat : « Si on peut l'acheter, ce n'est pas une perquisition »

Pourtant, l'arrêt Carpenter comportait une faille majeure : il ne s'appliquait qu'à la saisie de données détenues par les opérateurs téléphoniques. Le FBI a donc trouvé la parade ultime en se tournant vers les courtiers de données privés. Le raisonnement juridique est cyniquement simple : Carpenter interdit de saisir les données sans mandat, mais n'interdit pas d'acheter des données disponibles « commercialement ».

Ron Wyden, le sénateur américain farouchement opposé à ces pratiques, a qualifié ce mécanisme de « contourner outrageusement le Quatrième Amendement » (doing that without a warrant is an outrageous end run around the fourth amendment). C'est comme si un joueur d'esport trouvait un bug dans le code qui lui permet de voir la carte de l'adversaire. Ce n'est pas interdit explicitement par le règlement, mais cela viole clairement l'esprit du jeu. En achetant ces données, le FBI obtient exactement les mêmes informations que dans l'affaire Carpenter, mais sans avoir à passer devant un juge, rendant la protection théorique de la Cour suprême totalement inopérante.

Fourth Amendment Is Not For Sale Act : la loi qui n'a jamais passé le Sénat

Face à cette dérive, une réponse législative a été tentée. Le Fourth Amendment Is Not For Sale Act (loi sur le fait que le Quatrième Amendement n'est pas à vendre) représente l'espoir de nombreux défenseurs des libertés civiques. Ce projet de loi vise spécifiquement à colmater la brèche juridique que le FBI et d'autres agences exploitent. Cependant, le parcours législatif de ce texte illustre les difficultés politiques à réguler l'industrie de la surveillance.

Ce que prévoit la loi (si elle est adoptée)

Introduite en juillet 2023 sous le numéro H.R. 4639, cette loi a été adoptée par la Chambre des représentants en avril 2024. Son principe est simple mais radical : elle interdirait aux agences fédérales d'acheter des données personnelles à des courtiers pour contourner les exigences du Quatrième Amendement. En clair, si les services de renseignement veulent accéder à vos données de localisation, ils devraient obligatoirement obtenir un ordre de la Cour, que ces données viennent d'un opérateur téléphonique ou d'une application mobile.

Cette loi obligerait également les agences à obtenir un ordre du tribunal avant d'acquérir des registres de clients auprès de tiers. Elle traiterait ainsi les données achetées aux data brokers exactement comme les données saisies auprès des fournisseurs d'accès, restaurant ainsi l'intention de l'arrêt Carpenter. Pour les utilisateurs, cela signifierait un retour au respect des procédures judiciaires et une fin de la surveillance de masse « hors-la-loi ».

Pourquoi le Sénat bloque depuis 2024

Malgré son adoption à la Chambre basse, le texte est bloqué depuis le mois d'avril 2024 au Sénat. Plusieurs facteurs expliquent cet empêchement. D'une part, le lobbying des agences de renseignement et des entreprises de cybersécurité est intense, arguant que restreindre l'accès à ces données nuirait à la sécurité nationale. D'autre part, l'agenda politique américain est saturé par d'autres crises, laissant peu de place à un débat technique sur la vie privée numérique.

De plus, il existe un manque de pression populaire massive sur ce sujet spécifique. Contrairement aux questions de censure ou de contenu sur les réseaux sociaux, l'achat de données de localisation reste un sujet technique, difficile à vulgariser pour le grand public. Sans une mobilisation citoyenne forte comparable aux mouvements contre le piratage informatique ou pour le chiffrement, les sénateurs n'ont pas d'incitation politique urgente à forcer le vote. Le résultat est une paralysie qui profite au statu quo, laissant le FBI libre de continuer ses achats en toute légalité apparente.

Français ou Européens : le RGPD vous protège-t-il vraiment du FBI ?

Une question légitime se pose pour les lecteurs français et européens : sommes-nous concernés ? Après tout, le Règlement général sur la protection des données (RGPD) est l'une des législations les plus protectrices au monde. Pourtant, la réponse est nuancée et décevante. Si le RGPD offre une certaine protection contre les entreprises commerciales, il est largement impuissant face aux agences de renseignement américaines qui opèrent en dehors de tout cadre juridique européen.

L'article 3 du RGPD : une protection territoriale, pas nationale

Il est crucial de comprendre l'étendue géographique du RGPD. Contrairement à une idée reçue, le RGPD ne protège pas les citoyens européens où qu'ils soient dans le monde. L'article 3, section 2, précise que le règlement s'applique aux personnes qui se trouvent physiquement DANS l'Union européenne. Cela signifie qu'un Français vivant à New York, un touriste italien à Los Angeles ou un expatrié allemand à San Francisco ne bénéficient pas de la protection du RGPD contre le FBI.

Dès lors que vous mettez le pied sur le sol américain, vos données numériques sont potentiellement accessibles aux agences locales selon le droit américain, et le FBI n'a pas à se soucier des régulations européennes. De même, si une entreprise américaine achète des données de localisation collectées alors que vous étiez en visite aux États-Unis, elle est libre de les revendre au gouvernement sans violer le RGPD. C'est une lacune territoriale majeure qui expose les voyageurs et les résidents temporaires à la même surveillance que les citoyens américains.

L'action de la CNIL contre Vectaury : 67,6 millions de Français dans une base illégale

Cela ne veut pas dire que l'Europe est totalement inactive. La CNIL, l'autorité française de protection des données, a montré en 2018 qu'elle pouvait frapper fort. L'affaire Vectaury est un exemple marquant : cet intermédiaire français avait constitué une base de données de 67,6 millions de personnes, collectées via des applications mobiles, sans obtenir un consentement valide des utilisateurs. La CNIL a sévi, ordonnant la suppression de ces données et sanctionnant l'entreprise.

Cette action démontre que les autorités européennes peuvent réguler les courtiers de données qui opèrent sur leur sol. Cependant, la CNIL n'a aucun pouvoir sur Venntel, Babel Street ou Mobilewalla, entreprises basées aux États-Unis. Même si ces données concernent des citoyens européens vivant en Europe, tant que la transmission se passe en dehors du territoire de l'UE, la juridiction de la CNIL est inopérante. C'est un bras de fer inégal : des autorités nationales face à une industrie mondiale de la surveillance qui opère depuis des juridictions « amies ».

33 applis sur 50 transmettent vos données : le classement de Que Choisir

Face à cette architecture de surveillance massive, que peut faire l'utilisateur individuel ? La première étape est de comprendre quels outils sont les plus agressifs en matière de collecte de données. L'étude menée par l'association de consommateurs « Que Choisir » sur 50 applications populaires offre un éclairage effrayant sur les pratiques courantes du marché. Les résultats montrent que la collecte de données est la norme, non l'exception.

TikTok, Temu, Shein : les championnes de la collecte de données

L'étude révèle que 33 des 50 applications testées transmettent des flux de données très volumineux vers des tiers, et que 12 d'entre elles sont classées comme « à éviter » en raison de leur profilage intrusif. TikTok arrive en tête du classement, collectant la quantité la plus importante de données pour son propre compte. Au-delà de la simple localisation, l'application accumule des informations sur vos habitudes, vos contacts et vos préférences de contenu.

Les applications de commerce électronique comme Temu et Shein sont également pointées du doigt. Ces plateformes, souvent d'origine chinoise, sont connues pour leur agressivité commerciale et leur capacité à tracker les utilisateurs bien au-delà de l'application elle-même. Duolingo, l'application d'apprentissage des langues, n'est pas en reste : elle a été critiquée pour récupérer le carnet d'adresses entier de ses utilisateurs, une pratique qui dépasse largement le besoin de fonctionnement de l'appli.

Pourquoi les jeux comme Candy Crush sont des mines d'or pour les data brokers

Les jeux mobiles, tels que Candy Crush, Farm Heroes ou Words of Wonders, sont particulièrement problématiques car ils fonctionnent selon un modèle économique gratuit financé par la publicité. Pour maximiser les revenus, les développeurs intègrent de multiples régies publicitaires et trackers qui paient plus cher pour des données précises. Contrairement à une application bancaire qui a des obligations de sécurité strictes, un jeu de puzzle considère souvent la localisation comme une monnaie d'échange secondaire.

Les utilisateurs acceptent souvent les conditions d'utilisation sans les lire, simplement pour commencer à jouer. C'est là que le piège se referme : en cliquant sur « J'accepte », vous autorisez non seulement le jeu, mais aussi tous ses partenaires publicitaires à suivre vos déplacements. C'est ce qui a permis à Datastream Group de constituer une base de 47 millions de personnes, incluant notre retraitée bretonne. Ces jeux sont parfaits pour les data brokers car ils sont ouverts pendant de longues périodes, permettant un traçage continu et précis de l'utilisateur tout au long de la journée.

Comment désactiver le traçage : les recommandations de l'EFF

Bien que la situation semble sombre, l'Electronic Frontier Foundation propose des méthodes concrètes pour limiter votre exposition. Il est impossible de supprimer totalement sa trace numérique si l'on souhaite utiliser un smartphone moderne, mais on peut rendre la tâche plus difficile aux data brokers. C'est l'équivalent d'adopter une posture défensive dans un jeu : on ne peut pas toujours gagner, mais on peut minimiser les dégâts et éviter de se faire « one-shot ».

Désactiver l'identifiant publicitaire mobile

La recommandation la plus technique concerne l'identifiant publicitaire mobile, connu sous le nom d'IDFA sur iPhone et AAID sur Android. Cet identifiant est une chaîne de caractères unique qui permet aux annonceurs et aux courtiers de relier vos données entre différentes applications. Sans cet ID, il est beaucoup plus difficile pour une tierce partie de savoir que l'utilisateur qui joue à Candy Crush est la même personne que celle qui consulte une application météo.

Pour limiter le traçage, l'EFF conseille vivement de désactiver cet identifiant dans les paramètres de votre téléphone. Sur iOS, cela se trouve dans Réglages > Confidentialité > Publicité Apple. Sur Android, le chemin peut varier selon les versions, mais se trouve généralement dans les paramètres Google > Publicités. Bien sûr, cela ne coupe pas totalement l'accès à la localisation, mais cela brise le chaînon le plus puissant du profilage cross-app, compliquant grandement le travail des algorithmes de surveillance.

Limiter les autorisations de localisation à « pendant l'utilisation »

La deuxième mesure, plus accessible, concerne la gestion fine des autorisations. Beaucoup d'applications demandent un accès « Toujours » à la localisation, même si elles n'en ont besoin que ponctuellement. Il est crucial de revoir ces permissions et de les restreindre au strict minimum. Dans les paramètres de votre téléphone, vous pouvez souvent choisir l'option « Pendant l'utilisation de l'application » pour les services de cartes ou de restauration.

Pour les applications qui n'ont absolument pas besoin de votre position (comme les jeux ou les calculatrices), refusez purement et simplement l'accès. Si une application refuse de fonctionner sans localisation alors que sa fonction ne le justifie pas, c'est un signal d'alarme majeur : supprimez-la. De plus, privilégiez toujours la localisation « approximative » plutôt que « précise » lorsque l'option est proposée. Cela fournit une position à l'échelle d'un quartier plutôt qu'à quelques mètres près, ce qui est souvent suffisant pour recevoir des offres locales mais inutile pour tracer vos déplacements précis.

Conclusion : votre téléphone est un mouchard, et personne ne va l'éteindre pour vous

Nous l'avons vu, l'écosystème de la surveillance numérique est aujourd'hui bien établi, du développeur de jeux mobiles jusqu'aux bureaux du FBI, en passant par les courtiers en données. La faille juridique créée par le Fourth Amendment Is Not For Sale Act, qui attend toujours d'être voté, permet aux agences gouvernementales d'accéder à vos déplacements sans le moindre mandat judiciaire. C'est une réalité brutale que les protections européennes comme le RGPD peinent à contenir, notamment dès lors que l'on quitte le territoire de l'Union.

Face à cette puissance industrielle et étatique, la protection individuelle reste imparfaite mais essentielle. Comme un joueur qui optimise sa configuration et ses réglages pour gagner un avantage compétitif, vous devez reprendre le contrôle de vos paramètres. Désactiver les identifiants publicitaires, refuser la localisation inutile et choisir vos applications avec soin sont des actions qui ne résolvent pas le problème systémique, mais qui réduisent votre empreinte numérique.

En attendant un changement politique majeur, la vigilance est votre seule arme. Ne comptez pas sur la bienveillance des développeurs ou des agences pour protéger votre vie privée ; ils ne le feront pas. C'est à vous de verrouiller vos portes numériques, une par une.