L'histoire a débuté comme une routine classique pour une petite équipe de développement : une facture mensuelle prévue aux alentours de 180 dollars. Mais en l'espace d'un week-end, la réalité a basculé dans le cauchemar financier pour une startup mexicaine, transformant une modeste dépense logicielle en une dette astronomique capable de faire faillite n'importe quelle PME. Ce n'est pas une erreur comptable, ni une panne serveur classique, mais les conséquences dévastatrices d'une faille de sécurité silencieuse liée à l'IA générative de Google. Quand un simple identifiant technique devient une porte ouverte vers des milliers d'euros de consommation de ressources GPU, le monde de la tech doit s'arrêter et réévaluer ses pratiques les plus basiques.

48 heures de cauchemar : quand 180 € deviennent 82 314 €

Imaginez un instant recevoir une notification de facturation qui indique que votre compte vient de consommer l'équivalent de plusieurs années de salaire en moins de trois jours. C'est précisément ce qui est arrivé mi-février 2026 à une petite structure de trois développeurs qui a vu sa vie basculer le temps d'un week-end. L'incident met en lumière la dangerosité nouvelle des identifiants numériques à l'ère de l'intelligence artificielle, où la capacité de calcul brute se monnaye à prix d'or.

« Je suis en état de choc » : le témoignage du fondateur

Le fondateur de cette startup a partagé sa détresse face à une situation qui semblait irréelle. Lorsqu'il a découvert le montant, sa réaction a été immédiate et viscérale : « I am in a state of shock and panic right now ». La panique n'est pas simplement une réaction émotionnelle face à une grosse somme, c'est la prise de conscience que l'entreprise est sur le point de couler. Pour une équipe qui se bat pour survivre dans un marché concurrentiel, ce genre de coup dur est souvent fatal.

Ses mots résonnent comme un avertissement pour toute la communauté tech : « If Google attempts to enforce even a third of this amount, our company goes bankrupt ». La startup ne dispose pas de trésorerie de guerre pour absorber un tel choc. L'ironie est cruelle : ils utilisaient les services cloud pour développer leurs propres produits, espérant que l'un d'entre eux finisse par percer, mais c'est l'infrastructure elle-même qui a provoqué leur ruine potentielle.

L'attaque invisible entre le 11 et 12 février 2026

L'attaque s'est produite en l'espace de quarante-huit heures, entre le 11 et le 12 février, pendant que l'équipe profitait probablement de son repos hebdomadaire. Le montant final facturé s'élève à 82 314,44 dollars, une somme astronomique comparée à leur facture habituelle de 180 dollars. Cela représente une augmentation de plus de 46 000 %, une statistique qui défie l'entendement et les systèmes d'alerte classiques.

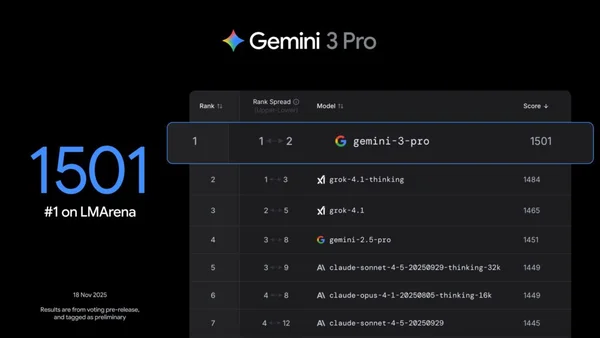

Les coûts ont été générés par l'utilisation intensive de deux modèles spécifiques : Gemini 3 Pro Image et Gemini 3 Pro Text. Contrairement à une attaque par ransomware où les données sont prises en otage, ici l'attaquant a simplement « utilisé » la puissance de calcul offerte par la clé compromise. Il a pu générer des milliers d'images et analyser des volumes de texte massifs, laissant l'utilisateur légal payer la note finale.

« AIza… » : ces 5 lettres qui valent de l'or pour les pirates

Pour comprendre comment une telle catastrophe a pu se produire, il faut revenir à la nature même des clés API utilisées par Google depuis des années. Pendant longtemps, ces chaînes de caractères ont été perçues comme de simples numéros de SIRET ou des identifiants publics : nécessaires pour faire fonctionner un service, mais sans valeur intrinsèque s'ils étaient vus par d'autres. Cette vision était rassurante et, pendant longtemps, elle correspondait à la réalité technique de l'écosystème Google.

Le format que tout le monde peut copier-coller

Si vous deviez chercher une clé API Google dans du code aujourd'hui, vous chercheriez une chaîne de caractères commençant invariablement par le préfixe « AIza ». Ces cinq lettres sont la signature du géant de Mountain View. Elles sont faciles à repérer pour un œil averti, mais surtout pour des scripts automatisés qui scannent le web à la recherche de ces identifiants.

Le problème fondamental réside dans la facilité avec laquelle on peut les extraire. Un simple clic droit sur une page web, suivi de « Afficher le code source », permet souvent de trouver la clé en clair dans le JavaScript ou le HTML. Pendant des années, les développeurs ont inclus ces clés directement dans le code front-end pour faciliter l'appel aux services comme Google Maps, pensant qu'il n'y avait aucun risque.

La doctrine officielle de Google : « ce ne sont pas des secrets »

Cette pratique n'était pas une négligence des développeurs, mais une conséquence directe de la documentation officielle de Google. Pour des services comme Google Maps ou Firebase, la firme de Mountain View affirmait clairement que les clés API étaient des « identifiants de projet » et non des « secrets ». La logique était imparable : tant que la clé ne permettait que des opérations non sensibles, comme l'affichage d'une carte ou l'envoi de données analytiques, il n'était pas nécessaire de la cacher.

Google recommandait même d'intégrer ces clés directement dans le HTML pour que le navigateur puisse appeler les API sans passer par un serveur intermédiaire, économisant ainsi de la complexité et de la latence. C'est cette doctrine historique qui a piégé des milliers de développeurs, créant une base installée massive de clés « publiques » que l'arrivée de Gemini a transformées en bombes à retardement.

Le piège silencieux : votre clé Maps de 2023 finance l'IA de demain

C'est ici que l'histoire bascule et que le contexte technique de 2023 entre en collision violente avec les réalités de 2026. Le véritable danger ne réside pas dans la création d'une nouvelle clé, mais dans la réutilisation d'anciennes clés « propres » pour de nouveaux services puissants. C'est ce que les experts en sécurité appellent une « escalade de privilèges silencieuse », un mécanisme qui contredit toutes les attentes de sécurité classiques des utilisateurs du cloud Google.

Février 2023 → Février 2026 : la clé qui vieillit mal

Prenons un scénario concret et malheureusement fréquent. En février 2023, un développeur intègre une carte Google Maps sur le site vitrine de son entreprise. Il suit la documentation à la lettre, colle sa clé « AIza… » dans le code source et oublie l'affaire. Cette clé est publique, mais cela n'a pas d'importance car elle ne sert qu'à afficher une carte interactive.

Trois ans plus tard, en février 2026, la même équipe souhaite expérimenter l'intelligence artificielle. Ils activent l'API Gemini dans la console Google Cloud du même projet pour tester un prototype interne. À cet instant précis, sans aucun avertissement, la clé publique de 2023, celle qui dormait dans le code source du site web, gagne soudainement des super-pouvoirs. Elle devient désormais un identifiant valide pour accéder aux modèles d'IA les plus coûteux de Google.

Aucun avertissement, aucun email, aucun consentement

C'est le point le plus effrayant de cette faille : le silence total. Lorsqu'on active l'API Gemini sur un projet qui possède déjà des clés API existantes, Google ne demande pas la permission, n'envoie pas d'email de sécurité, et n'affiche pas de boîte de dialogue d'alerte. Le système considère simplement que toutes les clés du projet ont désormais le droit d'utiliser toutes les API activées.

Pour un attaquant, le processus est enfantin. Il trouve la clé sur le site, l'utilise pour interroger des endpoints sensibles comme /files/ ou /cachedContents/, et commence à exploiter les ressources. Les propriétaires de la clé ne découvriront le pot aux roses que lors de la prochaine facture, ou trop tard.

Google lui-même était vulnérable

La preuve la plus flagrante que cette faille était systémique réside dans le fait que Google lui-même en était victime. Les chercheurs en sécurité de Truffle Security ont démontré qu'une clé provenant d'un produit officiel de Google, intégrée dans un site public en 2023, fonctionnait parfaitement avec l'API Gemini. En testant l'endpoint /models, ils ont reçu un code de réponse « 200 OK », prouvant que même l'infrastructure interne du géant n'était pas protégée contre ce changement de paradigme.

2 863 clés en liberté : l'audit qui a fait frémir la communauté

Si l'on pensait que le cas de la startup mexicaine était un accident isolé, les chiffres de l'audit réalisé par Truffle Security ont rapidement balayé cette illusion. L'ampleur de la vulnérabilité dépasse la simple erreur d'un développeur individuel pour toucher le cœur même de l'infrastructure web mondiale. Ce qui est apparu au départ comme une simple anecdote technique est en réalité une hémorragie de données de sécurité à une échelle industrielle.

700 Tio de web scannés pour trouver les failles

Pour mesurer l'étendue des dégâts, les chercheurs ont analysé le dataset « Common Crawl » de novembre 2025. Il s'agit d'une archive massive contenant environ 700 Tio de données, représentant le HTML, le JavaScript et le CSS de millions de pages web accessibles publiquement. C'est le miroir le plus fidèle de ce qui est exposé sur l'internet mondial.

Après avoir passé ces données au crible pour trouver des chaînes correspondant au format « AIza… », les résultats ont été alarmants. Ils ont identifié 2 863 clés API Google actives et accessibles publiquement sur le web. Chacune de ces clés, si elles ont été associées à un projet où Gemini a été activé, peut potentiellement être utilisée pour générer des coûts illimités ou accéder à des données privées.

Institutions financières et entreprises de sécurité dans le viseur

La diversité des victimes potentielles rend la situation encore plus critique. L'analyse a révélé que des banques, des institutions financières, des sociétés de cybersécurité et des organisations internationales figuraient parmi les propriétaires de ces clés leakées.

L'ironie est cruelle : des entreprises dont le métier est de protéger les données et les systèmes sont elles-mêmes exposées par une pratique qui était recommandée par le fournisseur. Cela montre que personne n'est à l'abri, pas même ceux qui ont l'habitude de gérer des systèmes critiques. La simple présence d'un script de suivi ou d'une carte intégrée sur une page publique peut devenir la faille fatale.

« Intended behavior » : comment Google a nié puis reconnu le bug

La réaction du géant américain face à la divulgation de cette vulnérabilité est un cours de cas sur la gestion de crise et la communication de sécurité. Ce qui a commencé par un déni a finalement abouti à un correctif, mais seulement après une intense pression de la part des chercheurs. Ce récit illustre parfaitement la difficulté pour les grandes structures technologiques d'admettre que leurs propres modèles de conception peuvent être dangereux.

21 novembre 2025 : Truffle Security sonne l'alarme

Tout commence le 21 novembre 2025, lorsque l'équipe de Truffle Security soumet un rapport détaillé au programme de divulgation des vulnérabilités de Google. Ils expliquent clairement le mécanisme d'escalade de privilèges : une clé publique servant à Maps peut soudainement accéder à des endpoints privés de Gemini.

La réponse initiale de Google est sidérante. Le rapport est classé comme « Customer Issue », c'est-à-dire un problème lié à l'utilisation du client, et non comme un bug ou une vulnérabilité de sécurité. La firme justifie cela en arguant qu'il s'agit d'un « comportement attendu » (« intended behavior »). Selon leur logique initiale, puisque l'administrateur du projet a activé l'API Gemini, toutes les clés du projet doivent logiquement y avoir accès.

1er décembre 2025 : les preuves irréfutables

Face à ce refus d'agir, Truffle Security n'a pas baissé les bras. Le 1er décembre 2025, ils ont fourni des preuves concrètes et embarrassantes : ils ont démontré que la faille affectait les propres produits de Google. En utilisant une clé trouvée sur un site officiel de la firme, ils ont pu accéder à des fonctionnalités sensibles de l'API Gemini.

Face à ces éléments irréfutables, Google a dû revoir sa position. Le rapport a finalement été reclassé de « Customer Issue » à « Bug ». La firme a annoncé la mise en place de mesures proactives pour détecter et bloquer les clés API leakées qui tentent d'accéder à l'endpoint Gemini, admettant implicitement que laisser des identifiants publics accéder à des ressources payantes et privées n'était pas sécurisable en l'état.

« Comme ta carte bancaire avec le code PIN collé dessus » : l'analogie qui réveille

Pour rendre ce concept technique abstrait compréhensible pour le grand public et les développeurs moins avisés, les experts en sécurité utilisent souvent des analogies fortes. Celle qui revient régulièrement dans la communauté pour décrire cette situation est particulièrement frappante car elle parle à nos craintes financières les plus primitives.

Les trois erreurs fatales du développeur pressé

Avant même de parler d'analogies, il est crucial de comprendre les comportements à risque qui conduisent à ces fuites. Souleymane Sall, expert en cybersécurité, identifie trois erreurs classiques qui se produisent chaque jour dans des équipes de développement du monde entier.

La première erreur est le « hardcoding » : écrire la clé directement dans le code source de l'application. La deuxième consiste à stocker ces secrets dans des fichiers de configuration standard comme des fichiers .yaml ou .json qui se retrouvent souvent partagés sur des dépôts publics comme GitHub. Enfin, la troisième erreur est l'envoi de ces fichiers de configuration par email ou messagerie instantanée à des collègues, multipliant les points de fuite potentiels.

L'analogie bancaire qui parle à tout le monde

Pour illustrer la gravité de laisser une clé API en clair sur un site web, Souleymane Sall utilise une image très parlante : « C'est comme si tu avais laissé ta carte bancaire sur une table avec le code PIN collé dessus ».

C'est exactement ce qui se passe ici. Une clé API Google active avec une carte de crédit enregistrée offre un accès direct à des ressources payantes. Si vous la laissez en évidence dans votre code HTML, n'importe qui passant par là peut « payer » avec votre carte sans avoir besoin de voler quoi que ce soit d'autre. C'est une invitation ouverte à consommer vos crédits, une porte grande ouverte sur votre compte en banque numérique.

5 gestes indispensables pour sécuriser vos clés Gemini

Fort heureusement, il est possible de se protéger contre ce scénario catastrophe. Les bonnes pratiques de sécurité évoluent et Google lui-même a commencé à adapter sa documentation. Il n'est pas trop tard pour sécuriser ses projets et éviter de se retrouver dans la situation de la startup mexicaine. Voici les mesures concrètes à mettre en place dès aujourd'hui.

La citation officielle de Google qui change tout

La prise de conscience est officielle. Dans sa documentation récente, Google met désormais les gardes-fous nécessaires avec une phrase qui marque la fin de l'ère de l'insouciance : « Traitez votre clé API Gemini comme un mot de passe ». La firme précise ensuite les risques : « Si votre compte est piraté, d'autres personnes peuvent utiliser le quota de votre projet, générer des frais (si la facturation est activée) et accéder à vos données privées, comme vos fichiers. »

Ce changement de ton est fondamental. Il admet que le modèle de « l'identifiant public » ne tient plus la route avec des services comme Gemini. Désormais, la clé est un secret, au même titre qu'un mot de passe root ou une clé privée SSH.

Le fichier .env : votre meilleur ami

La première règle d'or est de ne jamais, jamais écrire sa clé API dans le code source. La solution standard dans l'industrie est d'utiliser des variables d'environnement, souvent stockées dans un fichier nommé .env. Ce fichier contient toutes vos configurations sensibles.

Le principe est simple : vous créez un fichier .env à la racine de votre projet dans lequel vous écrivez GOOGLE_API_KEY=« votre_cle_ici ». Ensuite, dans votre code, au lieu de mettre la clé en dur, vous appelez cette variable d'environnement. Le plus important est d'ajouter ce fichier .env à votre .gitignore. Ainsi, même si vous poussez votre code sur GitHub, vos secrets restent sur votre machine et ne sont jamais partagés.

Restrictions IP et URLs : verrouiller les issues

Google offre des outils puissants pour limiter l'usage d'une clé API directement depuis la console Google Cloud. C'est une étape indispensable qui ne coûte rien mais qui empêche 99 % des attaques. Une fois dans la console, vous pouvez accéder aux paramètres de votre clé et appliquer des restrictions.

Vous pouvez limiter l'utilisation de la clé à des adresses IP spécifiques (par exemple, l'IP de votre serveur backend). Si quelqu'un vole la clé, il ne pourra pas l'utiliser depuis son propre ordinateur. Vous pouvez aussi restreindre la clé par « URL de référent » (HTTP referrer), ce qui est très utile pour les clés utilisées sur des sites web front-end. Vous indiquez les domaines autorisés (par exemple votresite.com), et Google rejettera toute requête venant d'ailleurs.

Audit régulier : la check-list mensuelle

La sécurité n'est pas un état, c'est un processus. Il est essentiel de mettre en place une routine de surveillance mensuelle de vos comptes Google Cloud. Cela ne prend que quelques minutes mais peut vous faire économiser des milliers d'euros.

Commencez par vérifier la liste de vos clés API. Y en a-t-il des anciennes qui ne servent plus ? Supprimez-les. Combien en avez-vous ? Si vous en avez des dizaines, c'est souvent le signe d'un manque de gestion. Assurez-vous que chaque clé active a des restrictions appliquées. Enfin, activez les alertes de facturation budgétaire : configurez Google pour qu'il vous envoie un email dès que les coûts dépassent un certain seuil anormal (par exemple 50 € en une journée).

Que faire si vous avez déjà leaké une clé ?

Si vous soupçonnez que l'une de vos clés a été compromise, la réponse doit être immédiate. Ne paniquez pas, mais agissez vite. La première étape est de révoquer la clé compromise immédiatement dans la console Google Cloud. Coupez le robinet.

Générez ensuite une nouvelle clé, mais cette fois, appliquez les restrictions d'IP ou de domaine avant même de l'utiliser. Prenez le temps de vérifier l'historique de facturation des derniers jours pour voir si des coûts frauduleux ont déjà été engagés. Si c'est le cas, notez les dates et heures, et contactez immédiatement le support Google pour contester les charges frauduleuses en expliquant la situation. De nombreux utilisateurs rapportent que Google peut être compréhensif si la réaction est rapide et la preuve de l'incident claire.

Conclusion : Gemini est puissant, votre clé API doit le rester

Cette série d'incidents survenue début 2026 marque un tournant dans l'utilisation des API cloud. L'arrivée de l'intelligence artificielle générative a changé la donne : une clé n'est plus un simple identifiant technique, c'est un véritable vecteur de pouvoir financier et d'accès aux données. Ce qui était acceptable pour afficher une carte interactive devient inacceptable quand la même clé peut générer des milliers d'images de synthèse en quelques secondes.

Le nouveau paradigme de sécurité

Nous devons accepter le fait que l'ère où les clés API étaient considérées comme des « identifiants publics » est révolue. Avec Gemini et d'autres services similaires comme le bouton Gemini sur YouTube, une clé Google en 2026 a la puissance et la valeur d'un mot de passe bancaire. La séparation entre les services « publics » et « privés » au sein d'un même projet est devenue une zone de danger majeure.

Les protections se renforcent, comme en témoigne la récente décision de Google de classifier ce problème comme un bug et de déployer des détections automatiques. Cependant, la technologie ne peut pas tout. La vigilance reste le rempart ultime contre les abus.

Vérifiez vos clés aujourd'hui, pas demain

Ne laissez pas passer cet article sans agir. Prenez dix minutes aujourd'hui pour ouvrir votre console Google Cloud, lister vos clés API et vérifier si elles sont sécurisées. Activez les restrictions, supprimez les anciennes clés, et créez des fichiers .env pour vos projets en développement. C'est un petit investissement de temps qui vous épargnera peut-être un cauchemar financier de 80 000 euros. La sécurité, c'est comme l'assurance : on s'en inquiète quand il est trop tard, mais les bons développeurs s'en préoccupent avant l'accident.