Le 27 mars 2026, la Maison-Blanche lançait sa propre application mobile avec une promesse imparable : du contenu « directement à la source, sans filtre ». Cinq jours plus tard, un développeur indépendant en décompilait le code et y découvrait un système de géolocalisation capable de vous pister toutes les 4 minutes et demie. Puis, au début du mois d'avril, un autre détail émergeait : l'un des contributeurs identifiés dans le code entretenait une chaîne YouTube dédiée aux théories du complot extraterrestre. L'histoire aurait pu être drôle si elle n'impliquait pas l'institution la plus puissante du monde et les données de localisation de millions de citoyens.

« Sans filtre » mais pas sans GPS : ce que l'appli Maison-Blanche cache vraiment

Une application gouvernementale se vend toujours sur la transparence. C'est le contrat implicite : en échange de votre téléchargement, vous recevez l'information brute, non médiatisée. Sauf que dans le cas de l'appli Maison-Blanche, le mot « transparence » prenait une direction que personne n'avait anticipée. Cette section pose le décor avant de révéler ce qui se cachait réellement sous l'interface.

Lancée le 27 mars 2026, l'appli promettait de rapprocher le citoyen du pouvoir

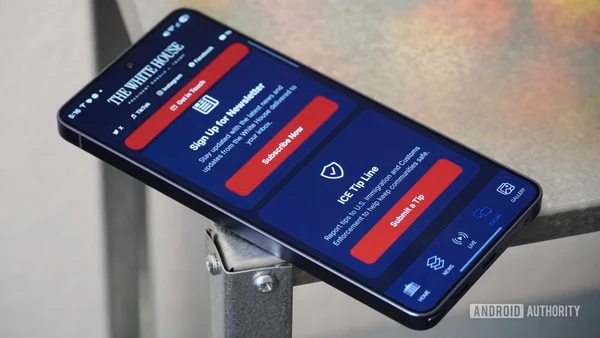

Le 27 mars 2026, l'administration américaine déployait simultanément sur l'App Store et le Google Play Store sa plateforme mobile officielle. Les fonctionnalités annoncées ressemblaient à celles de n'importe quelle application d'information : mises à jour en temps réel, vidéos en direct des interventions présidentielles, communiqués officiels, galeries d'images. La différence résidait dans le positionnement. Selon les communiqués repris par CNBC et l'émission Acast, l'objectif affiché était de fournir un contenu « en temps réel, sans filtre, directement à la source ». La cible était explicite : contourner les médias traditionnels considérés comme intermédiaires indésirables et parler directement aux Américains. Cette stratégie de communication directe, déjà observée dans d'autres initiatives virales de l'administration, trouvait ici son prolongement technologique.

CNET la qualifie de « hot mess » : premier test décevant avant le scandale

Avant même que quiconque n'ouvre le code, l'expérience utilisateur avait déjà été passée au crible. CNET a publié un verdict sans appel : « I downloaded and deleted the White House app so you don't have to. It's a hot mess. » En substance, le journaliste expliquait avoir téléchargé puis supprimé l'application pour épargner cette expérience à ses lecteurs. Interface bâclée, navigation confuse, bugs d'affichage : rien qui ne ressemble à ce qu'on attend d'un produit portant le sceau de la présidence des États-Unis. Ce premier constat est important car il établit un sentiment de négligence. Quand une institution de ce calibre livre un produit visiblement précipité, la question de ce qui a été négligé en coulisses devient légitime. Et précisément, sous cette interface désordonnée, quelque chose de bien plus conséquent attendait d'être découvert.

Un utilisateur X démonte l'appli et tombe sur du traquage de localisation

C'est là que l'histoire bascule. Un utilisateur du réseau X, identifié sous le pseudonyme @Thereallo1026, a pris le parti de ne pas se contenter de tester l'interface. Il a décompilé l'application, c'est-à-dire qu'il a extrait et analysé le code source à partir du fichier installable. Le résultat de cette analyse, publié sur thereallo.dev, est alarmant : l'application contenait les composants techniques nécessaires pour suivre la localisation des utilisateurs avec une fréquence potentielle de toutes les 4,5 minutes sur Android et toutes les 5 minutes sur iOS, y compris lorsque l'application fonctionnait en arrière-plan. Le contraste est saisissant. On pensait que le problème était une interface mal finie. En réalité, le vrai sujet était enfoui dans le code. Et pour comprendre qui avait écrit ce code, il fallait creuser encore un peu plus profond.

Kendall, le développeur derrière « Are Aliens and UFOs real? PROVE ME WRONG! »

Maintenant que le lecteur sait que l'application pouvait techniquement traquer ses utilisateurs, il est temps de présenter le profil le plus surprenant identifié dans ce même code. Le lien entre les deux révélations est direct : le même code qui embarquait des capacités de géolocalisation agressives a été touché par quelqu'un dont les croyances personnelles soulèvent des questions légitimes sur le jugement et les processus de recrutement.

Ars Technica identifie un contributeur au code avec une chaîne YouTube complotiste

C'est Ars Technica qui a mis le doigt sur cette information au début du mois d'avril 2026. En examinant les métadonnées et le dépôt de code de l'application, le média technologique a identifié un contributeur désigné sous le simple prénom de « Kendall ». Jusque-là, rien d'anormal : les projets de développement impliquent souvent des dizaines de contributeurs dont le nom circule dans les commits et les fichiers de configuration. Sauf qu'Ars Technica a fait le rapprochement entre ce prénom et une chaîne YouTube dont le contenu est exclusivement consacré aux théories du complot liées aux OVNIs et aux extraterrestres. Il s'agit d'une identification technique, pas d'une rumeur de réseau social. Le pseudonyme dans le code correspond au pseudonyme sur YouTube. La source est un média technologique réputé pour sa rigueur factuelle, ce qui donne à cette révélation un poids que n'aurait pas un simple tweet anonyme.

« Did Nazis escape on a UFO? » : les théories précises partagées par Kendall

Pour comprendre le profil en question, il faut regarder précisément le contenu publié. Ars Technica cite deux titres de vidéos identifiés sur la chaîne de Kendall. Le premier : « Are Aliens and UFOs real? PROVE ME WRONG! » Le second : « Did Nazis escape on a UFO? » Le ton est celui des vidéos YouTube grand public, pas de publications académiques ou de blogs de recherche. Le format est revendicatif, le style est typique de l'écosystème conspirationniste qui prospère sur la plateforme. Les théories abordées incluent les soucoupes volantes nazies, un classique des récits ufologiques qui mélange histoire de la Seconde Guerre mondiale et spéculation extraterrestre. L'objectif ici n'est pas de caricaturer Kendall, mais de donner au lecteur une image précise de ses croyances publiques. Ce n'est pas un passionné d'astronomie qui s'interroge sur la vie dans l'univers. C'est un individu qui produit du contenu activement complotiste, avec des titres conçus pour générer des clics et des réactions émotionnelles.

Ce qu'on ignore de Kendall : ni nom complet, ni rôle exact dans le développement

L'honnêteté intellectuelle impose de lister ce que les sources ne permettent pas d'affirmer. « Kendall » est un prénom, pas une identité complète. Aucune source disponible, qu'il s'agisse d'Ars Technica, de la décompilation de @Thereallo1026 ou de tout autre média, n'établit le nom de famille de ce développeur. On ne sait pas s'il était développeur lead sur le projet, freelance recruté pour une tâche spécifique, ou simple contributeur ayant touché quelques fichiers. Aucune source secondaire n'a corroboré ou complété l'identification initiale. Aucun profil LinkedIn, aucun portfolio, aucune trace publique en dehors de la chaîne YouTube et du pseudonyme dans le code n'a été mise en évidence. Cette opacité est elle-même significative : dans un projet gouvernemental, on s'attendrait à ce que les contributeurs soient traçables. Le fait que Kendall ne le soit pas pose une question supplémentaire sur les processus de vérification appliqués par l'équipe de développement.

Sous le capot : React Native, WordPress et un SDK de localisation qui fait froid dans le dos

Le profil humain est fascinant, mais la question cruciale est technique : concrètement, que pouvait faire l'application avec les données qu'elle était conçue pour collecter ? Cette section plonge dans l'architecture logicielle révélée par la décompilation, confirmée par plusieurs analyses indépendantes, pour évaluer si le danger était théorique ou techniquement réel.

Expo SDK 54 et moteur Hermes : une stack courante, mais peu auditable pour un gouvernement

L'analyse publiée sur thereallo.dev et confirmée par Android Authority révèle une architecture sans surprise mais problématique au vu du contexte. L'application est construite avec React Native, un framework développé par Meta qui permet de coder en JavaScript pour déployer simultanément sur iOS et Android. Elle utilise Expo, un outil qui simplifie le développement React Native, en version SDK 54. Le moteur d'exécution JavaScript est Hermes, également développé par Meta. Côté serveur, le backend repose sur WordPress avec une API REST personnalisée. Pourquoi c'est problématique ? Parce que c'est une stack standard pour des applications légères, des prototypes ou des projets de startup. Pas pour une application gouvernementale censée traiter des données citoyennes dans un cadre de sécurité nationale. Android Authority souligne en outre l'utilisation de modules natifs monolithiques, des blocs de code précompilés qui sont très difficiles à auditer indépendamment. En clair : même si un expert en sécurité voulait vérifier ce que fait chaque composant, les modules monolithiques rendent l'exercice considérablement plus complexe.

Le SDK OneSignal complet embarqué dans l'appli, avec composants de suivi de position

Le cœur technique du sujet a été mis en lumière par une analyse publiée sur Medium. Cette analyse révèle que l'application embarque le SDK OneSignal dans son intégralité. OneSignal est un outil très répandu pour gérer les notifications push. Jusque-là, rien d'anormal. Sauf que le SDK OneSignal inclut nativement des composants de suivi de localisation, conçus pour permettre aux développeurs d'envoyer des notifications géolocalisées. Le problème n'est pas l'existence de ces composants, mais leur inclusion complète dans le package. Un développeur soucieux de la vie privée aurait pu intégrer uniquement le module de notifications push, en excluant les modules de géolocalisation. Le fait que l'intégralité du SDK ait été embarquée suggère soit une négligence, soit un choix délibéré de conserver la capacité de suivi. C'est un détail technique qui peut paraître anodin, mais dans le domaine de la sécurité applicative, chaque composant superflu est une surface d'attaque supplémentaire.

Localisation toutes les 4,5 minutes sur Android, 5 minutes sur iOS : que peut-on faire avec ça ?

Concrétisons la menace. Avec un suivi de localisation toutes les 4 minutes et demie, les données collectées permettent de reconstituer avec une précision remarquable le trajet domicile-travail d'un utilisateur, les lieux qu'il fréquente régulièrement, ses habitudes nocturnes, les adresses où il s'arrête. En quelques jours de collecte, on obtient un profil comportemental géographique extrêmement détaillé. L'analyse Medium liste les permissions demandées par l'application : localisation précise, localisation en arrière-plan, biométrie, accès au stockage. Chacune de ces permissions, prise individuellement, peut se justifier. La biométrie pour sécuriser l'accès, le stockage pour sauvegarder des images, la localisation pour des contenus géolocalisés. Mais la combinaison de toutes ces permissions dans une application gouvernementale, sans transparence sur l'usage effectif des données, crée une infrastructure de surveillance dont le potentiel dépasse largement le besoin affiché. Il n'est pas nécessaire de prouver un détournement pour que le risque existe : l'infrastructure technique est en place, les permissions sont accordées, les composants sont actifs. Le reste est une question de confiance.

De alien.gov aux ordres de Trump : un climat propice aux ufologues à la Maison-Blanche

Pourquoi la présence d'un passionné d'OVNIs dans l'équipe de développement d'une application présidentielle n'est-elle pas un simple accident de casting ? Parce qu'en 2026, l'administration Trump a officiellement embrassé le sujet extraterrestre. Kendall n'est pas un intrus dans un monde hostile à ses croyances : il baigne dans un écosystème politique qui les officialise.

Février 2026 : Trump ordonne la préparation de fichiers OVNI déclassifiés

En février 2026, le président Trump a signé un ordre demandant au gouvernement américain de préparer la libération de fichiers classifiés portant sur les OVNIs et les extraterrestres. Cet acte ne sort pas de nulle part. Comme le rappelle 20 Minutes, le sujet OVNI est depuis des années un outil de communication utilisé par plusieurs présidents américains. Obama lui-même a fait des déclarations publiques amusées sur le sujet. Trump a transformé cette fascination en politique d'État concrète. La déclassification promise n'est plus un fantasme de marge, un sujet de forums conspirationnistes : c'est une directive présidentielle avec des délais et des agences responsables. Ce contexte est essentiel pour comprendre la suite. Quand le gouvernement que vous servez prépare activement la divulgation de dossiers extraterrestres, le fait de croire aux OVNIs n'est plus un trait de personnalité embarrassant. C'est presque une adéquation culturelle avec l'agenda de votre employeur. Ce sujet a d'ailleurs été largement commenté dans le cadre de la déclassification des dossiers OVNI par Trump.

Mars 2026 : alien.gov et aliens.gov enregistrés par la Maison-Blanche

Le détail le plus révélateur de cette affaire est peut-être temporel. En mars 2026, le mois même du lancement de l'application, la BBC a relevé que la Maison-Blanche avait enregistré les noms de domaine alien.gov et aliens.gov. L'enregistrement de noms de domaine est un acte délibéré, qui nécessite une démarche administrative et un paiement. Quelqu'un, à un niveau décisionnaire, a jugé utile de réserver ces adresses au nom du gouvernement fédéral. La coïncidence temporelle avec le développement de l'application et l'arrivée de Kendall dans le code n'est pas anodine. Elle suggère un environnement institutionnel où le sujet extraterrestre n'est pas seulement toléré mais activement investi, préparé, brandi comme un axe de communication. alien.gov n'est pas un easter egg de développeur. C'est un signal politique.

Quand la frontière entre « théorie farfelue » et « politique officielle » s'efface

Le paradoxe est le suivant : en 2026, aux États-Unis, croire aux OVNIs n'est plus automatiquement disqualifiant sur le plan professionnel quand le président lui-même ordonne la déclassification de dossiers extraterrestres. Cela ne valide pas les théories de Kendall sur les soucoupes nazies. Mais cela explique pourquoi son profil n'a visiblement pas fait bondir les recruteurs ou les responsables du projet. La frontière entre ce qui relève de la théorie farfelue et ce qui relève de la politique officielle s'est considérablement brouillée. Le problème n'est donc pas individuel, il est systémique. Quand une administration institutionnalise un sujet jusqu'alors marginal, elle crée un espace où les profils auparavant considérés comme excentriques deviennent soudainement culturellement compatibles avec le projet. L'ufologue n'est plus un intrus : il est, dans une certaine mesure, un produit de son écosystème politique. Pour rappel, la question de savoir si la science prouve l'existence d'OVNI fait l'objet de débats complexes qui dépassent largement les croyances individuelles d'un développeur.

Pourquoi votre cerveau s'indigne d'un ufologue mais ignore le traquage GPS

Le lecteur a maintenant tous les éléments factuels : traquage technique documenté, profil de Kendall établi, contexte politique éclairci. Il est temps de prendre du recul et d'analyser la réaction médiatique et publique à ces révélations. Pourquoi l'anecdote OVNI a-t-elle fait plus de bruit que le traquage GPS ? C'est une analyse de biais cognitif qui transforme cette affaire en réflexion plus large sur notre rapport à la vie privée numérique.

Le biais d'association : « il croit aux aliens » ne signifie pas « il a volé vos données »

Notre cerveau est une machine à associer. Quand il entend « développeur de la Maison-Blanche » et « théoricien du complot OVNI » dans la même phrase, il tire automatiquement un lien de causalité entre les deux : cet individu est bizarre, donc il est dangereux, donc il a probablement fait quelque chose de mal avec vos données. C'est le biais d'association, un mécanisme cognitif bien documenté en psychologie. Le problème est qu'il n'existe aucune preuve que les croyances de Kendall se soient traduites par un détournement quelconque de données utilisateur. Être convaincu que des Nazis ont fui en soucoupe volante ne confère aucune compétence technique en matière de vol de données géolocalisées. Kendall peut être un ufologue sincère et un développeur compétent qui a simplement intégré un SDK par facilité. Les deux choses ne sont pas mutuellement exclusives. Ce biais nous fait confondre excentricité et menace, et cette confusion est précisément ce qui rend l'histoire virale au détriment du vrai sujet.

Le biais de proportionnalité : l'anecdote colorée éclipse le problème systémique invisible

Comparez la couverture médiatique des deux révélations. La révélation d'Ars Technica sur Kendall a fait le tour des réseaux sociaux en quelques heures. Les titres étaient irrésistibles, le contraste entre « Maison-Blanche » et « extraterrestres » fabriquait un angle narratif parfait. De l'autre côté, l'analyse de traquage de @Thereallo1026, publiée quelques jours plus tôt, beaucoup plus concrète et techniquement vérifiable, a eu un écho nettement plus modeste. Pourquoi ? Parce qu'un SDK de localisation en arrière-plan ne se prête pas à un tweet virulent. Une histoire d'ufologue à la Maison-Blanche, si. Notre cerveau privilégie systématiquement le récit au détriment du fait technique. C'est le biais de proportionnalité : nous accordons une attention disproportionnée à l'anecdote colorée et relativisons le problème systémique invisible. Le résultat est que la majorité des personnes qui ont entendu parler de cette affaire connaissent Kendall et ses vidéos YouTube, mais ignorent qu'une application gouvernementale pouvait théoriquement les géolocaliser toutes les 4 minutes et demie.

Ce que cette réaction asymétrique révèle sur notre rapport à la vie privée

La leçon est inconfortable. Si nous nous indignons collectivement d'un développeur aux croyances étranges mais que nous ne réagissons qu'à peine à la découverte d'un traquage de localisation potentiel par une application officielle du gouvernement le plus puissant du monde, c'est que notre seuil d'acceptabilité pour la surveillance numérique est dangereusement élevé. Nous avons normalisé le fait qu'une application demande notre localisation, notre biométrie, notre accès au stockage, comme si c'était le prix normal d'un téléchargement. Le sujet OVNI n'est pas le problème. Il est le miroir de notre indifférence à la vie privée. Il nous offre une distraction commode, une histoire drôle à raconter au dîner, qui nous évite de nous confronter à une question beaucoup moins amusante : qui a réellement accès à nos données de localisation, et que font-ils avec ? Ce mécanisme de diversion cognitive est d'autant plus efficace qu'il repose sur un sujet, les extraterrestres, qui a toujours fasciné l'opinion publique bien au-delà des faits, comme le rappelle le dossier du Pentagone sur les OVNIs.

Les zones d'ombre que personne n'a encore éclaircies

Après l'analyse des biais, il faut revenir aux faits avec rigueur. Cette section liste méthodiquement ce que les sources disponibles ne permettent absolument pas d'affirmer. Elle vient après l'analyse psychologique car elle montre que les médias et les réseaux sociaux ont souvent comblé ces lacunes avec des suppositions présentées comme des certitudes.

Aucune réaction officielle de la Maison-Blanche ni d'aucun organe de sécurité

Fait remarquable et rarement souligné : malgré la révélation d'Ars Technica au début du mois d'avril 2026, aucune déclaration officielle de la Maison-Blanche n'a été documentée. Pas de communiqué, pas de conférence de presse, pas de tweet de démenti ou de clarification. Aucune réaction non plus du Secret Service, du CISA (l'agence de cybersécurité et d'infrastructure), ni d'aucun autre organisme de sécurité fédéral. Ce silence est aussi instructif que ce qu'il pourrait dire. Il suggère trois scénarios possibles : une négligence pure, l'affaire n'ayant pas atteint le niveau de priorité nécessaire pour déclencher une réponse institutionnelle ; une communication retenue, les services juridiques ayant conseillé de ne pas amplifier le sujet ; ou un jugement interne selon lequel l'affaire Kendall ne représentait pas une menace réelle. Dans tous les cas, l'absence de réponse est une information en soi. Quand un gouvernement reste muet face à une révélation touchant à la sécurité d'une application qu'il a lui-même publiée, ce silence mérite d'être noté.

Zéro preuve d'un détournement effectif de données utilisateur

Il faut être catégorique sur ce point : à ce jour, aucune source ne documente un incident concret de fuite ou de détournement de données lié à Kendall ou à l'application de la Maison-Blanche. Le risque identifié est infrastructurel. Les capacités techniques de traquage existent dans le code, les permissions sont sollicitées auprès de l'utilisateur, les composants de localisation sont présents. Mais entre la capacité technique et l'utilisation effective, il y a un fossé que les sources disponibles ne permettent pas de combler. Distinquer « l'application pouvait théoriquement suivre votre localisation » et « l'application a effectivement suivi et transmis votre localisation » n'est pas un détail académique. C'est la différence entre un risque de sécurité et un incident de sécurité. Affirmer l'un ne permet pas de conclure l'autre, et aucun journaliste ni chercheur n'a jusqu'à présent produit de preuve du second.

Vérifications de sécurité, rôle exact de Kendall, permissions sur les stores : tout reste dans le flou

Trois questions fondamentales restent sans réponse documentée. Premièrement, Kendall a-t-il passé des vérifications de sécurité ? Dans le contexte d'un projet gouvernemental américain, même une application mobile implique normalement un certain niveau de vérification des contributeurs. Rien ne permet de savoir si ces vérifications ont eu lieu et ce qu'elles auraient couvert. Deuxièmement, quel était l'accès exact de Kendall au code source et, surtout, aux données en production ? Un contributeur qui pousse du code ne voit pas nécessairement les données des utilisateurs. Mais la question mérite d'être posée. Troisièmement, les permissions listées sur l'App Store et le Google Play Store au moment du téléchargement correspondent-elles exactement à ce que la décompilation a révélé ? Il arrive que les permissions déclarées dans les stores soient moins exhaustives que celles effectivement codées dans l'application. Aucune source disponible ne permet de vérifier ce point de manière indépendante. L'honnêteté impose de reconnaître ces limites plutôt que de les combler avec des suppositions.

Conclusion

On entre dans cette histoire par la petite porte : un ufologue à la Maison-Blanche, c'est drôle, c'est absurde, ça se partage en deux secondes. On en ressort par une porte beaucoup moins amusante : une application gouvernementale construite avec des outils de startup, embarquant un SDK de localisation complet, demandant des permissions intrusives, développée par des contributeurs dont l'identité et le rôle restent opaques, le tout dans un silence institutionnel total. L'anecdote OVNI n'est pas le sujet. Elle est une diversion cognitive parfaitement calibrée pour capter notre attention sur le bizarre et la détourner du structurel. Le véritable scandale n'est pas qu'un développeur croit aux soucoupes volantes. C'est qu'une application portant le sceau du gouvernement des États-Unis avait l'infrastructure technique pour traquer vos déplacements avec une précision de quelques minutes, et que personne, absolument personne, n'a jugé utile de l'expliquer aux utilisateurs. Et si le problème n'avait jamais été Kendall ?